[00:00:00] Erick Rudiak : Je pense que ce que j'aimerais que les gens retiennent de cette série, c'est l'esprit de camaraderie et l'esprit de communauté qui ont toujours existé dans la sécurité de l'information. Et je pense que l'un des aspects les plus intéressants de cette série est qu'elle crée une version concentrée et digeste de ces expériences magiques et enrichissantes, au cours desquelles des personnes passionnées par leur sujet se retrouvent. Juste pour se retrouver et discuter. Et il ne s'agit pas tant d'obtenir des prédictions correctes que d'avoir une conversation.

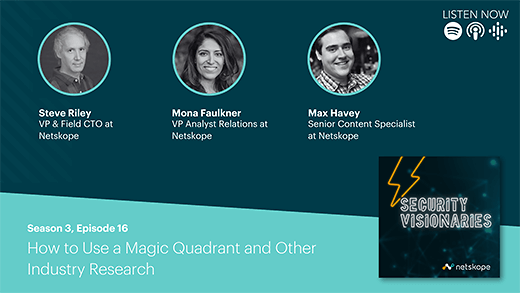

[00:00:34] Producteur : Bonjour et bienvenue à l'émission Security Visionaries animée par Jason Clark, responsable de la sécurité et de la stratégie chez Netskope. Vous venez d'entendre notre premier invité, Erick Rudiak, vice-président senior et directeur de la technologie de Northwestern Mutual. Dans cette émission, vous entendrez des praticiens de classe mondiale et des leaders d'opinion comme Erick sur la façon dont ils restent au top et sur la sécurité des réseaux et de l'informatique dématérialisée pour commencer. Vous êtes sur le point d'écouter la première moitié d'une discussion en deux parties sur les principes du transfert de sécurité. Cette discussion et le podcast des visionnaires de la sécurité s'inscrivent dans le cadre d'un manuel de transformation de la sécurité, un ensemble de nouvelles ressources de Netskope et de certains des leaders les plus avant-gardistes du secteur qui examinent les questions les plus importantes en matière de sécurité aujourd'hui, mais avant d'entrer dans le vif du sujet, voici un bref aperçu. De notre sponsor,

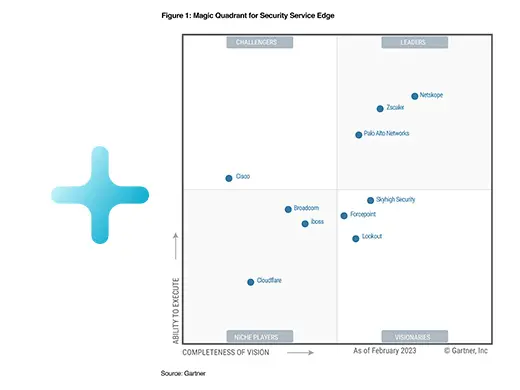

[00:01:24] Sponsor : Le podcast des visionnaires de la sécurité est alimenté par l'équipe de Netskope. Netskope est le leader de la SASE. Tout ce dont vous avez besoin pour offrir une expérience utilisateur rapide, centrée sur les données et compatible avec le cloud, à la vitesse de l'entreprise d'aujourd'hui. Pour en savoir plus, consultez le site Netskope.com.

[00:01:42] Producteur : Sans plus attendre, entrons dans le premier épisode des visionnaires de la sécurité avec votre hôte Jason Clark.

[00:01:49] Jason Clark : Bienvenue dans l'émission Security Visionaries. Je suis votre hôte, Jason Clark, CSO chez Netskope. Je suis rejointe par mon invité très spécial, Erick Rudiak air. Comment allez-vous ?

[00:01:57] Erick Rudiak : Je suis très bien. Je suis heureux de vous revoir. C'est un plaisir de vous entendre à nouveau et de pouvoir parler de sécurité. J'adore ça. Merci beaucoup pour cette opportunité.

[00:02:06] Jason Clark : Oui, nous en parlons depuis un certain temps, et nous y reviendrons. C'est vrai. C'est donc un plaisir de voir tout cela se concrétiser. Nous en parlerons avec les auditeurs, mais ils ont déjà commencé. Vous souvenez-vous de notre première rencontre ?

[00:02:21] Erick Rudiak : Je pense que nous nous sommes rencontrés pour la première fois de la manière dont la plupart des OSC vous sont présentées, c'est-à-dire qu'elles s'installent dans une nouvelle ville. Ils obtiennent un nouveau poste de CSO et Jason Clark l'appelle et lui dit : " Bienvenue à St Louis ". Allons dîner. Parlons boutique et non, je m'en souviens très bien. Je pense que vous étiez littéralement la première personne à ne pas m'avoir interviewé pour Express Scripts. Pour me souhaiter la bienvenue en ville. Euh, et puis comme, je serai toujours reconnaissant pour cela. Et vous avez été très accueillante,

[00:02:50] Jason Clark : Je pense que, euh, nous avons pris des sushis. C'était des sushis, n'est-ce pas ?

[00:02:52] Erick Rudiak : Vous avez probablement proposé un steak et j'ai redirigé, j'ai contré avec des sushis. Hum, et que je peux, que cela a commencé une longue tradition de désaccord entre vous et moi.

[00:03:03] Jason Clark : Nous sommes d'accord pour ne pas être d'accord sur de nombreux sujets. Euh, et c'était probablement, quelle année c'était ?

[00:03:09] Erick Rudiak : C'est au début de l'année 2011 qu'on s'est rencontrés.

[00:03:11] Jason Clark : Wow. C'est fou.

[00:03:14] Alors dites-moi, vous savez, parlez-nous un peu de votre parcours, n'est-ce pas ? Qu'est-ce qui vous a amené au poste de directeur technique que vous occupez aujourd'hui ?

[00:03:24] Erick Rudiak : Je veux dire que quand je pense à mes, euh, certainement mes chemins dans le risque d'information, j'ai eu un certain nombre de fois dans ma carrière où j'ai eu la chance d'être à la fois au bon endroit au bon moment et de me faire les bons amis. C'est ainsi que mon parcours dans le domaine des risques liés à l'information a commencé à l'été 1997. Je travaillais chez Hewitt Associates et nous avions décidé que nous n'allions pas nous laisser dépasser par nos concurrents pour mettre en place le libre-service 401k sur Internet. C'était l'époque où nous construisions les technologies de l'internet à partir de rien. Ainsi, vous savez, l'intergiciel Java était encore une technologie naissante et émergente. Je m'en souviens. Nous avons fait des tests de performance et nous avons réalisé le jour du lancement que nous avions besoin d'accélérateurs SSL, et nous avons demandé à Rainbow Technologies de nous livrer quelques boîtes de cryptage de deux pouces de haut qui généraient des nombres aléatoires très rapidement. Parce que vous savez, nous avons demandé des P et des P prime et des Q et des Q prime sans arrêt lors du lancement. Mais à la fin de ce projet étonnant, qui a lancé un certain nombre de carrières, y compris celle de l'actuel DSI de CVS, qui faisait partie de l'équipe du projet. Le directeur technique de Hewitt m'a contacté et m'a dit : "Écoutez, c'était un point d'inflexion jusqu'à l'été 1997, l'internet était considéré comme dangereux à toute vitesse, surtout pour une entreprise comme Hewitt, qui protégeait les informations personnelles identifiables de millions de personnes". Il est passé d'une situation dangereuse à n'importe quelle vitesse à une situation dangereuse à n'importe quelle vitesse. Ne pas être connecté à l'internet. C'est ainsi que j'ai été amené à quitter l'équipe de développement d'une application Internet pour me consacrer à plein temps à la sécurité Internet. J'ai donc progressé dans ma carrière chez Hewitt et j'ai fini par devenir responsable de la sécurité de l'information. Et puis les scénarios express sont arrivés en 2011. Nous avons transformé les scripts express en une société Fortune 25. C'était vraiment excitant et c'était génial que nous soyons en ligne de mission, comme les scripts express qui gèrent le tiers de la. Nous étions une entreprise qui gagnait de l'argent en rendant les soins de santé plus sûrs et plus abordables pour tous nos clients. Um, mais finalement le pays tout entier en raison de la façon dont nous dirigeons. Ainsi, après neuf ans de scripts express, nous avons été rachetés par Cigna et j'ai eu l'occasion de vraiment réfléchir. Ce que j'allais faire dans ma carrière. C'était donc très excitant de faire une pause, de prendre du recul et de réfléchir à ma carrière sans être encombré par les projets en cours, la situation actuelle de l'équipe. J'ai envisagé de poursuivre une carrière dans le domaine de l'information, mais j'ai également cherché à faire quelque chose de radicalement différent que mon expérience en matière de sécurité de l'information me permettrait d'accomplir. Un collaborateur plus complet et plus intéressant dans un rôle différent. J'ai donc eu la chance de passer un entretien avec Northwestern Mutual et d'être choisi comme directeur de la technologie. C'est ce que je fais depuis quelques années.

[00:06:36] Jason Clark : Erick, vous savez, j'adore parler à des gens comme vous qui étaient CSO et qui ont ensuite pris un autre rôle. C'est vrai. Qu'il s'agisse d'un rôle de DSI ou de CTO, ou même, vous savez, de passer du côté des affaires, euh, vous savez, un peu comme évidemment, vous savez, Le truc de fou. De CISO, il est devenu responsable du marketing et de la stratégie. C'est vrai. Ce n'est pas le chemin le plus couramment emprunté, mais que feriez-vous différemment maintenant que vous avez occupé le poste de directeur technique ? Et si vous deviez à nouveau jouer un rôle de CSO, qu'avez-vous appris qui vous ferait faire les choses différemment ?

[00:07:12] Erick Rudiak : Certainement une des choses que, que j'avais quand j'étais. Le CSO a entretenu d'excellentes relations avec notre CTO. Il s'est toujours agi d'un partenariat. Il s'agissait toujours d'un modèle "une équipe, un rêve". En même temps, le niveau d'empathie que j'avais pour nos développeurs a décuplé depuis que je suis chez Northwestern Mutual et que j'ai l'occasion de vivre la vie de nos développeurs tous les jours, contrairement à ce qui se passe périodiquement lorsque j'ai l'occasion de travailler avec nos équipes de génie logiciel. Il s'agit donc d'une sorte de compréhension beaucoup plus profonde et personnelle. Quels sont les défis pour nos équipes de développement, comprendre de manière beaucoup plus directe comment nos équipes de développement fonctionnent de manière agile, les outils qui sont à leur disposition, la, vous savez, la. Les pipelines CI CD qu'ils utilisent, les calendriers de livraison et les exigences qui leur sont imposées. L'opportunité de travailler avec un CSO différent, avec des points de vue différents, a été un cadeau pour moi, l'opportunité de travailler avec Laura Diener, qui a rejoint Northwestern Mutual, et d'apprendre d'elle. Et d'observer la façon dont elle envisage le risque. Elle est l'une des personnes avec qui je préfère parler parce que nous partageons en quelque sorte cet héritage et pourtant cette diversité de pensée et les différentes approches que Laura et moi avons utilisées ont absolument enrichi mon point de vue. Et donc si jamais j'avais l'opportunité d'être un CIS, donc encore une fois, euh, je prends les choses que j'ai apprises en construisant des relations, avec des ingénieurs logiciels, avec des testeurs, avec nos équipes QA, avec nos coachs agiles, ainsi que de voir comment un autre CSO fonctionne jour après jour et va chercher et réduire les types de risques que j'avais l'habitude d'aller chercher et de réduire, euh, comme cela m'a enrichi tout autour. Génial.

[00:09:06] Jason Clark : On dirait. Il semblerait que je doive la rencontrer. De même. J'aime, euh, j'aime parler et, et travailler avec des OSC brillantes qui ont toutes des points de vue différents. Et c'est ainsi, évidemment, qu'en fin de compte, c'est tout ce qui est, ce qui est extraordinaire dans ce secteur, c'est que nous apprenons tous les uns des autres. C'est vrai. Et nous avons un ennemi commun et, euh, et donc, vous savez, nous sommes à la fin, d'accord. Nous sommes là pour nous entraider. Lorsque nous parlons de cela, et c'est une grande partie de la conversation d'aujourd'hui, vous et moi avons uni nos efforts dans le cadre d'un projet que nous avons appelé "Sécurité 2025", il y a deux ans. Et maintenant, nous en sommes là, vous savez, il y a un, c'est, c'est en quelque sorte imprégné dans ce podcast, que nous appelons Security Visionaries, et ensuite un livre appelé Security Transformation Playbook (Manuel de la transformation de la sécurité). Et, vous savez, encore une fois, deux ans de préparation, je pense que 30 à 50 tables rondes autour du monde et beaucoup de dîners de steak et de sushi, Erick, vous savez, et essayer d'interviewer des gens et, et des enquêtes et juste, juste beaucoup de réflexion, n'est-ce pas ? Qu'est-ce qui vous a incité à vous impliquer ?

[00:10:04] Erick Rudiak : Avant tout, c'était l'occasion de donner à la communauté qui m'a tant donné au fil des ans. Je me suis dit qu'après avoir passé plus d'une décennie en tant que RSSI, le moins que je puisse faire était d'écrire quelques trucs et de participer à un projet. En fin de compte, à l'état pur, il s'agissait d'améliorer le secteur. L'occasion de rendre la pareille, de passer du temps à réfléchir à la sécurité de l'information et à la façon dont notre industrie pourrait s'améliorer, et de participer à cette transformation en agissant au service de la fraternité et de la sororité des RSSI dont nous faisons partie, a été de loin le plus grand attrait. Vous savez, j'ai aussi vu que c'était un projet qui allait être couronné de succès. Comme je l'ai vu en vous, Jason, et dans les documents que vous avez commencé à me montrer au printemps 2019, cela allait être, vous savez, une partie du livre de jeu de chaque CISO, une partie de leur étagère, qui serait une sorte de lecture obligatoire que nous avions l'occasion de capturer les histoires du passé et les leçons apprises et de les transformer en une vision pour l'avenir. Et le fait de passer du temps avec d'autres RSSI, c'est que nous apprenons constamment les uns des autres. Et si nous avons de la chance, nous pouvons faire partie d'une communauté. Si nous avons de la chance, nous pouvons participer à des canaux slack, à des listes de diffusion et à des réunions informelles, et ce que je retiens de ces interactions, c'est la possibilité de télécharger beaucoup d'informations en une seule fois lorsque je me réunissais avec des OSC, qu'il s'agisse de dîners que vous aviez parrainés ou d'autres communautés dont je faisais partie. Il était donc extrêmement intéressant de pouvoir y contribuer, euh, en plus grand nombre. J'étais donc très enthousiaste à l'idée de participer à ce projet.

[00:12:04] Jason Clark : Nous avons donc, euh, donné le coup d'envoi. C'est vrai. Ce que je vous ai dit, c'est que la sécurité est inversée, que le monde est à l'envers, n'est-ce pas ? Ou bien c'est la sécurité, inversée, c'est à l'envers. Parce que nos données ne se trouvent plus sur une unité centrale dont nous sommes propriétaires. Nos applications et nos utilisateurs ne sont plus sur un réseau que nous possédons et contrôlons. C'est vrai. Et cela a complètement changé la donne. Hum, et à bien des égards, cela donne un avantage, c'est vrai. Pour un méchant et un désavantage pour la sécurité, à moins que nous ne l'inversions. A part ça, qu'est-ce que vous ajouteriez à notre objectif initial ?

[00:12:36] Erick Rudiak : Quand j'y repense, je pense à cette inversion comme à quelque chose qui n'était pas évident et qui nous a donné l'occasion de faire bouger les choses et de placer le rôle de l'OSC dans un contexte différent de ce qu'il était auparavant. Et donc, comme ce que vous décrivez comme l'inversion du côté du Silicium, il y a également eu une inversion. Hum, vous savez, sur les formes de vie basées sur le carbone, les humains qui font le travail. Et donc cette autre inversion du rôle du RSSI qui, dans beaucoup d'entreprises, est la conscience de l'entreprise, la seule personne qui se lève et, vous savez, qui mène le bon combat et qui défend la sécurité de l'information, la protection des données, la cyberdéfense, hum, il y a aussi une inversion du rôle du RSSI qui passe de la conscience de l'entreprise à.... Faire partie de la C-suite pour être inclus dans la pièce où cela se passe et ce rôle, ce personnage du RSSI devait changer. Cette occasion de réfléchir à l'inversion du rôle du RSSI, de conscience de l'entreprise à défenseur de l'entreprise, qui s'est avéré être bien imprégné de l'art de la cyberdéfense, a rendu ce rôle unique. Et cette transformation était quelque chose que, vous savez, je considérais comme absolument vital non seulement pour ma carrière, hum, mais aussi pour les RSSI avec lesquels nous parlons tous dans la communauté de Saint-Louis, et avec lesquels nous avons eu l'occasion de parler dans nos autres communautés. C'était l'un des points communs de ces RSSI et l'opportunité de saisir cela et de marier cette inversion basée sur le silicium et l'inversion basée sur le carbone qui était en train de se produire, était super excitante.

[00:14:24] Jason Clark : Oui. Je pense que c'est une excellente façon de le dire. Et puis, vous savez, Erick, quand on a commencé, on s'est dit, ok, on va, on va peindre ce futur. Nous allons fournir aux gens ce manuel et leur donner des conseils. C'est vrai ? Conseils, coaching, c'est le but même d'un livre de jeu, n'est-ce pas ? Il s'agit de leur dire quels sont les obstacles qu'ils vont rencontrer et de leur donner des stratégies pour les surmonter. Mais je dirais que tout, même pour nous, s'est en quelque sorte accéléré : des choses que nous pensions devoir se produire d'ici 2025 ont commencé à se produire beaucoup plus tôt. C'est vrai ?

[00:14:52] Erick Rudiak : C'est vrai. Comme je pense à, euh, à l'été 2019, Kind of writing about, il y avait un chapitre dans le livre où nous écrivions qu'il y a des façons très différentes d'accorder l'accès aux données dans le nuage. Et comme vous et moi avons eu l'occasion, bien avant cela, de collaborer à un projet de prévention de la perte de données qui, je pense, a été assez fructueux. Je pense que nous avons tous les deux constaté que la prévention traditionnelle de la perte de données n'allait pas fonctionner lorsque la plupart des données avaient été déplacées hors d'un centre de données qui, vous savez, ce trombone, cette conception du trafic réseau en épingle à cheveux qui obligeait tout à passer par un petit nombre d'appareils est, euh, il était tout simplement impossible de s'adapter lorsque cette inversion se produit. Je me souviens d'avoir identifié des endroits où, pour les besoins du livre, nous pouvions faire des captures d'écran et illustrer l'idée que la modification d'une ACL sur un fichier dans un service en nuage était à la fois la première étape d'une violation potentielle de données en cours et quelque chose que les dispositifs traditionnels de sécurité de l'information n'allaient pas pouvoir attraper. Comme s'il s'agissait d'un cas de changement de toute la façon dont l'industrie réfléchit. Protection de l'information. Et puis il y a eu une brèche, littéralement, pendant que nous écrivions ces chapitres qui suivaient exactement le même, euh, qui suivaient exactement le même scénario. Donc, euh, c'était à la fois une leçon d'humilité et un rappel que, euh, nous devions terminer le projet avant que toutes les grandes idées sur l'avenir ne se transforment en poncifs sur le présent.

[00:16:25] Jason Clark : Je veux dire, même dans, et c'est, vous savez, une partie de ce qui, vous savez, fait que les équipes doivent créer des pivots. C'est vrai. J'ai eu l'impression que tout cela était en train de se produire. Vous savez, l'ajustement a porté sur notre stratégie de lancement. C'est vrai. Et, euh, il en parle d'une manière un peu différente et fournit même des informations plus pertinentes comme la pandémie. C'est vrai. Parlez-nous de l'impact du travail à distance. Et à la fin, vous savez, SaaS et, vous savez, vous avez un chapitre sur les API, euh, et je pense que c'est même lié à, vous savez, le chapitre sur le talent, c'est vrai. Et l'évolution du rôle du RSSI, en parlant de l'évolution du rôle du RSSI. J'ai donc fait un. Lors d'une réunion que j'ai organisée il y a quelques années, j'ai posé des questions sur certaines parties du budget, notamment sur la sécurité du réseau, et la majorité des équipes de réseau sont responsables de la partie du budget consacrée à la sécurité du réseau. En général, 75 % étaient encore la propriété de l'équipe de mise en réseau, euh, les pare-feux, etc. J'ai refait cette enquête auprès des chefs de réseau, des directeurs et des responsables de la sécurité, et 93 % d'entre eux ont répondu à l'appel. Il a déclaré que leurs deux équipes - réseau et sécurité - allaient converger au cours des prochaines années et devenir une seule et même équipe, car le réseau est devenu l'internet. C'est vrai. C'est important. Je ne sais pas si vous savez ce que vous en pensez ou ce que vous voyez dans cet espace, mais ce genre de faits saillants montre que cela n'aurait pas pu se produire. Lorsque nous avons commencé à écrire ce livre, les gens n'auraient pas, n'auraient pas dit qu'ils allaient s'unir.

[00:17:55] Erick Rudiak : Bien sûr. Et je pense que l'une des choses, vous savez, l'une des choses puissantes à propos d'un livre comme celui-ci et d'un livre de jeu, c'est qu'il y a certaines évolutions naturelles qui se sont produites. En matière de sécurité de l'information. Et je pense à un autre sujet que nous avons abordé, et que j'ai personnellement expérimenté, à savoir la manière dont les entreprises construisent les centres d'opérations de sécurité. Il y a une progression naturelle depuis le niveau zéro de maturité, où tout est inexistant ou ad hoc, mais au fil du temps, à mesure que vous progressez dans la maturité du CMI, les entreprises commencent à constituer des équipes et à se rendre compte que c'est vraiment énorme. Ils vont se procurer un service et commencer à le gérer. Ils commenceront ensuite à constituer des équipes spécialisées dans certains aspects du risque d'information qui sont si proches de l'essentiel qu'ils se doivent d'être bons dans ce domaine. Ils finissent par trouver un équilibre, qui n'est pas nécessairement le même dans toutes les entreprises, mais vous savez, cette idée de progresser sur l'échelle de la maturité et, à mesure que vous progressez sur l'échelle de la maturité, différentes solutions prennent tout leur sens, comme la construction ou l'achat, qui devient une équation différente. L'opposition entre l'externalisation et l'internalisation devient une équation différente. L'une des choses auxquelles il est intéressant de réfléchir, c'est l'utilité d'avoir un plan. Et il vous guide en quelque sorte, oh, voici à quoi cela ressemble lorsque vous atteignez le prochain point d'inflexion dans la maturité. Il n'y a pas de mal à être au niveau zéro ou au niveau un, si vous allez constamment de l'avant, si vous vous améliorez constamment et si le fait d'avoir ce manuel vous aide à anticiper l'avenir. Et c'est comme ça, c'est une partie vraiment cool du livre, je pense. [00:19:36] Jason Clark : Oui. Je veux dire, en parlant de cela, dans votre esprit, qui êtes-vous, qui envisagez-vous que les principaux personnages soient des personnes. qui lisent ce livre.

[00:19:46] Erick Rudiak : Idéalement, c'est tout le monde, n'est-ce pas ? C'est le tube de l'été qui fait du bien et que tout le monde a sur son étagère. Hum, mais non, je pense que si vous êtes, vous savez, si vous êtes un CISO ou un CISO adjoint ou quelqu'un qui aspire à, à orienter sa carrière dans cette direction, je pense que c'est, vous savez, je pense qu'il y a beaucoup de matériel précieux là-dedans. Je pense que l'une des choses que j'ai appréciées dans ce projet, c'est que... Nous avons pris une position délibérée et nous avons fait des efforts délibérés pour que le livre ne soit pas seulement une source d'informations sur la marine, pour les gens qui s'occupent de sécurité. Le livre contient de nombreuses informations utiles pour les spécialistes de l'InfoSec comme vous et moi. Mais si vous êtes directeur financier, directeur de l'information, directeur technique et que vous voulez le faire, vous pouvez vous en servir. Plongez-vous dans le livre pendant un ou deux chapitres et comprenez un peu ce qui se passe dans la tête de ce RSSI, qui est maintenant votre partenaire de l'autre côté de la table. Qui fait partie de cette approche "une équipe, un rêve" pour gérer la technologie de votre entreprise. Je pense qu'il y aura beaucoup de choses attrayantes dans ce livre. Pour les autres publics qui ne s'intéressent pas à la sécurité de l'information, il s'agit d'une sorte d'anneau de décodage qui permet de comprendre ce que pensent les RSSI. Il s'agit de l'histoire de leur secteur d'activité et des raisons pour lesquelles ils ont acquis certaines habitudes et certaines croyances, le tout dans un format très accessible et très digeste. Hum, et donc, oui, je pense que tout le monde devrait le lire.

[Jason Clark : Oui, vous savez, c'est drôle, je viens de publier un livre pour les Nuls, SASE Architecture for Dummies, et c'était très difficile, vous savez, ce processus de création d'un livre pour les Nuls parce que vous, vous, vous le réduisez à l'essentiel. C'est vrai. Et donc vous vous dites, oh, mais je veux en dire tellement plus, mais incroyable, comme vous le dites, pour tout le monde, hum, nous l'avons littéralement publié il y a quelques mois et il a déjà 3000 téléchargements. C'est vrai. C'est plutôt cool. Si je pense à ce qui a le plus changé en matière de sécurité lorsque nous avons parlé de cette pandémie, vous savez, ce changement de, de données n'est plus sur une unité centrale que vous possédez ou contrôlez. C'est vrai. C'est là que ces deux éléments entrent en jeu.

[00:22:03] Erick Rudiak : J'avais l'habitude d'être ce type, de prendre la parole dans les conseils d'administration ou dans les assemblées publiques et de dire que notre travail sur notre Silicone, c'est comme ça que nous allions rester en sécurité. Hum, et cette époque est révolue comme ça, c'est le, c'est un passé révolu. Je ne pense pas que, euh, vous savez, si je devais redevenir CSO, je pourrais faire la même déclaration. Notre travail sur nos ordinateurs menaçait l'entreprise dans laquelle j'allais travailler. Comme si cela nous mettait dans une situation de désavantage concurrentiel.

[00:22:32] Jason Clark : Oui. Ce qui m'a amené à St. Louis, c'est le rôle de CISO chez Emerson Electric et, vous savez, j'y suis arrivé et, vous savez, il y avait 2000 sites différents, 140 000 employés et 80 divisions. Le premier projet que j'ai lancé à l'échelle mondiale s'intitulait "Commandement et contrôle". C'est vrai. C'était une terminologie très militaire, mais c'était : nous allons prendre le contrôle de chaque réseau, de chaque appareil, de chaque application que nous avons.

[00:23:02] Erick Rudiak : C'est vrai. Il n'y en a plus. Oui, c'est vrai. Et vous savez, j'avais l'habitude de me féliciter, j'étais vraiment fier que notre travail sur notre Silicium inclue le BYOD. Par exemple, nous avions cette vision que notre travail sur notre silicium était compatible avec BYO D parce que nous avions la technologie. Nous avions, euh, nous avions des passerelles, nous avions une sécurité supplémentaire qui nous permettait de travailler sur nous-mêmes. Nous avons adopté le BYOD, mais c'était aussi à une époque où l'inversion du périmètre du réseau n'avait pas encore eu lieu et où il était logique que nous travaillions sur notre silicium. Ce n'est plus le cas aujourd'hui.

[00:23:38] Jason Clark : Donc si nous devions, vous savez, bouger, aller de l'avant vers un autre endroit, cinq à dix ans. C'est vrai ? Selon vous, dans quoi les OSC souhaiteraient-elles avoir investi aujourd'hui ? S'ils pouvaient remonter dans le temps, quand vous regardez dans votre boule de cristal, l'avenir.

[00:23:53] Erick Rudiak : Ooh. Je veux dire, euh, écoutez, la réponse facile, c'est les gens. Les bonnes personnes peuvent surmonter toutes sortes d'autres obstacles et déficiences, qu'il s'agisse de technologie, de budget ou de temps, j'investirais toujours d'abord dans notre personnel. Vous savez, la deuxième chose que je regarderais, c'est l'orchestration. Quand je pense, et il y a un chapitre dans le livre où nous parlons de, euh, en quelque sorte, euh, cette idée de dans le passé, comme c'est génial. Parce qu'il y a une RFC à ce sujet que nous citons et c'est une RFC qui date du début des années 80 sur les conventions de nommage des serveurs, n'est-ce pas ? Par exemple, allez-vous nommer vos serveurs d'après des marionnettes, des personnages de Star Wars ou des planètes ? Vous savez, lorsque j'étais à l'université Northwestern, je soutenais le département de géologie et tous les serveurs portaient le nom de héros de la mythologie grecque. Et pourtant, il y a une transition qui s'est produite. Ce qui est intéressant, c'est de passer d'une relation personnelle, comme le tutoiement, avec vos ordinateurs, à des ordinateurs qui sont comme des briques de Lego avec un approvisionnement presque infini, une interchangeabilité et une interconnectivité presque infinies. L'une des choses, les premières choses qui m'ont effrayé à propos de cette inversion lorsque j'étais RSSI, c'était, oh mon dieu, qu'advient-il de la criminalistique numérique et de la réponse aux incidents ? Par exemple, comment les personnes chargées d'intervenir en cas d'incident peuvent-elles me donner des informations sur un serveur dont la durée de vie prévue est de cinq heures ou de cinq minutes ? Et c'était fou, vous savez, juste en pensant à, oh, comme cela va exiger. Il ne s'agissait pas seulement de nouvelles technologies, de nouveaux processus, mais aussi de personnes capables de penser d'une manière entièrement nouvelle. Et donc quand je pense à cela et quand je pense à ce que, euh, ce dans quoi je commencerais à investir aujourd'hui en tant que RSSI. Je pense donc au type d'orchestration pilotée par une machine. Quand tout est une brique Lego et quand il y a des milliers et des milliers et des milliers de briques Lego et que ce ne sont pas seulement des serveurs, mais ce sont des microservices, ce sont, vous savez, ce sont des conteneurs Docker, hum, comme garder la trace de tout ça et le faire d'une manière qui supporte le rejeu d'incident, qui supporte les investigations, euh, qui me permet d'avoir, vous savez, euh, d'avoir la base de faits à portée de main dans le moment qui compte le plus, c'est-à-dire que je suis amené dans la salle du conseil et le PDG, un membre du conseil, le CIO, le CFO dit, Hey CISO, dites-moi ce qui s'est passé. Hum, dans 10 ans, quand, vous savez, quand tout est un microservice éphémère ou quand suffisamment de choses sont des microservices éphémères, parce que Kubernetes a fait tourner quelque chose et a fait tourner quelque chose sur la base, vous savez, d'un trafic entièrement dynamique. Cela nécessite une manière totalement différente d'envisager le travail de nos collaborateurs et de réfléchir à la manière dont notre technologie d'infrastructure s'articule avec notre technologie de sécurité et l'alimente. Et donc, comme ça, cet investissement dans l'orchestration, je pense que, euh, vous savez, les RSSI seraient extraordinairement avisés de regarder ça et que l'orchestration doit se faire partout. Cela doit se faire dans un centre de données, si vous en avez encore un. Et il faut absolument que cela se fasse dans le nuage.

[00:27:22] Jason Clark : Vous savez, nous avons parlé d'un principe fondamental qui est l'orchestration, l'automatisation, n'est-ce pas ? Pour chaque technologie que vous achetez, je pense que le principe est d'arrêter d'acheter des solutions "boîte noire" et que tout doit être ouvert et intégré. C'est vrai.

[00:27:37] Erick Rudiak : C'est exact. Oui, c'est vrai. Oui, c'est vrai. Nous avons parlé du cas où votre produit de sécurité n'a pas d'API, mais que vous êtes au courant. Ne l'achetez pas. Oui, c'est vrai. Faites très attention, car s'il n'y a pas d'API, il y a de fortes chances qu'un autre produit de sécurité dont vous avez besoin pour voir l'état de l'API soit aveugle et que cette cécité devienne un désavantage lorsqu'il s'agit de défendre des systèmes et des données.

[00:28:00] Jason Clark : Vous savez, vous avez dit quelque chose qui m'a fait réfléchir, vous avez parlé de la façon dont nous utilisons les serveurs de noms et, et, et, vous savez, il y avait un attachement personnel que nous avions, n'est-ce pas ? Par exemple, vous construisiez un système qui vous représentait. Je travaillais jusqu'à minuit pour m'assurer que cette représentation de moi était solide et que je n'avais jamais eu de problèmes. Nous n'avons jamais baissé. Et, et euh, et puis chaque fois que vous deviez retirer ce système, que vous aviez passé, vous savez, des centaines d'heures à investir dans un bâtiment, c'était un peu déprimant de voir quelque chose que vous aviez construit devoir disparaître. C'est vrai. Ce n'est pas vraiment le cas pour les applications existantes, mais ce n'est plus le cas pour l'infrastructure.

[Erick Rudiak : Oui. Bienvenue dans le futur.

[00:28:41] Jason Clark : Oui. Donc, vous savez, vous y réfléchissez, c'est vrai. Et nous allons nous réunir et, euh, un autre épisode avec, euh, avec un collègue ou deux, et nous allons parler de tous les, les principes fondamentaux, d'accord ? Les principes que vous devez respecter, vous savez, si vous ne faites rien. Suivez ces principes, n'est-ce pas ? Et le premier principe, soit dit en passant, est de remettre en question tous vos principes, n'est-ce pas ? Remettez en question vos principes existants. Ce sera donc un épisode de suivi amusant, Erick, que j'attends avec impatience, mais si vous avez des réflexions finales sur le projet que nous avons réalisé ici au cours des deux dernières années pour l'Institut de recherche sur la santé et la sécurité.

[Erick Rudiak : Je pense que ce que j'aimerais que les gens, vous savez, pensent à cette série, euh, et que les gens reviennent à cette série et l'écoutent, c'est l'esprit de camaraderie et l'esprit de communauté qui a toujours été là et la sécurité de l'information. Et je pense que jusqu'à présent, il a été difficile d'en rendre compte. Mais, euh, je pense à toutes les choses que j'ai apprises des autres OSC pendant le dîner. Lors des sessions "birds of a feather", euh, comme dans les couloirs des conférences. Et je pense que l'un des aspects les plus intéressants de cette série est qu'elle crée une version concentrée et digeste de ces expériences magiques et enrichissantes, où des personnes passionnées par leur sujet se réunissent et discutent. Et il ne s'agit pas tant d'obtenir des prédictions correctes que d'avoir une conversation. Et je suis ravi de pouvoir discuter avec vous, Jason.

[00:30:18] Jason Clark : Je pense que c'est une réponse brillante, brillante. C'est magique. Et, vous savez, il y a, il y a tout, vous savez, comme vous l'avez dit au début, c'est une diversité de pensée, il y a des centaines de personnes des OSC et des CIO qui sont impliquées dans l'élaboration de, de cette recherche, d'accord. Et de la série et du livre. Ils nous ont tous aidés et nous avons beaucoup appris grâce à eux. C'est vrai. Et c'est un peu comme ça que tout a commencé, c'est qu'il fallait utiliser. Ensemble et en s'entraidant vraiment, nous pouvons transformer nos organisations nous-mêmes, c'est vrai. Nos collaborateurs. Et dans notre pile technologique, ce qui est le plus important, cela nous donnera à nouveau un effet de levier, car la sécurité a vraiment perdu son effet de levier, n'est-ce pas ? Il y a 90% de leurs dépenses dans le centre de données et sur le réseau, alors que les données et les utilisateurs ne sont pas sur le réseau, qui est étiré comme un élastique. C'est vrai. Il ne fait donc aucun doute que tout le monde y trouvera des tactiques, des stratégies et des conseils utiles pour son programme. C'est vrai. Hum, et la partie la plus intéressante du livre et de la série. Ce n'est pas comme si vous deviez le lire de A à Z. Au verso, c'est, c'est purement vous, vous pouvez plonger dans n'importe quelle section que vous voulez parce que vous avez, vous êtes confronté à cette situation. C'est vrai. Ou bien c'est quelque chose qui vous intéresse en ce moment. Et c'est, c'est la façon dont nous avons délibérément conçu cela pour que vous puissiez, vous pouvez plonger en plein milieu si vous le souhaitez. C'est vrai. Et donc, euh, j'espère que principalement nous, quand tout le monde en tirera quelque chose et nous ensemble en tant que communauté, d'accord. Faire, euh, faire du monde un endroit plus sûr. Et... Contribuez à la réussite des programmes de sécurité pro.

[00:31:56] Erick Rudiak : Amen. Cela semble fantastique.

[00:31:56] Jason Clark : Ce n'est donc pas aussi magique que ce qu'a dit Erick, mais c'était bien. Euh, où Erick vous avez toujours été depuis 10 ans, un bon, un bon ami et, et partenaire dans cette recherche et, euh, vous savez, merci beaucoup pour, pour avoir pris le temps ici et nous vous verrons dans le prochain épisode.

[00:32:16] Erick Rudiak : C'est réciproque. Mon ami, je me réjouis d'être ici. Merci pour cette opportunité.

Sponsor:Le podcast Security Visionaries est alimenté par l'équipe de Netskope à la recherche de la bonne plateforme de sécurité en nuage pour faciliter votre parcours de transformation numérique. Le nuage de sécurité Netskope vous aide à connecter rapidement et en toute sécurité les utilisateurs directement à l'internet, à partir de n'importe quel appareil et de n'importe quelle application. Pour en savoir plus, consultez le site Netskope.com.

[00:32:43] Producteur : Merci d'avoir écouté les Visionnaires de la sécurité. Veuillez prendre un moment pour évaluer et commenter l'émission et la partager avec quelqu'un que vous connaissez et qui pourrait l'apprécier. Restez à l'écoute pour la deuxième partie, dans laquelle Jason et Erick seront rejoints par leurs collègues pour une table ronde, décomposant chacun des 10 principes et la façon de les appliquer pour conduire la transformation dans votre organisation. La deuxième partie est disponible dès maintenant.

Pourquoi Netskope

Pourquoi Netskope

Nos clients

Nos partenaires

Plateforme

Plate-forme Netskope One

Caractéristiques de la plate-forme Netskope One

NewEdge

Partenaires technologiques et intégrations

Produits

Produits de périphérie du service de sécurité

Borderless SD-WAN

Secure Access Service Edge

Solutions

Transformation du réseau

Modernisation de la sécurité

Cadres

Gouvernements et industries

Ressources

Ressources

Blog

Événements et ateliers

Définition de la sécurité

Entreprise

Entreprise

Équipe de direction

Solutions pour les clients

Formation et certification

)