Moderne Unternehmen handhaben sensible Daten aus zahlreichen Cloud-Anwendungen, verteilten Belegschaften und KI-Initiativen. Diese weitverbreitete Präsenz von Daten – in Bewegung, im Ruhezustand und in der Nutzung über viele Kanäle hinweg – birgt erhebliche Sicherheitslücken und erhöht das Risiko der Offenlegung und Exfiltration von Daten.

Wenn Sicherheitsteams eine Warnung in Bezug auf die Datensicherheit erhalten, fehlt es durchweg an Einblicken in den Weg der betroffenen Daten – wie sind sie in diese riskante Position gekommen? Und fast immer gibt es Lücken im breiteren Kontext des Zugriffs auf und des Umgangs mit Daten, die den Ermittlungsprozess erheblich bereichern würden.

Um sich in einem komplexen Bedrohungsumfeld zurechtzufinden, müssen Organisationen kritische Fragen beantworten, wie zum Beispiel: Woher stammen die Daten? Wo hat es seinen Ursprung? Was ist auf dem Weg dorthin passiert?

Die Antwort liegt in einem leistungsstarken, aber oft übersehenen Konzept: Datenherkunft.

Was ist Datenherkunft?

Bei der Datenherkunft handelt es sich um einen Prozess, bei dem der Weg eines Datensatzes von seinem Ursprung bis zu seinem aktuellen oder endgültigen Ziel verfolgt wird. Es ist eine digitale Spur, die dokumentiert, wie Daten innerhalb eines Systems erstellt, transformiert, übertragen und verwendet werden. Sie bietet ein klares Bild des Datenflusses und hilft Unternehmen zu verstehen, woher die Daten kommen und wie sie sich im Laufe der Zeit verändern.

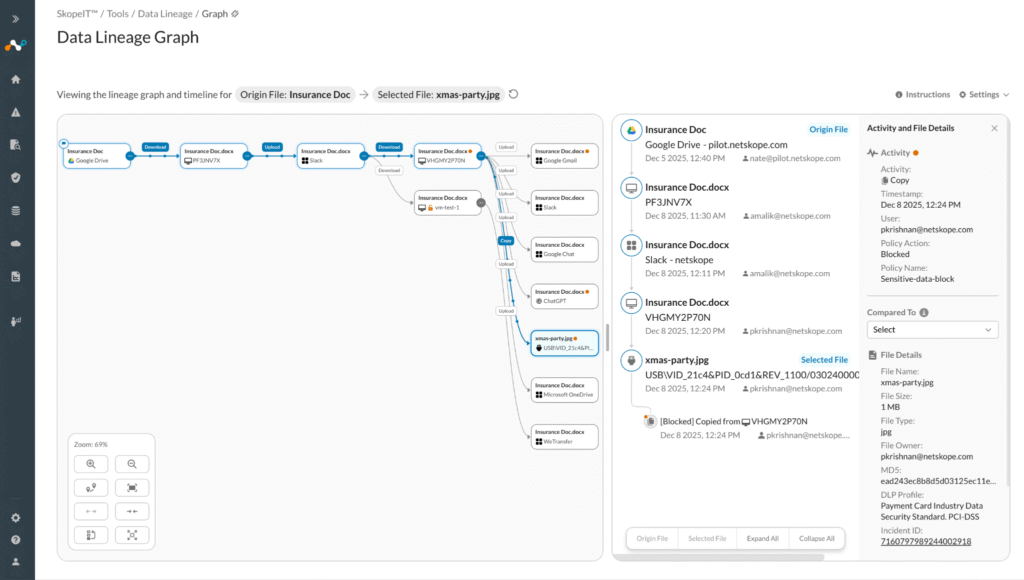

Ein typisches Beispiel: Eine sensible Datei (wie eine Kundendatenbank) wird von einem Mitarbeiter aus Salesforce heruntergeladen, per E-Mail an einen Kollegen gesendet, der sie dann in seine persönliche Box hochlädt. Ohne Datenherkunft ist dies eine unzusammenhängende Reihe von Ereignissen, die sich auf denselben Datensatz beziehen. Der Untersuchungsprozess konzentriert sich unweigerlich auf die letzte Phase – den Upload zur Box – und übersieht die Wichtigkeit, beitragende Faktoren lange vor dem Auslösen der endgültigen Sicherheitsrichtlinie zu erkennen und anzugehen. Durch die Analyse der Datenherkunft erhält man Einblicke in den vollständigen, zusammenhängenden Verlauf der Bewegung und Nutzung der Daten. Diese Funktion bietet entscheidende Transparenz und Kontext, um verdächtige Aktivitäten von Insidern zu untersuchen, schnell die Gründe der Datennutzung zu ermitteln und unbefugte Datenübertragungen verhindern zu können.

Netskopes einheitliche Herangehensweise an die Datenherkunft

Hier ist Netskope einzigartig positioniert. Das neue Produkt Netskope One Data Lineage, Teil unserer einheitlichen Netskope One Data Security-Lösung, bietet eine beispiellose End-to-End-Transparenz. Es nutzt bestehende Ereignisse und verknüpft Vorfälle mit der Datenherkunft von Quellen wie Inline-CASB und Endpunktsicherheit.

Im Gegensatz zu fragmentierten, veralteten Sicherheitsarchitekturen, die Schwachstellen erzeugen, verfolgt Netskope den folgenden Ansatz:

- Korrelation von Aktivitäten über verschiedene Kanäle: Wir führen Daten aus dem Internet, E-Mails, SaaS, Endpunkten, privaten Anwendungen und IaaS zusammen, um einen umfassenden Überblick über Dateninteraktionen und -bewegungen zu bieten. Die Datenherkunft korreliert Aktivitäten über Quellen, Benutzer und Dateninteraktionen hinweg, um eine durchgängige Sicht auf die Datenbewegungen zu ermöglichen.

- Erweiterung der Durchsetzung von Richtlinien: Der aus der Datenabfolge abgeleitete Kontext, wie z. B. Ursprung der Datei, Benutzer und Aktivitäten, kann verwendet werden, um präventive Richtlinien zur Ergänzung der traditionellen DLP-Mechanismen zu erstellen.

- Nutzung branchenführender DLP: Netskope verfügt über die marktführende DLP-Engine sowie Funktionen zur Datenerkennung und Posture Management (DSPM), die die perfekte Umgebung bietet, damit Kunden ihre Sicherheit um Datenherkunft erweitern können. Wir bieten außerdem über 3.000 Datenkennungen und patentierte KI/ML-Techniken.

Dieser einheitliche Ansatz stärkt unsere Position als führendes Unternehmen bei der Datensicherung im KI-Zeitalter, indem wir Problembereiche wie Insider-Bedrohungen, Datenexfiltration und Compliance-Risiken direkt angehen.

Warum das für Ihr Unternehmen wichtig ist

In einer Welt, in der die Nutzung der KI rasant zunimmt, ist die Sicherung des gesamten KI-Stacks (Anwendungen, Daten und Infrastruktur) keine reine Option mehr. Die Datenherkunft bietet den entscheidenden Kontext, der zur Minderung neuer Risiken benötigt wird.

Durch die Einführung einer einheitlichen Plattform mit Datenherkunftsfunktionen können Sie:

- Das Insider-Risiko eindämmen: Gewinnen Sie Einblicke in Datenbewegungen und riskante Aktivitäten von Insidern, und decken Sie Bedrohungen durch persönliche Apps, E-Mail-Transfers und Massendownloads auf.

- Ermittlungen beschleunigen: Untersuchen Sie schnell verdächtige Aktivitäten von Insidern und verkürzen Sie so die Zeit für manuelle Ermittlungen.

- Compliance erreichen: Vereinfachen Sie die Einhaltung von Vorschriften wie DSGVO, HIPAA und CCPA durch integrierte Compliance-Frameworks und eine automatisierte Richtliniendurchsetzung.

- Komplexität und Kosten senken: Eliminieren Sie veraltete Tools, reduzieren Sie die Komplexität und erzielen Sie Kosteneinsparungen durch die konvergierte Plattform Netskope One.

Anstatt nur auf Datenvorfälle zu reagieren, hilft Ihnen die Datenherkunft dabei, sich proaktiv vor Bedrohungen zu schützen und diese abzuwehren, indem Sie den kompletten Verlauf Ihrer Daten verstehen, egal wo sie sich befinden.

Um mehr darüber zu erfahren, wie Netskope Ihnen helfen kann, vereinbaren Sie einfach eine Demo oder ein Gespräch mit unseren Experten oder besuchen die Seiten Netskope One Data Security oder Was ist Datenherkunft? .