Con el auge del trabajo híbrido y el IoT, la demanda de un acceso a la red seguro, escalable y adaptable nunca ha sido mayor. El control de acceso a la red (NAC) tradicional se creó para entornos locales, centrándose en la visibilidad, el cumplimiento del dispositivo y el control de acceso. Pero ya no satisface las demandas de seguridad modernas.

Este blog explora las limitaciones de los NAC tradicionales y cómo Netskope ofrece una solución más dinámica y completa para el acceso universal a la red de confianza cero (UZTNA).

Los desafíos de la NAC tradicional

Si bien es eficaz en sus primeras aplicaciones, el legado NAC Ahora lucha con la escalabilidad, la adaptabilidad y las amenazas de seguridad modernas. Los desafíos se pueden dividir en dos áreas clave:

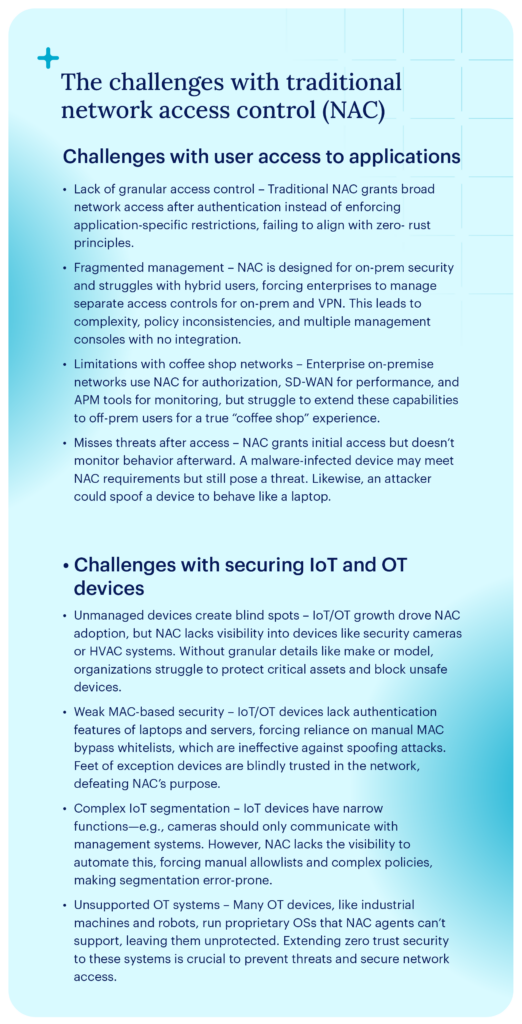

Desafíos con el acceso de los usuarios a las aplicaciones

El NAC tradicional concede un amplio acceso a la red después de la autenticación en lugar de imponer restricciones específicas de la aplicación. NAC tampoco supervisa el comportamiento después de conceder el acceso inicial, lo que puede provocar puntos ciegos significativos. Esta falta de control de acceso granular no se alinea con los principios de confianza cero, lo que podría exponer a la Organización a amenazas. Por último, la falta de controles integrados de protección de Datos significa que Datos es vulnerable a los usuarios o al dispositivo después de que se les haya concedido acceso a la red. Por ejemplo, un dispositivo infectado con malware puede cumplir con los requisitos de NAC y, al mismo tiempo, representar una amenaza significativa para la organización.

Si bien las redes empresariales locales pueden usar NAC para la autorización, SD-WAN para mejorar el rendimiento, DLP Appliance para el control de protección de datos y herramientas APM para el monitoreo, estas redes luchan cuando se trata de extender estas capacidades a usuarios híbridos o fuera de las instalaciones para una verdadera experiencia de "cafetería ". Las empresas se ven obligadas a administrar soluciones de control de acceso separadas para las instalaciones y VPN, y también comprometen las capacidades de monitoreo y optimización. Esto conduce a una Política compleja e incoherente en varias consolas y productos que no están integrados.

Desafíos con la seguridad de IoT y OT Dispositivo

Más allá de los desafíos de los usuarios, NAC también lucha por proteger el IoT y el dispositivo OT. Si bien el auge de IoT y OT ayudó a impulsar la adopción inicial de NAC, los controles de NAC carecen de visibilidad de los dispositivos, como las cámaras de seguridad y los sistemas HVAC, y sin detalles granulares como la marca o el modelo, las organizaciones que dependen de NAC luchan por proteger los activos críticos o bloquear los dispositivos inseguros. Además, los dispositivos IoT / OT carecen de funciones de autenticación avanzadas de computadoras portátiles y servidores, por lo que las organizaciones se encuentran confiando en políticas de omisión manuales basadas en MAC que son ineficaces contra los ataques de suplantación de identidad. Esencialmente, pedirle a la red que confíe ciegamente en una serie de dispositivos derrota el propósito de NAC en primer lugar.

Vale la pena reconocer que IoT Dispositivo a menudo tiene funciones limitadas (las cámaras de seguridad solo se comunican con sus sistemas de gestión, por ejemplo), pero NAC carece de la visibilidad para automatizar esto, lo que conduce a una mayor complejidad y una segmentación propensa a errores. Del mismo modo, los dispositivos OT, al igual que las máquinas industriales y los robots, ejecutan sistemas operativos propietarios que los agentes NAC no son compatibles, lo que a menudo deja desprotegido el hardware costoso y crítico.

Con todo esto en mente, extender los principios de seguridad de confianza cero a las aplicaciones y sistemas IoT/OT es crucial para prevenir amenazas y asegurar el acceso a la red... pero NAC no es la mejor manera de hacerlo y Ahora crea más Problema del que resuelve.

Adiós NAC, Hola UZTNA

Universal ZTNA (UZTNA) integra la funcionalidad principal de NAC en un marco de seguridad Zero Trust más amplio y adaptable adecuado para el mundo moderno de usuarios híbridos, IoT, Dispositivo y la nube. La plataforma Netskope One ofrece UZTNA mediante la recopilación de telemetría de riesgo integral y el aprovechamiento de los principios de confianza cero para proporcionar autenticación consistente, autorización y controles basados en riesgos para proteger contra amenazas y pérdida de datos, eliminando la confianza implícita al otorgar acceso con privilegios mínimos en función del contexto, la posición del dispositivo y la ubicación. UZTNA ofrece visibilidad, rendimiento y seguridad consistentes para Usar Caso en las instalaciones y a distancia.

El resultado es un control de acceso simplificado y seguro en entornos locales, remotos y de IoT, lo que garantiza una aplicación de seguridad coherente. Netskope One SASE ofrece una solución verdaderamente alineada con UZTNA a través de estos tres componentes clave de Usar Caso:

- Secure optimized user access (coffee shop networking)– The Netskope One Client secures on-premise and remote users with a unified management and policy engine for consistent, high-performance access and a seamless user experience. Unlike static NAC, Netskope One Private Access enables UZTNA functionality that dynamically adjusts access based on identity, risk, behavior, and device health, reducing lateral movement. It also leverages built-in threat and data protection controls to ensure that local network users benefit from the same advanced security that remote user traffic benefits from when passing through the Netskope One platform in the cloud. It also uses Netskope One DEM to provide hop-by-hop visibility across the LAN, last/middle/first mile and application. The Netskope One Client also delivers high performance connectivity with SD-WAN optimization.

- Controles de acceso seguros para IoT/OT: Netskope Device Intelligence se combinan con Netskope SASE Gateway detección y evaluación de riesgos de IoT/OT impulsados por IA/ML para informar dinámicamente a SSE, SD-WAN y SD-LAN Política, lo que permite tomar decisiones de seguridad en tiempo real. Por ejemplo, si una cámara de vídeo con una puntuación de riesgo bajo de 50 inicia una actividad SSH anormal, su puntuación salta a 95, lo que desencadena una actualización de la política de SD-LAN para microsegmentar dinámicamente el dispositivo en los conmutadores y puntos de acceso existentes.

- Acceso inalámbrico seguro: Netskope SIM Zero Trust, proporciona acceso celular global a 400+ redes, extendiendo la seguridad Zero Trust a dispositivos IoT/OT, como máquinas y robots, que no pueden ejecutar una Netskope Client. También incluye una Netskope SASE suscripción de 4G/5G gestionada por para dispositivos IoT / OT protegidos y acceso remoto sin cliente para la resolución de problemas.

El NAC tradicional no puede seguir el ritmo del trabajo híbrido, el IoT y las demandas de seguridad modernas. La funcionalidad UZTNA de Netskope sustituye al NAC heredado por una solución más adaptable, inteligente y escalable. Aplica controles de acceso granulares, protege las redes contra las amenazas de IoT/OT y optimiza la administración de políticas en entornos locales, remotos y de IoT.

¿Su organización sigue dependiendo de NAC obsoleto? ¿O es hora de abrazar el futuro con UZTNA?

Si desea obtener más información sobre cómo Netskope habilita la funcionalidad UZTNA, visite nuestras páginas sobre Netskope Private Access, Netskope Device Intelligence y SASE Branch.