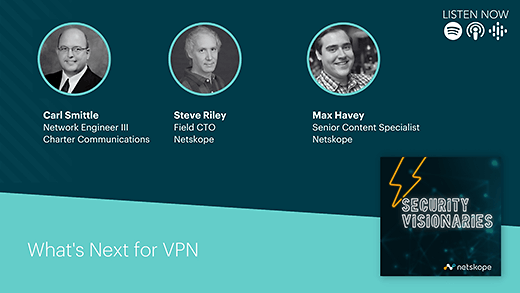

Max Havey [00:00:01] Hola y bienvenido a otra edición de Security Visionaries, un podcast sobre el mundo de la cibernética, los datos y la infraestructura tecnológica, que reúne a expertos de todo el mundo y de todos los dominios. Soy su anfitrión, Max Havey, y hoy tenemos dos invitados interesantes, ambos expertos del mundo de las redes, aquí para hablar sobre los altibajos de las redes privadas virtuales o VPN. En primer lugar, tenemos a Steve Riley, CTO de campo aquí en Netscape y un profesional experimentado en tecnología de la información que ha desempeñado diferentes funciones de tecnología y seguridad en todo el sector, incluido un período como analista para Gartner. Bienvenido al espectáculo, Steve.

Steve Riley [00:00:36] Oye, gracias, Max. Es bueno estar aquí. Hola a todos.

Max Havey [00:00:39] Me alegro de tenerte. Y, además, tenemos a Carl Smittle, ingeniero de redes de Charter Communications e ingeniero senior de redes y seguridad que ha trabajado en múltiples sectores, incluidos períodos en Spectrum y Mastercard. Bienvenido al espectáculo, Carl.

Carl Smittle [00:00:51] Gracias por invitarme.

Max Havey [00:00:52] Absolutamente. Así que hoy vamos a hablar sobre el pasado y el presente de las VPN y analizaremos los altibajos, así como hacia dónde se dirigen las cosas a continuación y qué organización son, ya sabes, hacia dónde se dirigen las cosas a continuación. para Organización. Entonces, para comenzar, ya sabes, la especificación para la VPN se publicó en el último milenio, 1999, para ser precisos. Entonces, para nuestros oyentes más jóvenes y, ya sabes, para ayudar a algunos de nuestros oyentes mayores a recordar, ¿puedes describir cómo era el mundo antes de la VPN? Steve, ¿puedes empezar por ahí?

Steve Riley [00:01:25] Sí, creo, Max, estás hablando del protocolo de túnel punto a punto RFC cuatro PPTP en 1999. En realidad, esto fue desarrollado tres años antes por un usuario de Microsoft. No obtuvo el estado RFC hasta el año 99, por lo que se originó en el año 96, pero fue un derivado de un protocolo incluso anterior llamado protocolo punto a punto de 1994. Así que sí, quiero decir, tienes razón, estas cosas de VPN han existido por un tiempo. Sabes, si piensas en cuando Internet se diseñó originalmente en los años 70, la noción de acceso remoto realmente no existía. Bien. Pero con el tiempo, cuando la gente empezó a darse cuenta de que era útil para algo más que conectar universidades con el Departamento de Defensa, sería bueno si la gente pudiera estar en algún lugar distinto de la red local para acceder a dondequiera que estuviera su conexión a Internet. Y eso es lo que hizo la VPN. Conectó a personas que estaban remotas a alguna red local que luego podrían, ya sabes, simplemente interactuar con recursos en esa red local o en cualquier otro lugar de Internet. ¿Por qué no simplemente ir a Internet si ya estás en él en lugar de ir a la red corporativa? Bueno, a veces la gente quería aplicar ciertos tipos de tráfico de seguridad a todas las aplicaciones en el tráfico de Internet, incluso a las de usuarios remotos. Así que los llevas a la empresa y luego los regresas a Internet, lo que, ya sabes, hoy llamamos cariñosamente horquilla. Y afortunadamente, tenemos muchas más tecnologías mejoradas que estas de mediados de los 90 que nos brindan un gran rendimiento y evitan todas esas curvas y no comprometen la seguridad.

Max Havey [00:02:59] Definitivamente. Y Carl, más o menos, ¿cuáles son algunos de tus pensamientos? ¿Tiene algún tipo de elemento adicional que le gustaría agregar a esa pregunta?

Carl Smittle [00:03:06] Sí, sé que es difícil creer que hayamos llegado tan lejos. Ha pasado mucho tiempo desde antes de la VPN. En el pasado, también trabajé mucho en conexiones VPN de lado a lado, lo cual, ya sabes, es el precursor de muchas otras cosas que tenemos hoy en cuanto al intercambio de archivos y, ya sabes, ir desde la sucursal hasta el sitio de la sede. escenario tipo. Pero sí, estoy de acuerdo con Steve en que si buscas más un usuario individual que un sitio corporativo, quiero decir, hay muchas tecnologías diferentes que han ido y venido. Eso, ya sabes, tal vez, el concentrador que solíamos usar, el de Mastercard, atraería a 5,000 personas en un día de nieve en el concentrador, solo personas que intentaban usar tu control remoto y sabes que siempre está cambiando, así que sí.

Max Havey [00:03:59] Absolutamente y Carl, ya lo sabes, en ese tipo de nota, ¿cómo cambió la VPN las cosas para las empresas una vez que llegó a escena? ¿Cómo alteró realmente la forma en que la gente hacía negocios, la forma en que operaba la Organización?

Carl Smittle [00:04:13] Sí. Entonces, cuando comencé en TI, solía brindar soporte, ya sabes, teníamos las redes Novell. De hecho, admití una red x025 de 90 sitios que básicamente es un escenario de tipo terminal a mainframe. Y corrimos solo en circuitos dedicados. Entonces, para que el sitio VPN ubicara túneles para corporaciones, digamos desde una sucursal hasta la sede central o 100 sucursales hasta las sedes centrales, muchos de esos tipos tenían que tener circuitos dedicados para llegar allí y eso consumía mucho tiempo. Se levantó. En el mantenimiento, tenías que depender de la antigua empresa de telecomunicaciones para solucionar problemas, llamarlos y decir: "Oye, estoy caído, lo que sea". Realmente no monitorearon. Y, ya sabes, también es muy, muy caro. Entonces, la VPN te permitió hacer lo tuyo, por así decirlo. Por ejemplo, voy a configurar un túnel desde el punto A al punto B a través de la Internet pública o, ya sabes, puedo permitir más fácilmente que un cliente se conecte a un servidor o a un cliente. Y luego puedo, como decía Steve, hacer la curva cerrada allí para permitirle salir y administrar mejor su perfil de seguridad. Pero sí, para muchas empresas creo que agregó más flexibilidad, redujo el costo y, en lugar de depender mucho más de las telecomunicaciones que lo que hacemos ahora, podemos construir nuestras propias cosas en el mundo de Internet. Entonces ahí es donde yo lo veo.

Max Havey [00:05:53] Definitivamente hace que las cosas sean un poco más flexibles, un poco más independientes, haciendo que las personas puedan trabajar desde cualquier lugar.

Carl Smittle [00:05:59] ¿Verdad? Sí.

Max Havey [00:06:01] Definitivamente. Y Steve, ¿dónde entra tu perspectiva sobre este tipo de entorno, ya sabes, este tipo de cambios e impactos que la VPN trajo cuando salió por primera vez?

Steve Riley [00:06:11] Bueno, creo que esta noción de trabajar desde cualquier lugar es intrigante. ¿Cuándo conseguiste tu primera computadora portátil, Carl o Max?

Carl Smittle [00:06:20] Probablemente. En realidad, tuvimos computadoras de escritorio durante mucho tiempo, probablemente diría que 98, algo así. Y entonces, sí.

Steve Riley [00:06:28] ¿Qué hay de ti, Max, a mediados de los 90?

Max Havey [00:06:31] Tuve mi primera computadora portátil, creo, entre 2002 y 2003.

Steve Riley [00:06:35] Ah, claro. Eres joven.

Max Havey [00:06:36] Lo soy. Quiero decir, soy más joven. Soy más joven de lo que crees. Sí. Sí. Como iba a decir, no creo que tuviera Internet en la casa de mis padres hasta 1998, así que tal vez esté algunos años por detrás del estándar aquí.

Steve Riley [00:06:47] Bueno, hago la pregunta porque, quiero decir, piensa, ya sabes, estábamos hablando de una especie de Internet antes de que surgieran estos protocolos VPN y surgieran los protocolos VPN, que mucha gente hace de forma remota. . Bueno, ¿qué más pasó esa misma vez? Portátiles. Sí. Mi primera computadora portátil en 1995. Entonces, creo que esta noción de que este Nuevo mecanismo se materializó para usar Internet para llevar a las personas a nuestra red corporativa cuando no están en la red corporativa en sí es bastante buena. Y puedo recordar, ya sabes, en los primeros días, cuando estaba experimentando con algo de esto, cuando trabajaba para una compañía eléctrica en Ohio, la gente simplemente no podía creer que pudieran cargar esta computadora con eso, ya sabes. , tenía como un par de centímetros de espesor, ¿verdad? Pero luego podían sentarse en un sofá o en un escritorio por la noche después de cenar y podían trabajar más. Ahora bien, se podría argumentar que las VPN y las computadoras portátiles, ya sabes, fueron el comienzo de la ruptura de la familia estadounidense porque, ya sabes, lo que sea. Eso es una broma. Bueno. Pero es interesante que estas dos cosas coincidieran. Y no creo que haya sido por casualidad.

Carl Smittle [00:08:07] Y también te olvidas del acceso telefónico, ¿verdad?

Steve Riley [00:08:10] Oh, bueno, ese es uno importante. Creo que todos queremos olvidarnos del acceso telefónico, ¿verdad?

Max Havey [00:08:16] Sí. Siento que se habla menos sobre el acceso telefónico y tener que soportar el interior, ya sabes, los tonos, no hacer llamadas y, ya sabes, simplemente la lentitud general en comparación con la conectividad que vemos hoy. Siento que es mejor dejarlo en el pasado.

Steve Riley [00:08:30] Bueno, quiero decir, ese PPP era para acceso telefónico. Sí, básicamente. Quiero decir, era un mecanismo de encapsulación para el transporte entre dos pares, pero para que funcionara sobre el público. Internet. Esa fue la edición que trajo el PPTP. Y desde entonces, todo esto. Todos los protocolos Nuevo, a los que aludió Carl en la introducción, esencialmente asumen que Internet existe ahora.

Max Havey [00:08:54] Definitivamente. Bueno, y Steve, partiendo de eso, ¿cómo fueron las VPN fundamentales en los primeros días de la transformación digital? En cierto modo tocamos eso un poco en su última respuesta. ¿Podrías ampliar eso quizás un poco?

Steve Riley [00:09:06] Sí. Bueno, he estado trabajando desde casa desde entonces, quiero decir probablemente alrededor de 1998. Y eso ha sido posible gracias a las VPN e Internet, ya sea cuando estaba en Microsoft, trabajando en servicios de consultoría, viviendo en Denver o, ya sabes, me trasladaron a Seattle y todavía trabajaba desde casa aproximadamente la mitad del tiempo. Y luego Riverbed estuvo en casa todo el tiempo. Gartner y Netskope también están aquí. Esto nos ha permitido hacer un buen trabajo en cualquier lugar y permitir que las empresas para las que trabajamos, así como los clientes de esas empresas, se beneficien de ello. Creo que muestra claramente que los humanos tienen la aptitud y el deseo de ser productivos cuando llegue el momento. Sabes, no siempre tengo mis mejores ideas entre las 9 y las 5. A veces surge una idea realmente buena, ya sabes, a las 7 pm, a las 8 pm. Sí. Podría anotarlo en una libreta de mi teléfono. Pero prefiero simplemente tomar la computadora portátil, abrirla, iniciar sesión y escribir un correo electrónico o enviar un mensaje flojo o crear un documento rápido y luego volver a lo que sea que estaba haciendo, ya sabes, tocar mi instrumento o mirar una documental o algo así. Así que creo que la flexibilidad ha sido realmente enorme. Pero también esta noción de que podemos conectar cualquier cosa con cualquier cosa. Y esto se remonta a la experiencia inicial de Carl con esas VPN de sitio a sitio. Bien. Poder utilizar esta tecnología como sustituto de costosos enlaces de operadores dedicados que por sí solos no son más seguros. Bien. Es sólo un cable físico diferente, eso es todo. Los protocolos VPN lo envuelven con la seguridad necesaria. Creo que esto permite a las propias empresas ser más flexibles en cuanto a dónde colocan los recursos, dónde colocan las oficinas, dónde colocan las fábricas, ese tipo de cosas que quizás no hubieran sido posibles antes del auge de estas tecnologías.

Carl Smittle [00:11:22] Sí. Y si solo miras nuestro soporte en el extranjero, quiero decir, trabajo todos los días a través de una VPN y operaciones, es posible que reciba una llamada en medio de la noche y puedo conectarme a la computadora, hacer mi trabajo y arreglar cosas. Y luego también puedo colaborar con trabajadores que están, ya sabes, en el otro lado del mundo al mismo tiempo a través de su VPN para hablar con ellos. Así que sí, es un cambio mundial.

Max Havey [00:11:47] Absolutamente. Y ya sabes, Carl, partiendo de eso, ya sabes, ¿hay algo que, ya sabes, podamos dar directamente crédito VPN por eso que hoy damos por sentado cuando se trata de que nos guste el conectividad con la que operamos como empresas y Organización.

Carl Smittle [00:12:02] Sí, creo que acabo de aludir a ello. Entonces puedo trabajar en cualquier momento y en cualquier lugar, que siempre ha sido mi objetivo desde que estaba en la escuela secundaria y poder colaborar con otros compañeros de trabajo o incluso con otras empresas porque todo es específico hoy en día, ya sabes, Netskope, ya sabes, si Necesito hablar con alguien desde allí, puedo chatear fácilmente con ellos o por Zoom o lo que sea para que analicen un problema. Ya sabes, y ese es un tema enorme en el que ya nadie piensa porque todos, tenemos una presencia tan global en estos días que es posible que tengas que hablar con alguien en otro continente, ya sabes, solo otras cosas como compartir archivos y poder Haga que un cliente use sus aplicaciones, ya sabe, escriba muy fácilmente el escenario a través de una conexión VPN. Así que sí, hay muchas cosas por ahí.

Max Havey [00:12:55] Definitivamente. Y Steve más o menos dónde, dónde estás pensando en torno a este qué, qué y cualquier comentario adicional que quieras agregar de tu parte.

Steve Riley [00:13:02] Internet es una red de redes. Eso es lo que significa la palabra. Bien. La mayoría de la gente. Yo diría que incluso hoy en día la mayoría de la gente no tiene redes domésticas. Ya sabes, nosotros los geeks. Nosotros, los nerds, lo hacemos. A veces, ya sabes, las personas que no son nerds compran un punto de acceso Wi-Fi y lo conectan a lo que obtienen de su ISP. Entonces, tal vez tengan algún tipo de pequeña LAN en la casa, pero es solo, ya sabes, un acuerdo inalámbrico. Pero antes de que eso se hiciera popular, no había manera de extender Internet más allá de las propias redes. Bien. Y creo que lo que las VPN permitieron fue tomar esta noción de una red de redes y extenderla para que pudiera incluso abarcar una sola entidad que de otro modo no podría acceder a la red. Sí. Sabes, no creo que pensemos mucho en eso porque, como dije, todos los nerds tenemos LAN domésticas e incluso los no nerds tenemos algo parecido a eso. Sin embargo, creo que deberíamos recordar darle crédito a la VPN por eso.

Max Havey [00:14:09] Definitivamente. Y ya sabes, para aprovechar eso, ¿por qué crees que las VPN han permanecido tanto tiempo y que se han convertido en una especie de aspecto clave de, ya sabes, el funcionamiento en el mundo empresarial actual. Como retroceder a los años 90 hasta ahora, 2023. ¿Por qué crees que es?

Steve Riley [00:14:28] Inercia. Pero bueno, entonces podemos reírnos de eso, ¿verdad? Pero hay otra cosa para recordar: el objetivo de diseño de una VPN desde el primer día, incluso hasta el día de hoy, es conectar Dispositivo a las redes. Ahora todos tenemos Dispositivo y todos tenemos redes porque realmente lo que queremos hacer es interactuar con Datos y aplicaciones. Y dado que la única forma de hacerlo era tener una dirección IP en cada nodo que necesitaba participar en esa interacción, conectar el Dispositivo a la red era el camino a seguir. Y eso es lo que hacen las VPN. Son muy buenos en eso. Pero a veces uno se pregunta: ¿es realmente esa la mejor manera de que las personas accedan a las aplicaciones y a los Datos? Y últimamente, han evolucionado más tipos de tecnologías de acceso remoto que quizás puedan lograr este objetivo con menos o ninguna dependencia de la red subyacente.

Max Havey [00:15:34] Absolutamente. Y sabes, Carl, ¿cuál es tu postura al respecto? ¿Cómo reaccionas ante eso? ¿Sabes cuáles son tus pensamientos?

Carl Smittle [00:15:40] Sí, es difícil de decir. Me sorprende que haya durado tanto. Simplemente creo que es algo así como lo que dijo Steve, inercia. Y todo el mundo está acostumbrado a hacer algo de cierta manera y cualquier cosa era mejor. Y el gobierno probablemente, ya sabes, comenzó a implementar nuevas cosas para que la gente esté más encaminada a salir de la VPN porque es muy complicado de configurar, ya sabes, si tienes que administrarlo y todo eso. Entonces, sí, ya es hora de que algo ocupe su lugar porque ha existido desde siempre y creo que hay ideas mucho mejores por ahí. Y es sólo mentalidad corporativa. Todo el mundo dice: así es como siempre lo hemos hecho. Y ya sabes, nos va a costar dinero salir de este viejo patrón y entrar en algo Nuevo sobre lo que tendremos que aprender y capacitar a la gente. Pero una vez que estás allí, tiene mucho sentido. Así que sí, me alegro de que sigamos adelante.

Max Havey [00:16:37] Definitivamente estamos en los últimos días de la VPN y supongo que para abordar la pregunta aquí, ¿qué sigue entonces si la VPN es una especie de, si la gente está mirando? de cambiar sus VPN, reemplazarlas y ver cómo evoluciona este tipo de cosas. Carl, ¿qué crees que será lo siguiente aquí?

Carl Smittle [00:16:55] Sí. Quiero decir, con todas las cosas de seguridad que han sucedido en los últimos años y toda la necesidad de más seguridad, yo diría que probablemente la confianza cero es un gran camino. Ese es el tren de carga que viene. Simplemente porque tenemos más controles de seguridad a su alrededor y puede ser más un escenario de tipo individual para permitir que las personas accedan a las cosas que necesitan. Y en lugar del firewall, VPN y listas de acceso de la vieja escuela, ya sabes, ¿quién sabe lo que sucederá con eso? Sabes, la confianza cero tiene mucho más sentido para mí. Pero sí, quiero decir, eso es lo que estoy viendo.

Max Havey [00:17:36] Definitivamente. Y Steve, ¿qué piensas sobre lo que sigue para el mundo de las VPN?

Steve Riley [00:17:42] Entonces, si ahora damos por sentado que todo eso irá a la nube y las personas serán móviles, significa que tenemos que facilitar mejor acceder a personas desde personas que están remotas a todos esos lugares en la nube diferentes a los de la VPN antigua, ¿verdad? En el horquillado que mencionamos antes, me gusta darle esta, esta forma de pensar. Estamos pasando de un centro de Datos a muchos centros de Datos. Cada suscripción a la nube es un centro de Datos y las personas se están mudando a los cuatro rincones de la tierra y ya no están en la red corporativa. Entonces, ¿cómo concedemos a las personas acceso a lo que necesitan, a las personas adecuadas, el acceso adecuado en el momento adecuado y por los motivos adecuados? Y aún así mantener un buen rendimiento, ¿verdad? Para que la gente no se vea obligada a buscar algo que no sea seguro. Carl mencionó la confianza cero. Ese es un conjunto de principios. Ha surgido un mercado para herramientas de acceso remoto basadas en ese conjunto de principios. Y cuando estaba en Gartner, escribí la primera guía de mercado sobre eso y la llamé Acceso a la red de confianza cero porque vi, como mencionó Carl, la existencia de los principios de confianza cero que se materializan en esos productos. Y si pudiera hacerlo todo de nuevo, lo llamaría acceso a aplicaciones de confianza cero porque en realidad no se trata de la red. Se trata de personas, aplicaciones y datos. Y aquí hay un ejemplo interesante de cómo esta nueva tecnología cambia los negocios. Si alguno de ustedes alguna vez ha pasado por una adquisición de algún tipo. O trabajó para una empresa que compró otra o trabaja para una empresa que fue comprada. ¿Qué sucede si observa el espacio de direcciones IP de cada una de esas dos empresas? Probablemente se superpongan. Lo hizo una vez cuando estaba trabajando en algún lugar. ¿Y entonces qué hacías en los viejos tiempos? Había que volver a numerar una de las redes, lo que podría tardar un año, ¿no? Porque se trataba de conectar Dispositivo a redes. Pero imagina esto. Si tuviéramos una tecnología, llamémosle acceso a la red de confianza cero. Oye, ya existe. La empresa adquirente puede disponer de algunos pequeños recursos dentro de la red de la empresa adquirida para que se conecte a la nube de un proveedor de ZTNA y permita a la empresa adquirente conectar a sus humanos con las aplicaciones y los datos de la empresa adquirida mucho antes de pasar por el ejercicio de renumeración. Ya sabes, hemos visto personas cerrar adquisiciones seis meses antes debido a la existencia de esta tecnología. Y ya no importa cuáles sean tus IP, simplemente ya no importa. Y aquí es donde vemos un ejemplo de una nueva tecnología que demuestra un valor comercial real que se puede medir en dólares. Y creo que eso es genial cuando una tecnología que me gusta crea un valor comercial que me gusta y quiero subir al escenario y hablar sobre, ya sabes, buena suerte para mantenerme alejado.

Max Havey [00:21:09] Definitivamente. Y entonces, ya sabes, algo así como, ya sabes, personas expertas en redes, personas que, ya sabes, han estado en VPN, han estado en redes y han visto cómo las cosas cambian durante tanto tiempo. ¿Qué es lo que más te emociona de ver venir la próxima ola? Empecemos contigo, Carl.

Carl Smittle [00:21:27] Sí. Como aludió Steve y mencionó la nube, se acerca un tren de carga. Ya está aquí. Entonces solo para poder ser más. No estoy seguro de cómo decirlo, más impulsado individualmente en lugar de simplemente "me gusta", aquí está nuestra Política y si no entras en esta categoría, entonces no podrás conectarte a la aplicación ni hacer esto o aquello. Pero ahora es una configuración muy individual que las personas necesitan cierto acceso que otros no necesitan y necesitan conectarse de forma remota a través de la nube, a la nube, a cualquier cosa a la que las personas puedan necesitar acceder, ya sea corporativo o personal. Quiero decir, eso es. Así es como yo lo veo, que está más relacionado con la nube. Es más individual. Sólo la conexión. En lugar de depender de la vieja escuela, aquí está su subred. Si no estás en esta subred, no puedes acceder a mi VPN y es una lástima. Entonces, la flexibilidad es algo enorme y los costos no implican tantos honorarios de administración al contratar a un grupo de técnicos que sepan cómo hacerlo. Así es como yo lo veo.

Max Havey [00:22:49] Definitivamente flexibilidad en la reducción de costos. Y dos cosas que creo que todas las empresas buscan en estos días y todo lo que quieren ver en Nueva tecnología.

Carl Smittle [00:22:58] Sí.

Max Havey [00:22:58] Y Steve, de tu grupo, ¿qué es lo que más te entusiasma de esta próxima ola de VPN?

Steve Riley [00:23:05] Bueno, una cosa que creo que es bueno recordarle a la gente que escucha aquí es que migrar de la VPN a algo como ZTNA no significa que tengas que cambiar. todos a la vez. Puede comenzar con una única aplicación interna a la que la gente solía acceder mediante una VPN y ponerla a disposición a través de ZTNA para que la gente se familiarice con ella. Pero sabes que luego se instaura una fase de transición en la que a veces las personas tienen que recordar conectarse a la VPN y recordar usar la otra. Entonces ya lo sabes. Elegir progresar lentamente significa, durante un tiempo, que los usuarios tendrán que tomar decisiones. Pero en última instancia, una vez que le entregas todo a ZTE, puedes tener una ceremonia en la que todos ingresan al centro de Datos y te paras alrededor del estante en la esquina del sótano donde no se ha tocado en 15 años. Bien. Y cantar algunas canciones y desconectar la cosa y luego sacarla y dispararle, porque eso es realmente lo único para lo que sirve es para practicar tiro al blanco. Y ahora. Ahora que el personal de su empresa ha sido liberado de las ataduras de la plomería, ¿qué nuevas cosas pueden hacer? ¿Qué tipo de nuevas formas de hacer negocios podrían surgir? Espero ver qué traerán los próximos 2 o 3 años.

Max Havey [00:24:28] Aquí abundan tiempos absolutamente emocionantes. Y, ya saben, a medida que llegamos al final de esta conversación aquí, quería tener una idea de ustedes, ya saben, si tuvieran que ofrecer un consejo a la Organización que está comenzando a Siga estos pasos lejos de la VPN para dar los siguientes pasos por sí solos, ¿qué consejo les ofrecería? Steve, comencemos contigo.

Steve Riley [00:24:48] Sí, bueno, probablemente lo que acabo de decir en mi respuesta a su pregunta anterior es que decidan por sí mismos si quieren adoptar un enfoque gradual o simplemente participar con todo. Jump all in pone mucho más trabajo en TI. Tienes que hacerlo bien. No puedo fallar. El enfoque gradual confundirá a la comunidad de usuarios por un tiempo. La mayoría de las personas con las que hablo prefieren el enfoque gradual. Sienten que saben bien cómo llevar a cabo la formación necesaria para los usuarios. Y eso es lo que recomendaría en general, dar ese paso. Recuerde que no todos los productos ZTE pueden manejar todos los protocolos. Así que seleccione a su proveedor con mucho cuidado. Si tiene mucha VoIP heredada, si tiene herramientas de administración de sistemas donde el servidor necesita establecer una conexión a un Endpoint o algo así, no solo una herramienta de administración de sistemas, asegúrese de que el proveedor que elija pueda manejar eso porque muchas ZTE necesita que no estuviera en las especificaciones de diseño originales durante un tiempo y aún así la mayoría de ellos no pueden.{cph0}{cph0}

Max Havey [00:25:52] Te tengo. Adopte ese enfoque gradual, pero debe asegurarse de realizar la debida diligencia con respecto a los proveedores que elige para este tipo de cosas.

Steve Riley [00:25:58] Precisamente.

Max Havey [00:26:00] Excelente. Y luego, Carl, ¿qué tipo de consejo le ofrecerías a la Organización?

Carl Smittle [00:26:03] Sí, me encanta esa idea. Simplemente coloque una aplicación en la nube y permita que la gente migre. Quizás algo nuevo. Quiero decir, la prueba de concepto es algo enorme y los requisitos comerciales también solo deben asegurarse de que cumpla con todo lo que necesita o al menos cerca de eso. Y como dijo Steve, ya sabes, habla con los proveedores, mira qué hacen, ya sabes, sé un poco conocedor de las cosas y simplemente sumérgete. Al menos eso es lo que hago. Simplemente sumérgete en la tecnología y mira cómo funciona todo, ¿sabes? Pero, ya sabes, confía en los proveedores para eso también. Pero simplemente tenga una ventaja general de 10,000 pies sobre cómo funciona y cómo lo beneficiará, ya sabe, conceptos de Caso de negocios y simplemente, ya sabe, haga una prueba de concepto con el proveedor y vea cómo pueden ayudarlo y simplemente pruébelo. y tal vez publicar un Dispositivo o una aplicación y dejar que la gente tal vez no sea algo que no sea realmente importante, pero déjeles que lo prueben y vean si les gusta. Y luego, gradualmente, puedes ampliar eso y otras cosas que existen. Pero sí, quiero decir, es solo un proceso y aprender cómo hacerlo y luego sentirse cómodo con ello y pasar al siguiente paso. Entonces sí, eso es lo que recomendaría.

Max Havey [00:27:22] Absolutamente. Encontrar las mejores formas de comenzar ese viaje y descubrir qué funciona mejor para su Organización.

Carl Smittle [00:27:29] Correcto

Max Havey [00:27:30] Excelente. Bueno chicos, llegamos al final de este episodio. Pero antes de cerrar y dejar que la gente escuche, ¿algún pensamiento final? Carl, te pasaré el micrófono a ti primero si tienes alguna idea final que aún no hayamos cubierto aquí.

Carl Smittle [00:27:45] No, es como dije, aprende y comienza a investigar cosas, diferentes nuevas formas de hacer las cosas. Nueva tecnología que te ayudará a llegar a donde quieras. Quiero decir, personalmente, eso es lo que he sido. Seguridad en la nube. Ahora vamos a intentar combinar los tres para aprender más y poder ayudar a otras personas en el futuro. Y creo que tener que estar abierto al cambio es algo muy importante.

Max Havey [00:28:10] Definitivamente. Y Steve, ¿algún pensamiento final final por tu parte?

Steve Riley [00:28:14] Bueno, creo que Carl acaba de leer mi cerebro porque iba a decir que la única constante es el cambio. Así que no tengas miedo. Acepta ese cambio. Encuentre siempre formas de ayudar a que su negocio tenga éxito. El cambio es bueno. Úselo a su favor.

Carl Smittle [00:28:34] ¿Verdad?

Max Havey [00:28:34] Absolutamente. El cambio es realmente bueno. Está bien. Bueno, Steve, Carl, muchas gracias por tomarse el tiempo aquí. Me imagino que probablemente podríamos seguir hablando de esto por un tiempo aquí. Pero esto ha sido un verdadero placer.

Steve Riley [00:28:45] Sí. Muchas gracias Max. Es bueno estar aquí. Y contigo, Carl.

Carl Smittle [00:28:48] Sí. Gracias, Steve. Gracias, Max. Ha sido una alegría.

Max Havey [00:28:51] Has estado escuchando el podcast Security Visionaries y yo he sido tu anfitrión, Max Havey. Si disfrutó el episodio de hoy, asegúrese de compartirlo con alguien que pueda disfrutarlo y suscribirse a visionarios de seguridad en su Plataforma de podcasting favorita. Allí puedes escuchar nuestro catálogo anterior de episodios y estar atento a los nuevos que se lanzan cada dos semanas, presentados por mí o por mi copresentadora, la gran Emily Wearmouth, y nos aseguraremos de verte la próxima vez. episodio.

)