Internet est à la fois l'outil de productivité le plus important pour une entreprise et sa plus grande responsabilité en raison du large éventail de menaces pour la sécurité auxquelles il l'expose. S'il est possible de se protéger contre certaines menaces liées à la navigation sur le Web en utilisant d'anciennes techniques comme le blocage des domaines à risque connus, ces précautions ne permettent pas de se prémunir contre d'autres exploitations. Dès lors, comment les entreprises peuvent-elles protéger les utilisateurs, les données et les systèmes contre les menaces toujours plus nombreuses sur le Web ?

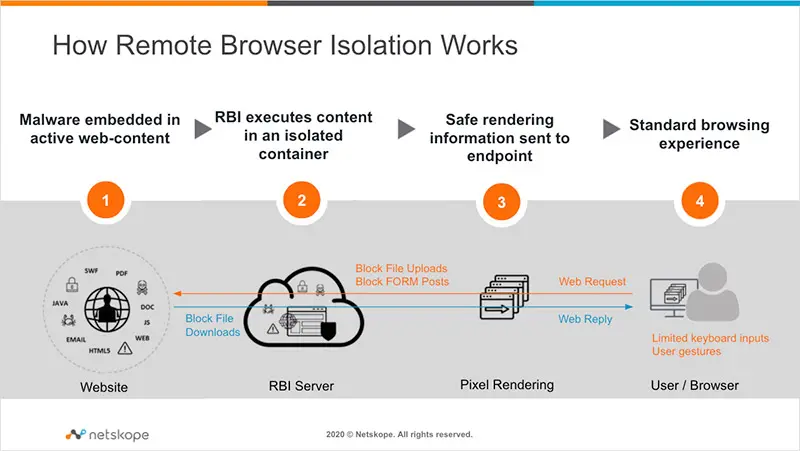

Remote Browser Isolation (RBI), également appelée isolation du Web, est une mesure de sécurité qui sépare les appareils des utilisateurs de l'acte de navigation sur Internet en hébergeant et en exécutant toutes les activités de navigation dans un conteneur distant basé dans le cloud. Cette opération de sandboxing de la navigation sur Internet protège les données, les appareils et les réseaux contre toutes sortes de menaces provenant du code de sites Web infectés, notamment :

- les malwares et ransomwares situés sur le Web

- les exploits de type « zero-day » (jour zéro)

- les vulnérabilités des navigateurs, telles que les plug-ins

- les téléchargements de fichiers infectés

- Les liens Web malveillants dans les e-mails de phishing

- Et bien d'autres

Retour

Retour