Das Internet ist das wichtigste Produktivitätstool für ein Unternehmen und aufgrund der Vielzahl von Sicherheitsbedrohungen, die es beherbergt, gleichzeitig auch seine größte Anfälligkeit. Alte Techniken wie die Blockierung bekannter risikobehafteter Domains schützen zwar vor einigen Bedrohungen im Internet, nicht aber vor anderen Arten von Angriffen. Wie können Unternehmen also ihre Benutzer, Daten und Systeme vor den ständig wachsenden Bedrohungen im Internet schützen?

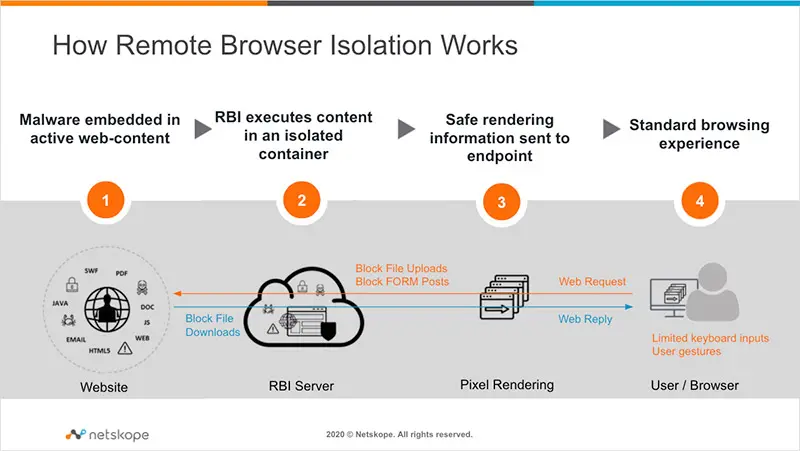

Remote Browser Isolation (RBI), auch bekannt als Web-Isolation, ist eine Sicherheitsmaßnahme, die die Geräte der Benutzer vom Browsen im Internet trennt, indem sie alle Browsing-Aktivitäten in einem cloudbasierten Remote-Container hostet und ausführt. Diese Art von Sandboxing für das Webbrowsing schützt Daten, Geräte und Netzwerke vor allen Arten von Bedrohungen, die durch infizierten Website-Code entstehen, darunter:

- Webbasierte Malware und Ransomware

- Zero-Day-Angriffe

- Browser-Sicherheitslücken wie Plug-ins

- Infizierter Datei-Downloads

- Bösartige Weblinks in Phishing-E-Mails

- Und viele andere

Zurück

Zurück