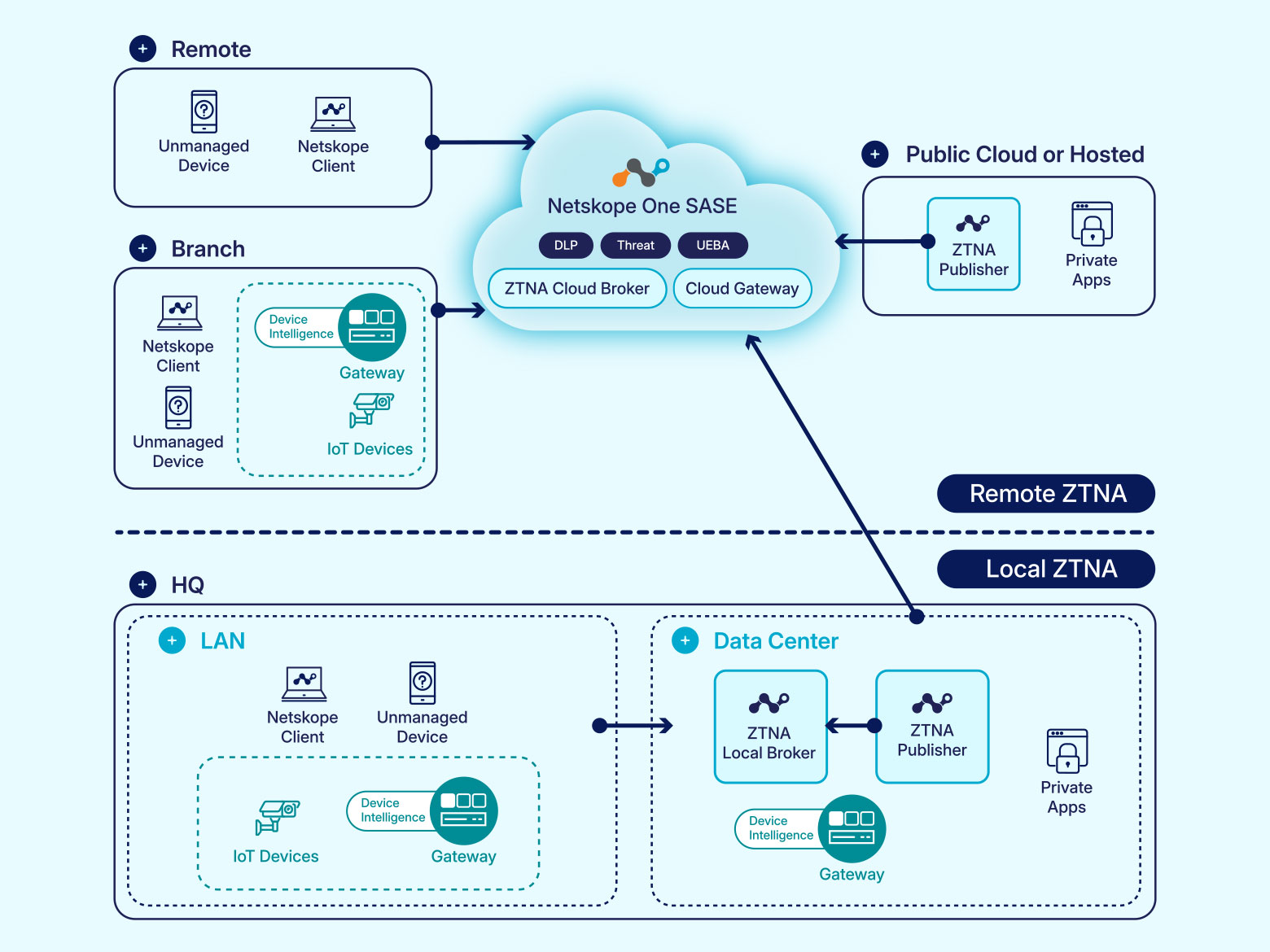

Universal ZTNA (UZTNA) étend l'accès traditionnel au réseau sans confiance en sécurisant non seulement les utilisateurs, mais aussi l'informatique, l'OT et le périphérique IoT. Il offre un accès zéro confiance centré sur l'identité dans les environnements sur site, en nuage et hybrides, avec des politiques unifiées, une surveillance continue et une application en temps réel pour garantir une sécurité et une expérience utilisateur cohérentes partout. Contrairement au site ZTNA traditionnel, qui se limite souvent à un accès d'utilisateur à application, UZTNA unifie les contrôles entre les personnes, le périphérique et les environnements, qu'ils soient distants, sur le campus ou ailleurs.

Pour les entreprises, cela signifie une sécurité renforcée, des opérations simplifiées et un accès transparent et performant à n'importe quelle application, à partir de n'importe quel périphérique, qu'il soit géré ou non. Grâce à sa capacité à consolider et à remplacer les anciens outils VPN, NAC et VDI, le site universel ZTNA est la norme moderne pour les organisations qui cherchent à prendre en charge le travail hybride, à sécuriser le périphérique non géré et à se préparer à l'avenir de l'accès piloté par l'IA et conscient des risques.

Traditionnel ZTNA | Universel ZTNA |

Conçu principalement pour l'accès des utilisateurs à distance | Étend l'accès sécurisé aux périphériques distants, aux succursales, aux campus et aux non-utilisateurs (IoT/OT). |

L'expérience de l'utilisateur varie en fonction du lieu (à distance ou dans les locaux) | Une expérience utilisateur cohérente partout |

Couverture des applications initiées par le point final | Couverture des applications initiées par les points d'accès et les serveurs |

Accès basé sur des agents (périphérique géré) | Accès basé sur un agent ou sans agent (non géré/BYOD) |

Moteurs de politiques et points d'application multiples et disparates | Moteur de politique unique et unifié pour tous les utilisateurs et périphériques |

Les autorisations d'accès s'adaptent rarement après l'ouverture d'une session | Ajustements en temps réel, fondés sur le risque et basés sur le comportement de l'utilisateur et du périphérique |

Courtier de confiance basé sur l'informatique en nuage | Courtier en nuage et en local |

Nécessite plusieurs consoles de gestion | Géré par une console d'administration unique |

Retour

Retour