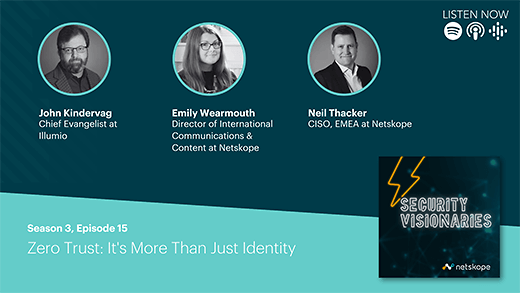

Emily Wearmouth [00:00:01] Ciao e benvenuti a un'altra edizione del Security Visionaries Podcast, il luogo in cui interroghiamo gli esperti su un'ampia gamma di dati informatici e altri argomenti correlati. Sono la vostra conduttrice, Emily Wearmouth, e oggi ho con me due ospiti esperti, John Kindervag e Neil Thacker. Quindi, facciamo subito qualche introduzione. Comincerò con te, John, perché hai uno dei titoli informali più impressionanti che credo abbiamo mai avuto nello show: Il Padrino di Zero Trust. Hai preso il titolo da Forrester, dove, a beneficio degli ascoltatori, John ha dato il nome al principio di quello che oggi conosciamo come zero trust come approccio alla sicurezza dei dati. Penso che per un analista il titolo Il Padrino rappresenti probabilmente l'apice della sua carriera. Negli ultimi anni ha lavorato come evangelista per diversi fornitori di sicurezza e ora è il capo evangelista di Illumio. Quindi benvenuto allo spettacolo, John.

John Kindervag [00:00:47] Ehi, grazie per avermi invitato.

Emily Wearmouth [00:00:49] Neil Thacker è una voce che gli ascoltatori abituali potrebbero riconoscere perché si è unito a noi nel nostro episodio pilota a settembre. È un CSO molto impegnato e in attività, ma trova comunque il tempo per essere uno dei miei esperti di riferimento in materia di governance, conformità, intelligenza artificiale e di tutto il resto. Neil è qui per offrirci il suo punto di vista in prima persona, in qualità di CISO in attività; si spera che possa darci qualche dose di realtà su cosa succede realmente quando principi e ideologie entrano in gioco nel mondo degli affari. Allora, riuscite a indovinare di cosa parleremo oggi? Sì, è un argomento sulla bocca di tutti: fiducia zero. E ora andiamo subito al dunque. E penso che sarebbe stato un errore aver inserito Il Padrino nel podcast. John, possiamo iniziare con te? Vorrei chiederti di darci una breve spiegazione di Zero Trust, ma in particolare, mi piacerebbe sapere cosa ti ha spinto a concepire inizialmente l'approccio Zero Trust quando eri alla Forrester.

John Kindervag [00:01:36] Quindi, prima di arrivare alla Forrester, ero un professionista. Sono stato un ingegnere della sicurezza e di rete, un architetto della sicurezza, un pen tester e un esperto di firewall. Fin dall'inizio ho adottato questo modello di fiducia in cui alle interfacce veniva assegnato un livello di fiducia da 0 a 100. E così zero, l'interfaccia meno affidabile, è andata alla rete Internet pubblica, e 100, l'interfaccia più affidabile, è andata alla rete interna. E poi ogni altra interfaccia aveva un numero diverso. Ma non poteva essere né zero né 100 e non potevano essere uguali. E questi livelli di fiducia determinano la Politica. Quindi, ad esempio, non era necessario avere una regola in uscita se si passava da un livello di attendibilità elevato a uno basso. E cercavo sempre di inserirli perché temevo che i dati venissero sottratti e che mi sarei trovato nei guai, perché non è così che il produttore dice di procedere. Penso che, beh, la logica ci dice che se qualcuno entra, poi uscirà. E avere una porta che, sai, deve andare in una sola direzione è ridicolo. E quindi la mia reazione a quel modello di fiducia infranto è la fiducia zero. Questa fiducia è un'emozione umana. E deve uscire dal mondo digitale. Non ha alcuna relazione con i pacchetti. Le persone non sono pacchetti. Non puoi applicare il concetto di fiducia. Quindi sbarazzatevi della parola fiducia. Questa è la cosa più semplice da fare. Sostituiscilo con la convalida in cui convalidiamo i segnali in modo da avere fiducia nel consentire l'accesso a una risorsa.

Emily Wearmouth [00:03:14] E so che ora stiamo tutti parlando di fiducia zero, ma è passato un po' di tempo da quando hai avuto l'idea iniziale. Allora, qual è stata la reazione quando l'hai ideato per la prima volta?

John Kindervag [00:03:22] Beh, non era molto entusiasta. Infatti, la gente mi diceva che ero completamente fuori di testa. Questa cosa non porterebbe mai da nessuna parte. Altre cose che non direi in un podcast pubblico. Quindi, sapete, 11 anni dopo, nel 2010, ho scritto il primo rapporto. Undici anni dopo, il presidente ha emesso un ordine esecutivo che imponeva a tutte le agenzie del governo federale degli Stati Uniti di adottarlo. E ora è diventato un movimento globale. Ecco, questa è una cosa che non avrei mai pensato potesse succedere. E molte persone mi hanno detto esplicitamente che ciò non sarebbe mai accaduto e che ero letteralmente una delle persone più pazze del pianeta.

Emily Wearmouth [00:04:00] Perché pensi che abbia preso piede?

John Kindervag [00:04:03] Perché ha senso logico, e anche perché molti dei primi utilizzatori che avevano grosse difficoltà a proteggere la propria rete, l'hanno provato e ne hanno parlato ad altre persone, e ne hanno parlato ad altre persone, e ne hanno parlato ad altre persone, e ne hanno parlato ad altre persone. E così ha dato prova di sé in trincea. Voglio dire, ho svolto due anni di ricerca primaria prima di pubblicare il primo rapporto. Ho creato prototipi di ambienti. Ho lavorato con agenzie governative. Quindi non ho mai avuto dubbi che avrebbe funzionato, che fosse la strategia giusta. Perché la fiducia zero è una strategia che, prima di tutto, trova riscontro ai massimi livelli di qualsiasi organizzazione, come il presidente degli Stati Uniti. E poi può essere implementato tatticamente utilizzando la tecnologia disponibile in commercio. Quindi ho sempre saputo che dovevo assicurarmi che la strategia fosse disgiunta dalla tattica. Le strategie non cambiano. Le tattiche migliorano sempre di più col passare del tempo. Giusto. Sì. Così Neil e io andiamo molto tempo fa in un hotel a Londra. Vero, Neil?

Neil Thacker [00:05:13] Sì. Credo che ci siamo incontrati per la prima volta nel 2012. Quindi è spaventoso, sono passati 12 anni. E ho sentito parlare di questo termine. Ho sentito la tua definizione di zero trust. E abbiamo avuto una discussione. Credo che sia successo durante il pranzo della conferenza. E sì, stavamo parlando di come può essere applicato il concetto di zero trust. E a quei tempi, sì, c'era il firewall, c'era l'IPS. Ricordo di aver parlato di IPS e di aver esaminato il contesto attorno a IPS e a questi strumenti o queste New funzionalità che venivano implementate, come la consapevolezza della rete in tempo reale, dove si cercava di prendere in considerazione diverse variabili di fiducia. Esattamente. Tornando al tuo punto, giusto, in termini di come definisci la Politica e di come dovresti adattarla in base ai livelli di fiducia. Ma era interessante perché in quel periodo in quell'hotel alloggiava Tom Cruise. E probabilmente è un'ottima analogia, giusto? C'erano persone intorno all'hotel, nell'hotel, che soggiornavano nell'hotel o che tenevano conferenze nell'hotel. E poi all'ultimo piano, Tom Cruise aveva circa 6 o 7 stanze che erano addossate l'una all'altra. Quindi aveva la sua palestra e ovviamente il posto in cui alloggiava mentre girava Mission Impossible. E penso che sia un'ottima analogia, giusto? In termini di zero trust, il fatto è che le persone erano in quell'hotel, ma non c'era alcuna fiducia nei loro confronti, giusto? Non era loro permesso salire su quei piani. Le misure di sicurezza erano molto rigide per limitare completamente l'accesso a quelle aree. Quindi sì, quella è stata la prima volta che ci siamo incontrati. E da allora ti seguo sempre. Negli ultimi 12 anni, le organizzazioni hanno adottato e adottato il modello Zero Trust.

Emily Wearmouth [00:06:39] Neil, posso chiederti, per essere sincero, qual è stata la tua reazione iniziale al concetto di zero trust? Ti è sembrato subito qualcosa di straordinario, fattibile e contenente tutte le risposte? Oppure c'era già qualche scetticismo all'inizio? Come è andata inizialmente?

Neil Thacker [00:06:54] Ero un fan dei principi. Ero assolutamente un fan dei principi. Ho sperimentato questa cosa per molti anni. Non si tratta solo di affidarsi a un indirizzo IP, ad esempio, per proteggere l'accesso ai servizi. Ci sono molte condizioni diverse che devono essere soddisfatte. Sono sempre stato un grande fan del genere delle cinque W. Quando si inizia a costruire qualcosa, è necessario comprendere meglio chi, cosa, dove, quando, dove e come, e applicare tali principi. Questo è il metodo Kipling, utilizzato da moltissimi anni anche al di fuori della sicurezza, ovviamente. Sono sempre stato un grande sostenitore dell'utilizzo di queste cose, ma anche del modo in cui comprendiamo meglio la politica che stiamo implementando. All'epoca mettevo sempre alla prova il mio team, un team di addetti alle operazioni di sicurezza, chiedendogli ogni volta che imponevano una politica o una condizione, di capire cosa stessero effettivamente facendo bene e quali benefici stessero apportando all'organizzazione. E quando parliamo di cose come la minaccia interna o quella esterna, dobbiamo tenerne conto. E in questi casi deve esserci una forma di fiducia zero. Ero un grande sostenitore dei principi, ma ovviamente stavo cercando di capire come avremmo potuto implementarli attraverso elementi di persone, processi e anche tecnologia.

Emily Wearmouth [00:08:00] E John, ora che l'hai visto in azione per molto tempo e che è come se il tuo bambino fosse andato a scuola, cosa si prova a vedere, in sostanza, che i fornitori interpretano il termine "zero trust" in molti modi diversi per adattarlo ai loro scopi. Non hanno necessariamente costruito secondo la tua ideologia, hanno preso il tuo marchio e ce l'hanno attaccato, forse stanno già facendo molte cose, o hanno manipolato i significati per adattarli a loro. Come ti senti?

John Kindervag [00:08:29] Beh, sai, a volte può essere un po' frustrante, ma considero queste persone come moltiplicatori di forza per il concetto, perché ci sono molte altre cose là fuori a cui le persone finiranno per arrivare, e potrebbero sentirne parlare da qualcosa, e forse suonerà bene e forse no. Alla fine capiranno che questo è solo un pezzo del puzzle, giusto? Ma ci sono molte altre cose che possono osservare. Ci sono le linee guida del NIST, ci sono le linee guida del CISA. Sono stato nominato membro di un sottocomitato presidenziale denominato NSTAC, il sottocomitato del Consiglio consultivo per le telecomunicazioni e la sicurezza nazionale del Presidente su Zero Trust e l'accesso all'identità dei trust. Cosa, non sembra un governo, un comitato? Ma abbiamo pubblicato un rapporto al presidente Biden nel febbraio 2022. Si trattava di un rapporto collaborativo che includeva, sapete, persone del settore pubblico e privato. E questo è unico perché tutto il resto è in un certo senso una prospettiva unica. E quindi è stata una collaborazione. Direi che questo rapporto è qualcosa che tutti dovrebbero leggere perché è autorevole su cosa sia la fiducia zero. Giusto. Ed è anche la base del gruppo di lavoro Cloud Security Alliance Zero Trust di cui faccio parte. Quindi, se utilizziamo questo come base, tutti possono iniziare a muoversi per costruirlo. Abbiamo passato troppi anni a parlare di cosa fosse e non abbastanza tempo a farlo. E quindi spero che la prossima fase della fiducia zero sia semplicemente quella di fare le cose per bene. Prendi quel motto della Nike e mettilo in pratica.

Emily Wearmouth [00:10:12] Quindi una delle cose per cui ho sentito i fornitori criticare il termine zero trust è che zero trust è solo l'ultimo modo di parlare e vendere ciò che è essenzialmente gestione dell'identità e degli accessi. Lo chiederò a entrambi. Comincerò da te, John. È giusto? Pensi che venga utilizzato in questo modo e, in tal caso, perché è problematico?

John Kindervag [00:10:32] Beh, viene usato in quel modo, ma è sbagliato. Giusto. L'identità è un segnale importante che possiamo assimilare. Quindi l'identità viene consumata in Policy in zero trust. Ma questo non equivale a zero fiducia, giusto? Quindi, ovviamente, i fornitori di identità hanno approfittato della situazione con intelligenza. Ma ora stiamo assistendo a così tanti compromessi nei sistemi di identità. Non solo alcuni dei principali fornitori di identità sono stati compromessi, ma abbiamo anche una certa stanchezza da MFA, per cui continui a premere sì, sì, sì, perché entri in un circolo vizioso di MFA e non ti interessa più. Vediamo molti modi per aggirare l'identità. L'identità è sempre fungibile, giusto? Sempre, sempre, sempre fungibile nei sistemi digitali. È fungibile anche nei sistemi umani. Ma certamente nei sistemi digitali è altamente fungibile, il che significa che è facile da aggirare o manipolare. E, sapete, se ci pensate, io confuto sempre il concetto secondo cui l'identità è fiducia zero con due parole. Snowden e Manning, come li chiamo io, sono le due persone più famose nel campo della sicurezza informatica. Li chiamo, come la Beyoncé e la Rihanna del cyber. A destra. Perché sono persone che dicono una sola parola. E erano utenti affidabili su sistemi affidabili. Avevano il giusto livello di patch. Avevano i giusti controlli finali. Avevano un MFA davvero potente, molto più potente di quello che usiamo nel settore privato. Ma sono davvero difficili da usare e molto ingombranti e creano molti attriti. Ma nessuno ha guardato i loro pacchetti dopo l'autenticazione e si è chiesto cosa stessero facendo sulla rete e su quella che viene colloquialmente chiamata la rete high side del governo federale. Una volta autenticato in quella rete, avrai accesso a tutto ciò che si trova su quella rete. Quindi stavo parlando con un avvocato coinvolto nel caso Manning, e lui mi ha detto che quando la notizia è arrivata per la prima volta sulla mia scrivania, gli ho chiesto: come può un soldato semplice in una base operativa avanzata in Iraq avere accesso a cablogrammi classificati del Dipartimento di Stato a Washington, DC? E lui ha detto: "Finalmente ho capito cos'è la fiducia zero dopo aver letto tutte le prove che mi sono state presentate". Quindi sì, l'identità viene consumata nella Politica. Non è che non sia importante, ma non è nemmeno estremamente importante. Si tratta di costruire un sistema, non di implementare una tecnologia.

Emily Wearmouth [00:13:02] Quindi Neil, quali potrebbero essere alcuni degli altri fattori? E, giusto per tornare un po' indietro su ciò che John stava dicendo, ho sempre pensato alla fiducia zero o, come spesso si usa, alla stenografia di "verify then trust" invece di "trust them verify". Ma sembra che stiamo parlando di verificare e poi verificare qualcos'altro. E poi un po' più tardi verifica di nuovo.

John Kindervag [00:13:19] Se intendi usare quella fiducia ma verifica, è verifica e non fidarti mai se hai bisogno di un'altra cosa lì. Giusto. Sì. Ma fidatevi ma verificate. Se si guarda alla storia, Ronald Reagan non lo ha mai detto. Stava usando un proverbio russo e lo diceva in russo. Sai, Russia mia, non sono mai riuscito a pronunciare questa frase, ma è successo qualcosa di improvviso, non provato. Io e i miei amici russi, come sottolineano, il punto è che in russo fa rima. E poi ha detto, e ovviamente, questo significa fidarsi ma verificare. Era uno scherzo e tutti risero. Quindi era letteralmente uno scherzo fatto da Ronald Reagan, e noi lo prendemmo sul serio. Quindi parlavo con la gente. Cosa? Certamente, una strategia di sicurezza informatica e sarà affidabile, ma verificabile. Bene, perché dici questo? Perché lo ha detto Ronald Reagan. Sì. Lo afferma il grande esperto di sicurezza informatica Ronald Reagan. Penso che fosse un periodo in cui non era ancora stato creato il primo malware, quindi era semplicemente folle che la gente si lasciasse andare a queste divagazioni solo perché qualcun altro le aveva dette. È la follia della folla.

Emily Wearmouth [00:14:26] Sì, assolutamente. Quindi, Neal, quali sono alcuni dei segnali che stai osservando come CISO che ti aiutano a prendere decisioni in merito all'accesso?

Neil Thacker [00:14:33] Voglio dire, sono d'accordo, l'identità è una parte di questo controllo critico. Ma poi devi assicurarti di avere, ad esempio, la copertura del dispositivo, perché il dispositivo è un altro elemento di ciò. Dipende da quale rete o, se parliamo di servizi cloud, beh, se stai utilizzando una rete, potenzialmente stai utilizzando Internet. Riguarda il calcolo. Riguarda aspetti dell'attività. È l'applicazione a cui stai accedendo. Ci sono elementi attorno all'attività stessa, quindi l'archiviazione e i dati. Quindi ci sono così tanti elementi o componenti diversi. Voglio dire che queste cose sono in qualche modo definite in più quadri normativi, e devono esserlo. Ognuno di questi deve essere un consumo e/o un livello di fiducia. Giusto. In termini di costruzione di questo. E penso che sia qui che le organizzazioni debbano davvero iniziare a considerare la questione. E vi farò un esempio. Ho fatto un discorso e ho parlato dei diversi livelli di maturità nell'adozione del modello zero trust. E c'era qualcuno tra il pubblico che ha alzato la mano e ha detto: "Beh, non ho alcuna fiducia perché ho una VPN, ho il controllo degli accessi e ho le ACL". E la mia risposta è stata: beh, sì, okay, forse hai avuto uno, uno o due elementi fondamentali qui, ma devi considerare anche tutti gli altri componenti, giusto? E questo dovrebbe avere un ruolo in tutto questo. Sono completamente d'accordo con John. Ed è assolutamente fondamentale che andiamo oltre la semplice identità come mezzo per determinare la fiducia nelle nostre organizzazioni.

John Kindervag [00:15:51] Beh, non importa determinare, fiducia o non fiducia. Devo toglierti la parola che inizia per "t". Una parola di quattro lettere in "zero trust", amico. È una parola di quattro lettere. Ecco il punto. Manca questo, vero? Hai menzionato il metodo Kipling. Chi, cosa, quando, dove, perché e come. E infatti, quando hai detto questo hai omesso il perché, io ho pensato: non abbiamo detto perché? Perché è la prima domanda. Perché lo facciamo? Bene, perché ci occupiamo di sicurezza informatica? Cos'è un cybercrime e perché dovremmo proteggerlo? Prima di tutto, abbiamo sbagliato il nome del settore in cui lavoriamo. Ma in secondo luogo, l'unica ragione per cui si fa sicurezza è proteggere qualcosa. Giusto? Quindi, il concetto fondamentale di Zero Trust non è la tecnologia, ma la superficie protetta. Cosa sto proteggendo? È da qui che partiamo con il modello in cinque fasi. E questo è documentato nel rapporto NSTAC. Ho quindi creato un semplice percorso in cinque fasi che tutti possono seguire. Definire la superficie protetta. Cosa stai proteggendo? Gli elementi che stai proteggendo sono noti come elementi trattino, che stanno per dati, applicazioni, risorse o servizi. Si inserisce un tipo di elemento DAAS in una singola superficie protetta e poi si costruisce la superficie protetta, o ambiente zero trust, una superficie protetta alla volta. In questo modo, la fiducia zero diventa tre cose incrementali. Lo fai uno alla volta, iterativamente uno dopo l'altro. E poi non dirompente. Il massimo che puoi rovinare è proteggere una superficie alla volta. Il problema più grande che vedo è che le persone cercano di fare tutto in una volta. E questo è impossibile. È una sfida troppo grande. Dopodiché si mappano i flussi delle transazioni. Come funziona il sistema nel suo complesso? Sapete, la NSA ha appena pubblicato New guida sulla segmentazione e sull'importanza della segmentazione nell'ambito del sistema Zero Trust proprio la scorsa settimana. Hanno inoltre sottolineato che la mappatura del flusso di dati è uno degli elementi chiave, insieme alla micro-segmentazione, alla macro-segmentazione e al networking definito dal software. Quindi è necessario capire come funziona il sistema. E poi, nel terzo passaggio, puoi capire qual è la tecnologia giusta. Ci hanno insegnato a iniziare dalla tecnologia perché è così che i venditori vendono, giusto? Vendono tecnologia e noi abbiamo bisogno di loro. Giusto. Perché forniscono gli elementi per cui noi spingiamo la Politica, ma di per sé non garantiscono la sicurezza. Devi capire perché lo stai facendo. E poi il quarto passo è la creazione della Policy. Il quinto passo è monitorarlo e mantenerlo. Assicurati di non abbandonarlo mai e di osservarlo costantemente, lasciando che si sviluppi e migliori sempre di più nel tempo.

Neil Thacker [00:18:29] Ed è un ciclo, giusto? È che lo ripeti. E penso che sia proprio qui che la tecnologia può sicuramente aiutare, in termini di identificazione New superfici di attacco che poi bisogna proteggere, giusto? La superficie protetta deve espandersi costantemente o, man mano che si scoprono, più risorse.

John Kindervag [00:18:45] Beh, spero che non mi costi la protezione della superficie, che non si espande costantemente. Spero che rimanga relativamente grande, cioè che la quantità di dati archiviati in un database specifico aumenterà, per esempio, ma non voglio aggiungere altri elementi alla superficie protetta. Giusto? Voglio provare a disconnettere, disaccoppiare o segmentare la superficie dal resto della superficie di attacco. Quindi non devo nemmeno preoccuparmene, giusto? Voglio dire, se guardi le linee guida della NSA che sono uscite, iniziano parlando di aver menzionato una violazione da parte dei rivenditori, e poi danno una nota a piè di pagina sulla violazione di Target. E, sapete, a tutti piace dire che la violazione di Target, avvenuta nel 2013, rappresenta per me l'inizio della sicurezza informatica nel mondo moderno. Divido il mondo in BT e AT. Siamo all'anno 11 AT dopo l'obiettivo, giusto? Perché Target è stata la prima azienda in cui il CEO è stato licenziato a causa di qualcosa che aveva fatto, ovvero consentire una violazione dei dati. E se si verifica una violazione dei dati nella tua organizzazione, hai implementato una politica che lo consente. Non sei solo una vittima casuale. Sei un complice inconsapevole che adotta una politica sbagliata. Quindi lo menzionano e parlano della questione HVAC e del fatto che l'HVAC non era il problema. Il problema era che Target aveva installato il sistema di controllo HVAC sulla stessa rete dell'ambiente dei dati dei titolari delle carte, il che costituisce una chiara violazione degli standard PCI e DSS. Voglio dire, sono un QSA in via di guarigione. Ho fatto parte della prima generazione di QSA che ha ottenuto la certificazione PCI. Quindi non avresti mai, mai e poi mai messo consapevolmente un sistema del genere nell'ambiente dei dati dei titolari di carta? Ciò costituirebbe una chiara violazione.

Emily Wearmouth [00:20:32] Parli di prima e dopo Target. Penso che sia un modo davvero carino di dividere il mondo. In questo mondo post-Target. Stiamo assistendo a una situazione di zero fiducia, e ciò avviene attraverso misure come l'ordine esecutivo di Biden. Stiamo assistendo alla fiducia zero, non solo un termine o un'ideologia adottata dalla comunità tecnologica. È un dibattito che si svolge fino ai vertici dei consigli di amministrazione delle organizzazioni. E mi chiedo: quanto pensate che sia utile? Perché, sai, le aziende stanno pensando alle cose giuste e gran parte di questo sta creando ulteriori sfide a causa di incomprensioni, o forse dell'aspettativa che esista una tecnologia in grado di risolvere il problema in modo immediato.

Neil Thacker [00:21:08] Quindi sono membro di un gruppo, il Cyber Collective, e abbiamo circa 300 membri. E ho fatto loro alcune domande. Quindi in realtà ho posto la domanda a John. E in effetti una delle domande che sono emerse riguardava l'analisi dell'architettura net zero trust. E ora stiamo assistendo a una sempre maggiore enfasi su questo aspetto in termini di zero trust e stiamo cercando di capire come costruire un'architettura per applicarlo. Una delle domande che ci siamo posti è stata: come possiamo vedere questa situazione e questa transizione? In che modo vediamo e aggiungiamo valore alle nostre attività adottando ZTNA e, in particolare, osservando come ci stiamo muovendo oltre le reti? Quindi i principi diventano più o meno efficaci man mano che ci allontaniamo dalle reti. Ma quando parlo di reti, intendo reti tradizionali, non sappiamo se le reti esistono ancora nei servizi cloud, ecc., ma è così che interpreto questa discussione, forse anche a livello di consiglio di amministrazione, su come le organizzazioni stiano tutte attraversando una trasformazione, sia attraverso la trasformazione della rete che della sicurezza. E penso che sarebbe bene, forse, capirlo un po' di più in questi termini. Siamo in questa fase di evoluzione in questo senso?

John Kindervag [00:22:12] Beh, la sicurezza informatica è assolutamente un argomento di competenza del consiglio di amministrazione e ho parlato con molti membri del consiglio. Ho parlato con generali, ammiragli, con personalità di alto livello nei governi di tutto il mondo. E lo ottengono più facilmente dei tecnologi, perché i tecnologi sono bloccati nella loro bolla tecnologica. Capiscono la strategia. Succedono un paio di cose. Una cosa è che i consigli di amministrazione devono essere a conoscenza di queste cose, perché ho visto molte volte altri dirigenti cercare di nascondere ai consigli di amministrazione e ai CEO i problemi di sicurezza informatica perché questo li farebbe fare brutta figura. E poi c'è una violazione dei dati e tutti vengono licenziati. Francamente, Neil, oggi non sarei un CIISO, perché sei tu quello che viene messo sotto accusa e poi, nel tempo, continua a ripetere tutto avanti e indietro. E poi magari finisci in prigione. Non sappiamo chi finirà in prigione. Ma sicuramente ci sono state alcune condanne per frode e altre cose che sono successe alla comunità CISO. È un posto pericoloso in cui trovarsi, perché esisti con l'obiettivo di essere licenziato per qualcosa su cui potresti o meno avere il controllo, perché non hai un budget. Non hai fatto rapporto al CEO, come tutti i CISO dovrebbero fare. Quindi l'amministratore delegato riceve informazioni schiette. Ma c'è anche un'altra cosa: il NIST non è un'organizzazione per la sicurezza informatica o per gli standard, giusto? Quindi nel Regno Unito non dovreste mai sottoporvi al NIST. Non ha alcun valore per te perché non fai parte del sistema delle agenzie civili federali degli Stati Uniti. Il NIST ha il solo scopo di fornire indicazioni alle agenzie civili del governo federale degli Stati Uniti. E, francamente, ci sono molte cose che non mi interessano. Giusto? Giusto. Perché progettano per agenzie solitamente piccole che li ascoltano. Alle grandi agenzie non importa. Al Dipartimento della Difesa non importa. Ecco perché vorrei che gli ascoltatori si concentrassero su ciò che stiamo facendo alla Cloud Security Alliance, perché lo stiamo separando. E non stiamo dicendo che ci siano degli standard. Non dovrebbero esistere standard nella sicurezza informatica. Non abbiamo bisogno di standard perché gli standard garantiscono l'interoperabilità. E ora l'interoperabilità deriva dalle API. Quindi gli standard non fanno altro che inibire l'innovazione. E quindi direi che gli standard sono ormai una cosa davvero negativa. Il problema con gli enti di standardizzazione è che ci sono così tanti compromessi che non sono realmente utili per gli utenti finali.

Neil Thacker [00:24:43] Sì. Credo che il punto sia che si tratta di cercare di trarre il meglio da alcune di queste cose, come ad esempio imparare esempi in merito. Penso che ci siano aspetti piuttosto interessanti che vedo in giro, come l'architettura zero trust in relazione al punto di applicazione delle policy. Giusto. Penso che oggi molte organizzazioni stiano cercando di standardizzare i punti di applicazione delle policy, utilizzando i principi e assicurandosi di poterne vedere il valore. Giusto. Ma sì, sono d'accordo, bisogna prendere il meglio che c'è in giro. Ma nella maggior parte dei casi è ciò che impari tu stesso. Ciò che rende unica la tua organizzazione è ciò che fa. In effetti, questo fa la differenza, no? Questa è la mia raccomandazione.

John Kindervag [00:25:23] Beh, userò una parola britannica per voi, visto che siete entrambi britannici. Ogni ambiente Zero Trust deve essere personalizzato per proteggere le superfici. Quindi mi dispiace, ma non possiamo tornare agli anni '90 e avere architetture di riferimento in cui tutto ciò che dobbiamo fare è cambiare gli indirizzi IP con i nostri indirizzi IP e i pacchetti continueranno a fluire. Questo è il modo in cui facevamo le cose ai vecchi tempi. Questo è un concetto tipico del XX secolo ed è ciò che la gente vuole. Mostrami solo cosa fare. E non ha mai funzionato perché abbiamo costruito queste reti per l'azienda. E l'azienda ha detto: "Caspita, mi hai fatto un sacco di buchi rotondi, ma io ho dei pioli quadrati". E noi abbiamo detto: "Fortunatamente, il venditore ci ha dato un coltellino tascabile gratuito, così possiamo intagliare gli angoli e adattarli a ciò che abbiamo costruito, perché noi siamo i più importanti". E per questo motivo l'azienda aveva una pessima opinione di sé. E la sicurezza informatica è un inibitore del business e ho detto: ehi, ho una carta di credito, andrò sul cloud. Farò Shadow IT, tutte quelle cose, che avrebbero dovuto fare perché eravamo stupidi, sai, stavamo cercando di forzarli nel nostro mondo invece di allinearli al loro. E ho notato che quando stavo conducendo alcune delle ricerche principali su Zero Trust, ho portato avanti un progetto di ricerca in cui ho chiesto a responsabili IT e responsabili aziendali di classificare alcune delle cose più importanti e ho ricevuto un elenco completo di cose da persone diverse. Le tre principali priorità per i leader aziendali erano: aumentare il fatturato, aumentare la redditività e fermare l'esfiltrazione dei dati. L'unica cosa tecnologica inserita nella lista è stata quella di fermare l'esfiltrazione dei dati. Queste erano le tre priorità principali dei responsabili IT. All'epoca il loro tasso di cattura degli antivirus era simile, in quale percentuale di phishing nei miei test di phishing sono riuscito a bloccare tutto quel genere di cose? E a loro non importava di aumentare i ricavi, di aumentare la redditività e di fermare l'esfiltrazione dei dati, che sono le grandi questioni strategiche di un'azienda, giusto? Se non aumenti i ricavi, non aumenti la redditività e non impedisci le violazioni dei dati, allora non stai facendo il tuo lavoro. E così ci addentriamo troppo nei dettagli e non capiamo la missione.

Emily Wearmouth [00:27:42] Vedo che il mio produttore inizia a salutarmi con la tempistica. E ho una domanda che voglio assolutamente farti, John: se potessi tornare indietro nel tempo, la chiameresti ancora fiducia zero?

John Kindervag [00:27:52] Assolutamente, lo farei. La fiducia è assolutamente un'emozione umana. E quando la gente dice che le persone non sono affidabili, io rispondo di no, non lo sono. Voglio dire che le persone non sono pacchetti. John non è attualmente in rete. Neil, Emily e io non siamo in onda su nessuna rete. La nostra identità dichiarata è quella di generare pacchetti da un dispositivo e non siamo sulla rete. Quindi smettetela di antropomorfizzare quello che stiamo facendo. Questo non è Tron, Il tagliaerbe o Ralph Spaccatutto. Questo è il mondo reale. Quindi lo farei assolutamente. E tutti quelli che si oppongono, voglio dire, io dico, non sapete nemmeno cosa significhi fiducia. Definiscilo per me. E non possono perché è un'emozione umana che per secoli è stata utilizzata solo in filosofia, religione, interazione umana, mai negli affari. E so come è entrato nel mondo della tecnologia. È stato un incidente. Qualcuno sta programmando qualcosa nel suo garage nel cuore della notte e lo ha semplicemente chiamato livello di fiducia. Ma no, liberatevene. Le uniche persone per cui ha valore sono gli attori malintenzionati che lo sfrutteranno, perché non è necessario per spostare un pacchetto dal punto A al punto B. Questa è stata una risposta sufficiente per te?

Emily Wearmouth [00:28:59] Assolutamente sì. Sono appassionato e sto imparando come rispondere a tutte le domande. Giovanni. Grazie. Grazie a entrambi per.

John Kindervag [00:29:07] Posso fare una domanda a Neil prima di andare?

Emily Wearmouth [00:29:09] Assolutamente. Per favore, fallo.

John Kindervag [00:29:11] Hai visto Tom Cruise in hotel? Non l'ho mai visto.

Neil Thacker [00:29:14] No. Non lo facciamo mai. No, alla fine non siamo mai riusciti a vederlo. No, c'erano, c'erano. Penso che ci siano stati alcuni tentativi da parte delle persone presenti alla conferenza, ma nessuno ne ha avuto l'opportunità.

John Kindervag [00:29:23] So che ho provato a gironzolare e mi sono imbattuto in persone grandi e robuste che mi hanno detto, vai da quella parte.

Emily Wearmouth [00:29:30] Accesso negato.

John Kindervag [00:29:31] Zero fiducia, tesoro.

Neil Thacker [00:29:34] Ecco fatto.

Emily Wearmouth [00:29:35] Grazie a entrambi per essere qui con me oggi. Voglio dire, questo è un argomento estremamente interessante. È in circolazione da un po' di tempo ormai, John, e credo che continuerà a esistere ancora per un po'. Hai ascoltato il podcast Security Visionaries. Sono stata la vostra conduttrice, Emily Weymouth, e se vi è piaciuto questo episodio e a chi non piacerebbe, vi prego di condividerlo e di iscrivervi al podcast Security Visionaries.

John Kindervag [00:29:56] Metti mi piace. Giusto?

Emily Wearmouth [00:29:58] Metti mi piace. Sì, assolutamente. Metti "Mi piace" e iscriviti. E date un'occhiata al catalogo precedente perché abbiamo alcuni argomenti davvero interessanti che potrebbero interessarvi. Quindi grazie a entrambi, John e Neil. Ci vediamo la prossima volta.

)