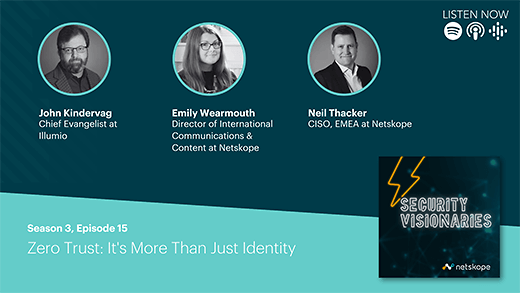

Emily Wearmouth [00:00:01] Hallo und willkommen zu einer weiteren Ausgabe des Security Visionaries Podcast, wo wir Experten zu einer breiten Palette von Cyberdaten und anderen verwandten Themen befragen. Ich bin Ihre Gastgeberin, Emily Wearmouth, und heute habe ich zwei Expertengäste zu Gast: John Kindervag und Neil Thacker. Lassen Sie uns also einige Einführungen hinter uns bringen. Ich fange mit Ihnen an, John, denn Sie haben einen der beeindruckendsten informellen Titel, den wir meiner Meinung nach je in der Show hatten: „Der Pate des Zero Trust“. Sie haben den Titel bei Forrester aufgegriffen, wo John, zur Information der Zuhörer, dem Prinzip dessen, was wir heute als Zero Trust als Ansatz zur Datensicherheit kennen, den Namen gab. Ich glaube, für einen Analysten ist der Titel „Der Pate“ wahrscheinlich der Höhepunkt seiner Karriere. In den letzten Jahren hat er als Evangelist für eine Reihe von Sicherheitsanbietern gearbeitet und ist jetzt der Chefevangelist bei Illumio. Also willkommen in der Show, John.

John Kindervag [00:00:47] Hey, danke, dass ich hier sein darf.

Emily Wearmouth [00:00:49] Neil Thacker ist eine Stimme, die regelmäßige Zuhörer vielleicht wiedererkennen, weil er im September bei unserer Pilotfolge dabei war. Er ist ein praktizierender und sehr beschäftigter CSO, nimmt sich aber dennoch die Zeit, einer meiner bevorzugten Experten für Governance, Compliance, KI und eigentlich alles Mögliche zu sein. Neil ist hier, um uns aus der Praxis als CISO einen Einblick in die Realität zu geben und uns hoffentlich ein paar realistische Einblicke in die Vorgänge zu geben, die sich ergeben, wenn Prinzipien und Ideologien in die Geschäftswelt einfließen. Können Sie erraten, worüber wir heute sprechen werden? Ja, das Thema Zero Trust ist in aller Munde. Und wir tauchen direkt ein. Und ich denke, es wäre fahrlässig, den Paten in den Podcast aufzunehmen. John, können wir mit Ihnen anfangen? Ich möchte Sie bitten, uns Zero Trust kurz zu erklären. Besonders interessiert mich aber, was Sie bei Forrester zu der ursprünglichen Idee des Zero-Trust-Ansatzes veranlasst hat.

John Kindervag [00:01:36] Bevor ich zu Forrester kam, war ich Praktiker. Ich war Sicherheitsingenieur und Netzwerkingenieur, Sicherheitsarchitekt, Penetrationstester und Firewall-Tester. Von Anfang an hatte ich dieses Vertrauensmodell, bei dem Schnittstellen eine Vertrauensstufe von 0 bis 100 zugewiesen wurde. Und so ging die Null, die am wenigsten vertrauenswürdige Schnittstelle, zum öffentlichen Internet und die 100, die vertrauenswürdigste Schnittstelle, zum internen Netzwerk. Und dann hatte jede andere Schnittstelle eine andere Nummer. Das kann aber weder Null noch 100 sein und kann auch nicht das Gleiche sein. Und dieses Vertrauensniveau bestimmt die Politik. So war es beispielsweise nicht erforderlich, eine Ausgangsregel zu haben, wenn Sie von einer hohen Vertrauensstufe auf eine niedrige Vertrauensstufe wechselten. Und ich habe immer versucht, diese einzubauen, weil ich Angst vor Datenexfiltration hatte und in Schwierigkeiten geraten würde, weil der Hersteller nicht vorschreibt, dass man es so machen muss. Ich denke, die Logik besagt, dass, wenn jemand reinkommt, er auch wieder rauskommt. Und eine Tür zu haben, die, wie Sie wissen, nur in eine Richtung öffnen muss, ist albern. Und deshalb ist „Zero Trust“ meine Reaktion auf dieses gebrochene Vertrauensmodell. Dieses Vertrauen ist eine menschliche Emotion. Und es muss aus der digitalen Welt herauskommen. Es hat keine Beziehung zu Paketen. Menschen sind keine Pakete. Sie können das Konzept des Vertrauens nicht anwenden. Also streichen Sie das Wort „Vertrauen“. Das ist am einfachsten. Ersetzen Sie es durch Validierung, wo Signale validiert werden, damit wir Vertrauen in die Gewährung des Zugriffs auf eine Ressource haben.

Emily Wearmouth [00:03:14] Und ich weiß, wir sprechen jetzt alle über Zero Trust, aber es ist schon eine Weile her, seit Sie die ursprüngliche Idee hatten. Wie waren also die Reaktionen, als Sie zum ersten Mal darauf gekommen sind?

John Kindervag [00:03:22] Nun, es war nicht gerade enthusiastisch. Tatsächlich sagten mir die Leute, ich sei völlig verrückt. Das würde nie irgendwo hinführen. Andere Dinge, die ich in einem öffentlichen Podcast nicht sagen würde. Wissen Sie, 11 Jahre später, im Jahr 2010, habe ich den ersten Bericht geschrieben. Elf Jahre später erließ der Präsident eine Durchführungsverordnung, die alle US-Bundesbehörden zur Anwendung verpflichtete. Und mittlerweile ist daraus eine globale Bewegung geworden. Das ist etwas, von dem ich nie gedacht hätte, dass es passieren würde. Und viele Leute haben mir ausdrücklich gesagt, dass das niemals passieren würde und dass ich buchstäblich einer der verrücktesten Menschen auf dem Planeten sei.

Emily Wearmouth [00:04:00] Warum hat es sich Ihrer Meinung nach durchgesetzt?

John Kindervag [00:04:03] Weil es logisch ist und auch, weil viele Early Adopters, die wirklich große Schwierigkeiten hatten, ihr Netzwerk zu sichern, es ausprobiert und anderen Leuten erzählt haben, dass es funktioniert. Und so hat es sich in den Schützengräben bewährt. Ich meine, ich habe zwei Jahre lang Primärforschung betrieben, bevor ich den ersten Bericht veröffentlichte. Ich habe Prototypumgebungen erstellt. Ich habe mit Regierungsbehörden zusammengearbeitet. Ich hatte also nie Zweifel daran, dass es funktionieren würde, dass es die richtige Strategie war. Denn Zero Trust ist in erster Linie eine Strategie, die bis in die höchsten Ebenen jeder Organisation, beispielsweise den Präsidenten der Vereinigten Staaten, Anklang findet. Und dann kann es mithilfe handelsüblicher Standardtechnologie taktisch umgesetzt werden. Daher war mir immer klar, dass ich darauf achten musste, dass die Strategie von der Taktik entkoppelt war. Strategien ändern sich nicht. Die Taktiken werden mit der Zeit immer besser. Rechts. Ja. Neil und ich gehen also vor langer Zeit zurück in ein Hotel in London. Stimmt's, Neil?

Neil Thacker [00:05:13] Ja. Ich glaube, wir haben uns 2012 zum ersten Mal getroffen. Das ist beängstigend, das ist jetzt 12 Jahre her. Und ich habe von dem Begriff gehört. Ich habe von Ihrer Definition von Zero Trust gehört. Und wir hatten eine Diskussion. Ich glaube, es war beim Mittagessen während der Konferenz. Und ja, wir haben darüber gesprochen, wie Zero Trust angewendet werden kann. Und damals, ja, war es Firewall, es war IPS. Ich erinnere mich, dass ich über IPS gesprochen und mir den Kontext rund um IPS und diese Tools oder diese New Funktionen angesehen habe, die implementiert wurden, wie etwa Echtzeit-Netzwerkbewusstsein, bei dem versucht wurde, verschiedene Vertrauensvariablen zu berücksichtigen. Genau. Zu Ihrem Punkt, richtig, in Bezug darauf, wie Sie Richtlinien definieren und wie Sie Richtlinien basierend auf den Vertrauensstufen anpassen sollten. Aber es war interessant, weil Tom Cruise zu dieser Zeit in diesem Hotel wohnte. Und das ist wahrscheinlich eine großartige Analogie, nicht wahr, wenn man bedenkt, dass sich Leute um das Hotel herum oder im Hotel aufhielten, im Hotel übernachteten oder Konferenzen im Hotel abhielten. Und dann hatte Tom Cruise im obersten Stockwerk etwa sechs oder sieben Zimmer, die ineinander übergingen. Er hatte also sein Fitnessstudio und natürlich seine Unterkunft, während er „Mission Impossible“ drehte. Und ich denke, das ist eine großartige Analogie, nicht wahr, im Hinblick auf Nullvertrauen und die Tatsache, dass sich Menschen in diesem Hotel befanden, diesen Personen jedoch null Vertrauen entgegengebracht wurde, nicht wahr? Der Zutritt zu diesen Stockwerken war ihnen nicht gestattet. Es gab sehr strenge Sicherheitsvorkehrungen, um den Zugang zu diesen Bereichen vollständig zu unterbinden. Also ja, das war das erste Mal, dass wir uns trafen. Und ich verfolge Sie seitdem. In den letzten 12 Jahren haben wir als Organisationen Zero Trust übernommen und eingeführt.

Emily Wearmouth [00:06:39] Neil, darf ich ehrlich fragen, was Ihre erste Reaktion auf das Zero-Trust-Konzept war? Hat es sich sofort als etwas Erstaunliches und Umsetzbares erwiesen, das alle Antworten bereithält? Oder gab es von Anfang an Skepsis? Wie lief es zunächst ab?

Neil Thacker [00:06:54] Ich war ein Fan der Prinzipien. Ich war ein absoluter Fan der Prinzipien. Ich habe das viele Jahre lang erlebt. Es geht nicht nur darum, sich beispielsweise auf eine IP-Adresse zu verlassen, um den Zugriff auf Dienste zu sichern. Es müssen viele verschiedene Bedingungen erfüllt werden. Ich war schon immer ein großer Fan der fünf Ws. Wenn Sie mit dem Bau von etwas beginnen, müssen Sie das Wer, Was, Wo, Wann, Wo und Wie besser verstehen und diese Prinzipien anwenden. Dies ist die Kipling-Methode, die natürlich seit vielen, vielen Jahren auch außerhalb der Sicherheit verwendet wird. Ich war schon immer ein großer Fan davon, diese Dinge zu nutzen, aber auch davon, wie wir die von uns umgesetzten Richtlinien besser verstehen. Ich habe mein damaliges Team, ein Sicherheitsteam, immer wieder herausgefordert, indem ich ihnen klarmachte, was es damit eigentlich richtig machte und welchen Nutzen es der Organisation brachte, wenn sie eine Richtlinie oder Bedingung einführten. Und wenn wir über Dinge wie Insider-Bedrohungen oder externe Bedrohungen sprechen, müssen wir das berücksichtigen. Und in diesen Fällen muss es eine Form von Nullvertrauen geben. Ich war ein großer Fan der Prinzipien, habe aber natürlich auch überlegt, wie wir sie mithilfe von Menschen, Prozessen und Technologien umsetzen könnten.

Emily Wearmouth [00:08:00] Und John, jetzt, wo Sie es schon lange in der Praxis erleben und es so ist, als ob Ihr Baby in die Schule gegangen wäre, wie fühlt es sich an, zu sehen, dass Anbieter Zero Trust auf viele verschiedene Arten interpretieren und den Begriff für ihre Zwecke anpassen. Sie haben nicht unbedingt Ihre Ideologie übernommen, indem sie Ihr Branding übernommen und darauf übertragen haben, was sie vielleicht schon oft getan haben, oder indem sie die Bedeutungen manipuliert haben, um sie ihren Wünschen anzupassen. Wie fühlt sich das an?

John Kindervag [00:08:29] Nun, wissen Sie, manchmal kann es ein wenig frustrierend sein, aber ich sehe diese Leute als Kraftmultiplikatoren für das Konzept, denn es gibt da draußen noch viele andere Dinge, zu denen die Leute letztendlich kommen, und sie könnten irgendwo davon hören, und vielleicht klingt das gut, vielleicht aber auch nicht. Irgendwann werden sie erkennen, dass das nur ein Teil des Puzzles ist, oder? Aber es gibt noch viele andere Dinge, die sie sich ansehen können. Es gibt Leitlinien vom NIST und Leitlinien von CISA. Ich wurde in einen Unterausschuss des Präsidenten mit dem Namen NSTAC berufen, den Unterausschuss für Zero Trust und Trusts-Identitätszugriff des National Security Telecommunications Advisory Council des Präsidenten. Was, klingt das nicht nach einem Regierungsausschuss? Aber wir haben im Februar 2022 einen Bericht an Präsident Biden veröffentlicht. Und das war ein gemeinsamer Bericht, an dem, wie Sie wissen, Menschen aus dem privaten und öffentlichen Sektor teilnahmen. Und das ist einzigartig, weil alles andere irgendwie eine Perspektive ist. Das war also eine Zusammenarbeit. Ich würde sagen, dass jeder diesen Bericht lesen sollte, da er maßgebliche Aussagen darüber enthält, was Zero Trust ist. Rechts. Und deshalb ist es auch die Grundlage für die Zero Trust-Arbeitsgruppe der Cloud Security Alliance, der ich angehöre. Wenn wir das als Grundlage verwenden, kann jeder mit dem Aufbau beginnen. Wir haben viel zu viele Jahre damit verbracht, darüber zu reden, was es ist, und nicht genug Zeit damit verbracht, es umzusetzen. Und deshalb hoffe ich, dass die nächste Phase von Zero Trust darin besteht, es einfach richtig zu machen. Nehmen Sie sich das Nike-Motto zu Herzen und tun Sie es einfach.

Emily Wearmouth [00:10:12] Ich habe gehört, dass Anbieter den Begriff Zero Trust unter anderem dafür kritisieren, dass Zero Trust nur die neueste Art ist, über Identitäts- und Zugriffsverwaltung zu sprechen und sie zu verkaufen. Ich werde Sie beide fragen. Ich fange mit dir an, John. Ist das fair? Glauben Sie, dass es auf diese Weise verwendet wird, und wenn ja, warum ist das problematisch?

John Kindervag [00:10:32] Nun, es wird auf diese Weise verwendet, aber es ist falsch. Rechts. Identität ist ein wichtiges Signal, das wir konsumieren können. Die Identität wird also in der Richtlinie bei Zero Trust berücksichtigt. Aber es ist nicht gleichbedeutend mit Null-Vertrauen. Natürlich haben die Identitätsanbieter diese Gelegenheit genutzt. Aber jetzt sehen wir so viele Kompromisse bei Identitätssystemen. Nicht nur sind einige der großen Identitätsanbieter selbst kompromittiert, sondern wir leiden auch unter MFA-Müdigkeit, bei der man immer wieder auf „Ja, ja, ja“ klickt, weil man in einer MFA-Schleife steckt und es einem einfach egal ist. Wir sehen viele Möglichkeiten, die Identität zu umgehen. Identität ist immer fungibel, oder? In digitalen Systemen immer, immer, immer fungibel. Es ist auch in menschlichen Systemen austauschbar. Aber in digitalen Systemen ist es sicherlich höchst fungibel, das heißt, es lässt sich leicht umgehen oder manipulieren. Und wenn man es sich genau ansieht, widerlege ich das Konzept, dass Identität Null-Vertrauen bedeutet, immer mit zwei Worten. Ich nenne sie Snowden und Manning, sie sind die beiden berühmtesten Personen im Bereich der Cybersicherheit. Ich nenne sie so etwas wie die Beyoncé und Rihanna des Cyberspace. Rechts. Weil sie Ein-Wort-Leute sind. Und sie waren vertrauenswürdige Benutzer auf vertrauenswürdigen Systemen. Sie hatten das richtige Patch-Level. Sie verfügten über die richtigen Endpunktkontrollen. Sie verfügten über eine wirklich leistungsstarke MFA, viel leistungsfähiger als die, die wir im privaten Sektor verwenden. Aber sie sind wirklich schwer zu verwenden und sehr umständlich und verursachen viel Reibung. Aber niemand hat sich ihre Pakete nach der Authentifizierung angesehen und gefragt, was sie im Netzwerk und im sogenannten High-Side-Netzwerk der Bundesregierung machen. Sobald Sie sich bei diesem Netzwerk authentifiziert haben, erhalten Sie Zugriff auf alles in diesem Netzwerk. Ich habe mit einem Anwalt gesprochen, der in den Fall Manning verwickelt ist. Er sagte, als mir das zum ersten Mal auf den Tisch kam, habe ich gefragt: „Wie kann ein Gefreiter in einem vorgeschobenen Stützpunkt im Irak Zugang zu geheimen Depeschen des Außenministeriums in Washington, D.C.“ haben? Und er sagte: „Nachdem ich alle mir vorgelegten Beweise gelesen hatte, habe ich endlich verstanden, was Nullvertrauen bedeutet.“ Also, ja, Identität wird in der Politik aufgebraucht. Es ist nicht so, dass es unwichtig wäre, aber es ist auch nicht maximal wichtig. Es geht darum, ein System aufzubauen, nicht darum, eine Technologie einzusetzen.

Emily Wearmouth [00:13:02] Also, Neil, was könnten einige der anderen Faktoren sein? Und um noch einmal kurz auf das zurückzukommen, was John dort gesagt hat: Ich habe bei Zero Trust immer gedacht, oder es wird oft als Abkürzung verwendet: „Überprüfen, dann vertrauen“ statt „Vertrauen, dann überprüfen“. Aber es klingt, als würden wir über „Verifizieren“ und dann über „Verifizieren von etwas anderem“ sprechen. Und dann etwas später noch einmal überprüfen.

John Kindervag [00:13:19] Wenn Sie dieses „Vertrauen, aber überprüfen“-Prinzip verwenden, dann heißt es: „Überprüfen und niemals vertrauen“, wenn Sie dort noch etwas anderes brauchen. Rechts. Ja. Aber Vertrauen ist besser als Überprüfen. Wenn man sich die Geschichte ansieht, hat Ronald Reagan das nie gesagt. Er benutzte ein russisches Sprichwort und sagte es auf Russisch. Wissen Sie, mein Russland, ich war nie in der Lage, diesen Satz zu sagen, aber es geschah irgendwie über Nacht, nicht bewiesen. Ich und meine russischen Freunde weisen darauf hin, dass der springende Punkt dabei ist, dass es sich auf Russisch einfach reimt, richtig. Und dann sagte er: „Und das bedeutet natürlich: Vertrauen, aber überprüfen.“ Und es war ein Witz und alle lachten. Es war also ein wörtlicher Scherz von Ronald Reagan, und wir haben ihn ernst genommen. Also würde ich mit den Leuten reden. Was? Sichere Cybersicherheitsstrategie und sie wird vertrauen, aber überprüfen. Nun, warum sagst du das? Weil Ronald Reagan es gesagt hat. Ja. Der große Cybersicherheitsexperte Ronald Reagan sagt, das sei der Fall. Das war, glaube ich, zu einer Zeit, bevor die erste Schadsoftware entwickelt wurde. Es war also einfach Wahnsinn, dass die Leute einfach so auf diese Themen abdrifteten, weil es jemand anderes gesagt hatte. Es ist der Wahnsinn der Massen.

Emily Wearmouth [00:14:26] Ja, absolut. Also, Neal, auf welche Signale achten Sie als CISO, die Ihnen bei diesen Entscheidungen bezüglich des Zugriffs helfen?

Neil Thacker [00:14:33] Ich meine, ich stimme zu, Identität ist ein Teil davon und eine kritische Kontrolle. Dann müssen Sie jedoch beispielsweise sicherstellen, dass Sie über eine Geräteabdeckung verfügen, da das Gerät ein weiteres Element davon ist. Es geht darum, um welches Netzwerk es sich handelt, und wenn wir über Cloud-Dienste sprechen: Wenn Sie ein Netzwerk verwenden, verwenden Sie möglicherweise das Internet. Es dreht sich alles ums Rechnen. Es geht um Aspekte der Aktivität. Es ist die Anwendung, auf die Sie zugreifen. Es gibt Elemente rund um die Aktivität selbst und dann Speicherung und Daten. Es gibt also so viele verschiedene Elemente oder Komponenten davon. Ich meine, diese sind in gewisser Weise in mehreren Rahmen definiert, so wie sie sein müssen. Bei jedem dieser Punkte muss es sich um einen Verbrauch und/oder ein Maß an Vertrauen handeln. Rechts. Was den Ausbau angeht. Und ich denke, dass die Organisationen hier wirklich anfangen müssen, sich damit zu befassen. Und ich gebe ein Beispiel. Ich habe einen Vortrag gehalten und dabei über die verschiedenen Reifegrade der Einführung von Zero Trust gesprochen. Und es war jemand im Publikum, der die Hand hob und sagte: „Also, ich habe null Vertrauen, weil ich ein VPN habe und ich habe Zugriffskontrolle, ich habe ACLs.“ Und meine Antwort war: „Nun ja, okay, Sie haben hier vielleicht ein, ein oder zwei Grundlagen, aber Sie müssen die vielen anderen Komponenten berücksichtigen, richtig.“ Und das sollte dabei eine Rolle spielen. Ich stimme John vollkommen zu. Und es ist absolut entscheidend, dass wir über die reine Identität als Kontrollinstanz hinausgehen, um das Vertrauen in unsere Organisationen zu bestimmen.

John Kindervag [00:15:51] Nun, keine Entscheidung, Vertrauen oder Nichtvertrauen. Ich muss Sie vom T-Wort abbringen. Ein vierbuchstabiges Wort in Zero Trust, Mann. Es ist ein Wort mit vier Buchstaben. Aber hier ist die Sache. Das fehlt doch, oder? Sie haben die Kipling-Methode erwähnt. Wer, was, wann, wo, warum und wie. Und tatsächlich haben Sie erwähnt, dass Sie das Warum ausgelassen haben, als Sie das sagten. Ich dachte mir: Warum haben wir das nicht getan? Warum ist die erste Frage. Warum machen wir das? Warum betreiben wir Cybersicherheit? Was ist Cyber und warum sollten wir es schützen? Zunächst einmal haben wir den Namen unseres Geschäfts falsch gewählt. Aber zweitens besteht der einzige Grund für Sicherheit darin, etwas zu schützen. Rechts? Bei Zero Trust dreht es sich also nicht um die Technologie, sondern um die Schutzoberfläche. Was schütze ich? Damit beginnen wir im Fünf-Schritte-Modell. Und das ist im NSTAC-Bericht dokumentiert. Deshalb habe ich eine einfache Reise in fünf Schritten erstellt, der jeder folgen kann. Definieren Sie die Schutzfläche. Was schützen Sie? Die Dinge, die Sie schützen, werden als Dash-Elemente bezeichnet und stehen für Daten, Anwendungen, Assets oder Dienste. Sie fügen einen DAAS-Elementtyp in eine einzelne Schutzoberfläche ein und bauen dann Ihre Schutzoberfläche oder Ihre Zero-Trust-Umgebung aus jeweils einer Schutzoberfläche auf einmal aus. Auf diese Weise wird Zero Trust zu drei inkrementellen Dingen. Sie tun es Schritt für Schritt, iterativ Schritt für Schritt. Und dann unterbrechungsfrei. Das Schlimmste, was Sie vermasseln können, ist, jeweils nur eine Schutzoberfläche zu vermasseln. Das größte Problem sehe ich darin, dass die Leute versuchen, alles auf einmal zu erledigen. Und das ist unmöglich. Es ist eine zu große Herausforderung. Anschließend bilden Sie die Transaktionsflüsse ab. Wie funktioniert das System als Ganzes? Wissen Sie, die NSA hat erst letzte Woche New Richtlinien zur Segmentierung und zur Bedeutung der Segmentierung im Rahmen von Zero Trust herausgegeben. Und sie wiesen darauf hin, dass Datenflusszuordnungen neben Mikrosegmentierung, Makrosegmentierung und softwaredefinierter Vernetzung eines der Schlüsselelemente sind. Sie müssen also verstehen, wie das System funktioniert. Und dann können Sie im dritten Schritt herausfinden, welche Technologie die richtige ist. Man hat uns beigebracht, mit der Technologie zu beginnen, denn so verkaufen die Anbieter, nicht wahr? Sie verkaufen Technologie und wir brauchen sie. Rechts. Denn sie bieten die Dinge, die wir in der Politik vorantreiben, aber sie bieten an sich keine Sicherheit. Sie müssen verstehen, warum Sie es tun. Und dann ist Schritt vier das Erstellen der Richtlinie. Und Schritt fünf besteht in der Überwachung und Aufrechterhaltung. Stellen Sie sicher, dass Sie es nicht einfach liegen lassen, sondern ständig beobachten und es sich aufbauen und mit der Zeit immer besser werden lassen.

Neil Thacker [00:18:29] Und es ist ein Zyklus, richtig? Es geht darum, dass Sie das wiederholen. Und ich denke, hier kann die Technologie definitiv helfen, New Angriffsflächen zu identifizieren, die Sie dann schützen müssen, nicht wahr? Ihre Schutzfläche muss ständig erweitert werden, oder wie wir, wenn Sie wieder mehr Vermögenswerte freilegen.

John Kindervag [00:18:45] Nun, ich hoffe, es kostet nichts, dass sich meine Schutzfläche ständig erweitert. Ich hoffe, es bleibt relativ. Ich meine, es wird größer werden, was die Menge der Daten angeht, die beispielsweise in einer bestimmten Datenbank gespeichert werden, aber ich möchte der Schutzoberfläche keine weiteren Elemente hinzufügen. Rechts? Ich möchte versuchen, die Oberfläche vom Rest der Angriffsfläche zu trennen, zu entkoppeln oder zu segmentieren. Also muss ich mich darüber nicht einmal Gedanken machen, oder? Ich meine, wenn man sich die veröffentlichten Richtlinien der NSA ansieht, beginnen sie mit der Erwähnung eines Datenlecks bei einem Einzelhändler und erwähnen dann in einer Fußnote den Datenleck bei Target. Und jeder sagt gern, dass der Angriff auf Target im Jahr 2013 meiner Meinung nach den Beginn der Cybersicherheit in der modernen Welt markiert hat. Ich teile die Welt in BT und AT auf. Wir befinden uns im Jahr 11 AT nach dem Ziel, richtig? Denn bei Target wurde zum ersten Mal der CEO aufgrund einer Handlung des Unternehmens entlassen, nämlich weil es einen Datendiebstahl zugelassen hatte. Und wenn es in Ihrem Unternehmen zu einer Datenpanne kommt, haben Sie Richtlinien eingeführt, die dies zulassen. Sie sind nicht einfach ein zufälliges Opfer. Sie sind ein unwissentlicher Mitverschwörer einer schlechten Politik. Sie erwähnen das also und sprechen über die Sache mit der Klimaanlage und darüber, dass die Klimaanlage nicht das Problem war. Das Problem bestand darin, dass Target das HVAC-Steuerungssystem in dasselbe Netzwerk wie die Karteninhaberdatenumgebung integriert hatte, was einen klaren Verstoß gegen PCI DSS darstellt. Ich meine, ich bin ein genesender QSA. Ich gehörte zur ersten Generation von QSAs, die die PCI-Zertifizierung erhielten. Sie hätten also niemals, niemals, wissentlich ein solches System in der Karteninhaberdatenumgebung installiert? Das wäre ein klarer Verstoß.

Emily Wearmouth [00:20:32] Sie sprechen von vor Target und nach Target. Ich finde, das ist eine wirklich schöne Art, die Welt aufzuteilen. In dieser Welt nach Target. Wir erleben null Vertrauen, und das liegt an Dingen wie Bidens Executive Order. Wir sehen, dass Zero Trust nicht nur ein Begriff oder eine Ideologie ist, die von der Technologie-Community angenommen wird. Es handelt sich um eine Diskussion, die in Unternehmen bis auf die Vorstandsebene geführt wird. Und ich frage mich, wie nützlich das Ihrer Meinung nach ist? Denn Unternehmen denken über die richtigen Dinge nach, und viele dieser Dinge schaffen durch Missverständnisse oder vielleicht durch die Erwartung, dass es eine Technologie gibt, die dieses Problem sofort lösen kann, neue Herausforderungen.

Neil Thacker [00:21:08] Ich bin Mitglied einer Gruppe, dem Cyber Collective, und wir haben ungefähr 300 Mitglieder. Und ich habe ihnen ein paar Fragen gestellt. Also eigentlich an John gerichtet. Und tatsächlich drehte sich eine der Fragen, die aufkamen, um die Betrachtung der Net Zero Trust-Architektur. Und jetzt sehen wir, dass im Hinblick auf Zero Trust immer mehr Wert darauf gelegt wird und wir uns damit befassen, wie man eine Architektur aufbaut, um Zero Trust anzuwenden. Und eine der Fragen, die gestellt wurden, war: „Wie sehen wir das und den Übergang?“ Wie können wir durch die Einführung von ZTNA einen Mehrwert für unser Unternehmen erzielen und wie können wir diesen steigern? Insbesondere, wenn wir uns ansehen, wie wir über Netzwerke hinausgehen. Die Prinzipien werden also mehr oder weniger wirksam, je weiter wir uns von Netzwerken entfernen. Aber wenn ich von Netzwerken spreche, meine ich nicht traditionelle Netzwerke, sondern wir wissen, dass es in Cloud-Diensten usw. immer noch Netzwerke gibt, sondern so höre ich diese Diskussion, vielleicht sogar auf Vorstandsebene, dass vielleicht alle Organisationen eine Transformation durchlaufen, entweder durch eine Netzwerk- oder Sicherheitstransformation. Und ich denke, es wäre gut, das in dieser Hinsicht vielleicht ein bisschen besser zu verstehen. Befinden wir uns diesbezüglich in dieser Entwicklungsphase?

John Kindervag [00:22:12] Nun, Cybersicherheit ist definitiv ein Thema auf Vorstandsebene und ich habe mit vielen Vorstandsmitgliedern gesprochen. Ich habe mit Generälen und Admiralen gesprochen, ich habe mit hochrangigen Regierungsvertretern auf der ganzen Welt gesprochen. Und sie verstehen es leichter als Technologen, weil Technologen in ihrer Technologieblase gefangen sind. Sie verstehen die Strategie. Es passieren ein paar Dinge. Erstens müssen die Vorstände über diese Dinge Bescheid wissen, denn ich habe schon oft erlebt, dass andere Führungskräfte versucht haben, Cybersicherheitsprobleme vor Vorständen und CEOs zu verheimlichen, weil sie dadurch in ein schlechtes Licht gerückt wären. Und dann kommt es zu einem Datenleck und alle werden gefeuert. Ehrlich gesagt, Neil, wäre ich heute kein CIISO, denn Sie sind der Typ, der unter den Bus geworfen wird, und dann wird das Ganze im Laufe der Zeit immer weiter zurückgedreht. Und dann landen Sie vielleicht im Gefängnis. Wir wissen nicht, wer im Gefängnis landen wird. Aber sicherlich gab es einige Verurteilungen wegen Betrugs und andere Dinge, die der CISO-Community passiert sind. Es ist eine gefährliche Situation, denn Sie existieren nur, um für etwas gefeuert zu werden, worüber Sie vielleicht keine Kontrolle hatten, weil Ihnen das Budget fehlte. Sie haben nicht dem CEO Bericht erstattet, wie es alle CISOs dem CEO unterstellen sollten. So erhält der CEO ungeschminkte Informationen. Aber außerdem ist NIST keine Standardisierungsorganisation für Cybersicherheit, oder? Sie sollten in Großbritannien also niemals NIST durchführen. Für Sie hat es keinen Wert, da Sie nicht Teil des zivilen Bundesbehördensystems der USA sind. NIST dient lediglich dazu, zivilen Behörden der US-Bundesregierung Orientierung zu geben. Und ganz ehrlich, es gibt viele Dinge, die mir egal sind. Rechts? Rechts. Weil sie typischerweise für kleine Agenturen entwerfen, die auf sie hören. Den großen Agenturen ist das egal. Dem Verteidigungsministerium ist das egal. Und deshalb möchte ich die Aufmerksamkeit der Zuhörer auf das lenken, was wir bei der Cloud Security Alliance tun, weil wir es entkoppeln. Und wir sagen nicht, dass es Standards gibt. Es sollte keine Standards in der Cybersicherheit geben. Wir brauchen keine Standards, weil Standards Interoperabilität gewährleisten. Und die Interoperabilität wird jetzt durch APIs erreicht. Standards hemmen also lediglich Innovationen. Und deshalb würde ich sagen, dass Standards heutzutage wirklich eine schlechte Sache sind. Das Problem mit Normungsgremien ist, dass es so viele Kompromisse gibt, dass sie für die Endbenutzer nicht wirklich wertvoll sind.

Neil Thacker [00:24:43] Ja. Ich denke, mein Punkt ist, dass es darum geht, das Beste aus einigen dieser Dinge herauszuholen, beispielsweise anhand von Lernbeispielen dazu. Ich denke, dass es da etwas gibt, was ich sehe, und es sind ziemlich, ziemlich interessante Aspekte, wenn wir uns Dinge wie die Zero-Trust-Architektur im Hinblick auf die Durchsetzung von Richtlinien ansehen. Rechts. Ich denke, dass viele Organisationen heute versuchen, die Durchsetzung von Richtlinien zu standardisieren, indem sie die Grundsätze anwenden und sicherstellen, dass sie darin einen Wert erkennen. Rechts. Aber ja, ich stimme zu, man muss das Beste nehmen, was es gibt. Aber in den meisten Fällen ist es auch das, was Sie selbst lernen. Das Einzigartige an Ihrer Organisation ist, was sie tut. Das macht tatsächlich einen Unterschied, oder? Das ist für mich die Empfehlung.

John Kindervag [00:25:23] Nun, ich werde ein britisches Wort für Sie verwenden, da Sie beide Briten sind. Jede Zero-Trust-Umgebung muss auf den Schutz der zu schützenden Oberflächen zugeschnitten sein. Es tut mir also leid, aber wir können nicht in die 90er Jahre zurückkehren und Referenzarchitekturen haben, bei denen wir nur die IP-Adressen in unsere IP-Adressen ändern müssen und die Pakete einfach fließen. So haben wir es früher immer gemacht. Und das ist ein sehr 20. Jahrhundert-Konzept und genau das wollen die Leute. Zeigen Sie mir einfach, was ich tun soll. Und es hat nie funktioniert, weil wir diese Netzwerke für das Geschäft aufgebaut haben. Und das Unternehmen sagte: „Mensch, Sie haben mir viele runde Löcher gegeben, aber ich habe eckige Stifte bekommen.“ Und wir sagten: „Zum Glück hat uns der Verkäufer ein kostenloses Taschenmesser gegeben, damit wir die Ecken abschneiden und es an das anpassen können, was wir gebaut haben, denn wir sind das Wichtigste.“ Und deshalb hatte das Unternehmen, wissen Sie, eine sehr schlechte Meinung davon. Und Cybersicherheit ist ein Hemmschuh für das Geschäft und man sagt: „Hey, ich habe eine Kreditkarte, ich gehe in die Cloud.“ Ich werde Schatten-IT und all das Zeug machen, was sie auch hätten tun sollen, denn wir waren blöd, wissen Sie, wir haben versucht, sie in unsere Welt zu zwingen, anstatt uns an ihrer Welt auszurichten. Und das ist mir aufgefallen, als ich einige grundlegende Untersuchungen zum Thema Zero Trust durchführte. Ich habe ein Forschungsprojekt durchgeführt, bei dem ich IT-Leiter und Unternehmensleiter die wichtigsten Dinge nacheinander bewerten ließ und von verschiedenen Leuten eine ganze Liste mit Dingen erhielt. Und die drei wichtigsten Prioritäten für Unternehmensleiter waren Umsatzsteigerung, Steigerung der Rentabilität und Unterbindung der Datenexfiltration. Die Verhinderung der Datenexfiltration war die einzige technische Maßnahme auf der Liste. Dies waren die drei wichtigsten Prioritäten der IT-Leiter. Ihre Antiviren-Erkennungsrate war damals wie damals. Wie viele Phishing-Prozentsätze habe ich bei meinen Phishing-Tests und dergleichen abgewehrt? Und ihnen war es egal, den Umsatz und die Rentabilität zu steigern oder den Datenabfluss zu stoppen, also die großen strategischen Ziele eines Unternehmens, nicht wahr? Wenn Sie weder Umsatz noch Rentabilität steigern und Datenschutzverletzungen nicht verhindern, dann erfüllen Sie Ihre Aufgabe nicht. Und so vertiefen wir uns zu sehr in die Einzelheiten und verstehen die Mission nicht.

Emily Wearmouth [00:27:42] Ich sehe, wie mein Produzent anfängt, mir beim Timing zuzuwinken. Und ich habe eine Frage, die wir Ihnen unbedingt stellen möchten, John: Wenn Sie in der Zeit zurückgehen könnten, würden Sie es immer noch Zero Trust nennen?

John Kindervag [00:27:52] Auf jeden Fall, das würde ich. Absolutes Vertrauen als menschliches Gefühl. Und wenn die Leute sagen, Sie würden sagen, dass die Leute nicht vertrauenswürdig sind, dann sage ich: Nein, das bin ich nicht. Ich sage, Menschen sind keine Pakete. John ist momentan nicht im Netzwerk. Neil, Emily und ich sind nicht in Netzwerken. Unsere behauptete Identität wird behauptet, um Pakete von einem Gerät zu generieren, und wir sind nicht im Netzwerk. Hören Sie also auf, das, was wir tun, zu vermenschlichen. Dies ist nicht Tron, Lawnmower Man oder Wreck-It Ralph. Das ist die reale Welt. Das würde ich auf jeden Fall tun. Und jeder, der sich wehrt, sagt mir: „Sie wissen nicht einmal, was Vertrauen bedeutet.“ Definieren Sie es für mich. Und das können sie nicht, weil es sich um eine menschliche Emotion handelt, die jahrhundertelang nur in der Philosophie, Religion und im zwischenmenschlichen Umgang verwendet wurde, nie jedoch im Geschäftsleben. Und ich weiß, wie es in die Technologie gelangte. Es war ein Unfall. Jemand programmiert mitten in der Nacht etwas in seiner Garage und nennt es einfach eine Vertrauensstufe. Aber nein, weg damit. Die einzigen, für die es einen Wert hat, sind die böswilligen Akteure, die es ausnutzen werden, weil man es nicht braucht, um ein Paket von Punkt A nach Punkt B zu bewegen. War das für Sie als Antwort ausreichend?

Emily Wearmouth [00:28:59] Das war es absolut. Ich bin begeistert davon, wie man alle Fragen beantwortet. John. Danke schön. Vielen Dank euch beiden für.

John Kindervag [00:29:07] Kann ich Neil eine Frage stellen, bevor wir gehen?

Emily Wearmouth [00:29:09] Auf jeden Fall. Bitte tun Sie das.

John Kindervag [00:29:11] Konnten Sie Tom Cruise im Hotel sehen? Ich habe ihn nie gesehen.

Neil Thacker [00:29:14] Nein. Wir haben nie. Nein, wir haben ihn am Ende nie wirklich zu Gesicht bekommen. Nein, es gab, es gab. Ich glaube, es gab einige Versuche von Seiten der Konferenzteilnehmer, aber niemand bekam die Gelegenheit dazu.

John Kindervag [00:29:23] Ich weiß noch, dass ich versucht habe, herumzulaufen, und dabei auf große, stämmige Leute gestoßen bin, die gesagt haben: „Geh da lang.“

Emily Wearmouth [00:29:30] Zugriff verweigert.

John Kindervag [00:29:31] Null Vertrauen, Baby.

Neil Thacker [00:29:34] Bitte sehr.

Emily Wearmouth [00:29:35] Vielen Dank, dass Sie beide heute bei mir sind. Ich meine, das ist ein äußerst interessantes Thema. Es wird es jetzt schon eine Weile geben, John, und ich denke, es wird noch eine Weile so bleiben. Sie haben den Security Visionaries-Podcast gehört. Ich war Ihre Gastgeberin, Emily Weymouth, und wenn Ihnen diese Folge gefallen hat – und wem würde diese Folge nicht gefallen –, teilen Sie sie bitte und abonnieren Sie unbedingt den Security Visionaries-Podcast.

John Kindervag [00:29:56] Gib ihm das Like. Stimmt's?

Emily Wearmouth [00:29:58] Gib ihm das Like. Ja, absolut. „Gefällt mir“ klicken und abonnieren. Und werfen Sie einen Blick in den Backkatalog, denn wir haben einige wirklich interessante Themen, die Ihnen vielleicht auch gefallen. Also vielen Dank euch beiden, John und Neil, und bis zum nächsten Mal.

)