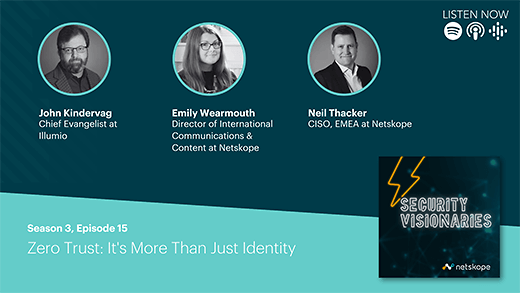

Emily Wearmouth [00:00:01] Bonjour et bienvenue dans cette nouvelle édition du Security Visionaries Podcast, l'endroit où nous interrogeons des experts sur un large éventail de cyberdonnées et d'autres sujets connexes. Je suis votre hôte, Emily Wearmouth, et aujourd'hui j'ai deux invités experts qui me rejoignent, John Kindervag et Neil Thacker. Faisons donc les présentations. Je vais commencer par vous, John, parce que vous avez l'un des titres informels les plus impressionnants que nous ayons jamais eu dans l'émission, le Parrain de la confiance zéro. Vous avez repris ce titre chez Forrester, où, pour le bénéfice des auditeurs, John a donné un nom au principe de ce que nous appelons aujourd'hui la confiance zéro en tant qu'approche de la sécurité des données. Je pense que pour un analyste, le titre du Parrain est probablement l'apogée de sa carrière. Ces dernières années, il a donc travaillé comme évangéliste pour un certain nombre de fournisseurs de sécurité, et il est aujourd'hui évangéliste en chef chez Illumio. Bienvenue dans l'émission, John.

John Kindervag [00:00:47] Merci de m'accueillir.

Emily Wearmouth [00:00:49] Neil Thacker est une voix que les auditeurs réguliers reconnaîtront peut-être, car il a participé à notre épisode pilote en septembre dernier. C'est un CSO pratiquant et très occupé, mais il trouve encore le temps d'être l'un des experts que je consulte sur la gouvernance, la conformité, l'IA, toutes sortes de choses en fait. Neil est ici pour nous donner le point de vue des tranchées, en tant que RSSI en exercice, il pourra, nous l'espérons, nous donner quelques doses de réalité sur ce qui se passe réellement lorsque des principes et des idéologies s'immiscent dans le monde des affaires. Pouvez-vous deviner de quoi nous allons parler aujourd'hui ? Oui, c'est le sujet qui est sur toutes les lèvres. Et nous allons nous y plonger. Et je pense qu'il serait négligent d'avoir fait participer le Parrain au podcast. John, pouvons-nous commencer par vous ? Je voudrais vous demander de nous expliquer brièvement ce qu'est la confiance zéro, mais j'aimerais surtout savoir ce qui a motivé la conception initiale de l'approche de la confiance zéro lorsque vous étiez chez Forrester.

John Kindervag [00:01:36] Avant d'arriver chez Forrester, j'étais praticien. J'ai été ingénieur en sécurité et ingénieur réseau, architecte en sécurité, testeur de stylo et de pare-feu, dès le début, j'ai eu ce modèle de confiance où les interfaces recevaient un niveau de confiance de 0 à 100. Ainsi, zéro, l'interface la moins fiable, est reliée à l'internet public, et 100, l'interface la plus fiable, est reliée au réseau interne. Et toutes les autres interfaces avaient un numéro différent. Mais cela ne peut être ni zéro ni 100 et ne peut être identique à l'autre. Et ces niveaux de confiance déterminent la politique. Ainsi, par exemple, il n'est pas nécessaire d'avoir une règle de sortie si vous passez d'un niveau de confiance élevé à un niveau de confiance faible. J'ai toujours essayé de les intégrer parce que je craignais l'exfiltration de données et j'ai eu des problèmes, parce que ce n'est pas la façon dont le fabricant dit qu'il faut le faire. Je me dis que la logique veut que si quelqu'un entre, il sortira. Et avoir une porte qui, vous savez, ne doit aller que dans un sens, c'est idiot. La confiance zéro est donc ma réaction à ce modèle de confiance brisée. La confiance est une émotion humaine. Et elle doit sortir du monde numérique. Il n'a aucun rapport avec les paquets. Les gens ne sont pas des paquets. Vous ne pouvez pas appliquer le concept de confiance. Il faut donc se débarrasser du mot "confiance". C'est la chose la plus facile à faire. Remplacez-la par la validation, où les signaux de validation nous permettent d'autoriser en toute confiance l'accès à une ressource.

Emily Wearmouth [00:03:14] Et je sais que nous parlons tous de la confiance zéro en ce moment, mais cela fait un petit moment que vous avez eu l'idée initiale. Quelle a été la réaction à l'époque où vous avez proposé cette idée ?

John Kindervag [00:03:22] Eh bien, ce n'était pas très enthousiaste. En fait, les gens m'ont dit que j'étais complètement folle. Cela ne mènerait nulle part. D'autres choses que je ne dirais pas dans un podcast public. Vous savez, 11 ans plus tard, en 2010, j'ai rédigé le premier rapport. 11 ans plus tard, le président a publié un décret exigeant que toutes les agences du gouvernement fédéral américain l'adoptent. Il s'agit désormais d'un mouvement mondial. C'est une chose que je n'aurais jamais cru possible. De nombreuses personnes m'ont dit explicitement que cela n'arriverait jamais et que j'étais littéralement l'une des personnes les plus folles de la planète.

Emily Wearmouth [00:04:00] Pourquoi pensez-vous qu'il a été adopté ?

John Kindervag [00:04:03] Parce que c'est logique, et aussi parce que beaucoup d'utilisateurs précoces qui avaient de grosses difficultés à sécuriser leur réseau l'ont essayé et l'ont dit à d'autres personnes, et l'ont dit à d'autres personnes, et l'ont dit à d'autres personnes que ça marchait. Il a donc fait ses preuves dans les tranchées. Je veux dire que j'ai fait deux ans de recherche primaire avant de publier le premier rapport. J'ai construit des prototypes d'environnement. J'ai travaillé avec des agences gouvernementales. Je n'ai donc jamais douté que cela allait fonctionner, que c'était la bonne stratégie. Parce que la confiance zéro est une stratégie, avant tout, qui trouve un écho au plus haut niveau de n'importe quelle organisation, comme le président des États-Unis. Elle peut ensuite être mise en œuvre tactiquement à l'aide d'une technologie disponible dans le commerce. J'ai donc toujours su que je devais m'assurer que la stratégie était découplée de la tactique. Les stratégies ne changent pas. Les tactiques s'améliorent au fil du temps. C'est vrai. Oui, c'est vrai. Neil et moi sommes revenus très longtemps en arrière, dans un hôtel de Londres. N'est-ce pas, Neil ?

Neil Thacker [00:05:13] Oui. Je pense que nous nous sommes rencontrés pour la première fois en 2012. C'est effrayant, cela fait maintenant 12 ans. Et j'ai entendu parler de ce terme. J'ai entendu parler de votre définition de la confiance zéro. Et nous avons eu une discussion. Je pense que c'était pendant le déjeuner de la conférence. Et, oui, nous parlions de la manière dont la confiance zéro peut être appliquée. À l'époque, il s'agissait de pare-feu et d'IPS. Je me souviens d'avoir parlé de l'IPS et d'avoir examiné le contexte autour de l'IPS et de ces outils ou de ces fonctions New qui ont été mis en œuvre, comme la connaissance du réseau en temps réel, où l'on essayait de prendre différentes variables de confiance. Exactement. En ce qui concerne la façon dont vous définissez les politiques et la façon dont vous devriez ajuster les politiques en fonction des niveaux de confiance, vous avez raison. Mais c'était intéressant parce qu'à l'époque, Tom Cruise séjournait dans cet hôtel. Et c'est probablement une bonne analogie, car il y avait des gens autour de l'hôtel, dans l'hôtel, séjournant à l'hôtel ou organisant des conférences à l'hôtel. Au dernier étage, Tom Cruise disposait de 6 ou 7 chambres qui s'emboîtaient les unes dans les autres. Il avait donc sa salle de sport et, bien sûr, l'endroit où il logeait pendant le tournage de Mission Impossible. Et je pense que c'est une excellente analogie, en termes de confiance zéro, et le fait est que des personnes se trouvaient dans cet hôtel, mais qu'aucune confiance n'a été accordée à ces individus, n'est-ce pas ? Ils n'étaient pas autorisés à se rendre à ces étages. Des mesures de sécurité très strictes ont été prises pour restreindre complètement l'accès à ces zones. C'est donc là que nous nous sommes rencontrés pour la première fois. Et je vous suis depuis lors. Au cours des 12 dernières années, les organisations ont adopté la confiance zéro.

Emily Wearmouth [00:06:39] Neil, puis-je vous demander, pour être honnête, quelle a été votre première réaction au concept de confiance zéro ? A-t-il été immédiatement perçu comme quelque chose d'extraordinaire, de réalisable et qui apporte toutes les réponses ? Ou y avait-il un certain scepticisme au départ ? Comment cela s'est-il passé au départ ?

Neil Thacker [00:06:54] J'étais un fan des principes. J'étais absolument fan des principes. J'en ai fait l'expérience pendant de nombreuses années. Il ne s'agit pas seulement de s'appuyer sur une adresse IP, par exemple, pour sécuriser l'accès aux services. De nombreuses conditions différentes doivent être remplies. J'ai toujours été un grand fan du genre des cinq "W". Lorsque vous commencez à construire quelque chose, vous devez mieux comprendre le qui, le quoi, le où, le quand, le où, le comment et appliquer ces principes. Il s'agit de la méthode Kipling, utilisée depuis de très nombreuses années en dehors du domaine de la sécurité, bien entendu. J'ai donc toujours été un fervent partisan de l'utilisation de ces éléments, mais aussi de la manière dont nous comprenons mieux les politiques que nous mettons en œuvre. Je mettais toujours au défi mon équipe de l'époque, une équipe d'opérations de sécurité, de comprendre, chaque fois qu'elle mettait en place une politique ou une condition, ce qu'elle faisait réellement de bien, quel avantage elle apportait à l'organisation. Et lorsque nous parlons de menaces internes ou externes, nous devons en tenir compte. Et dans ces cas-là, il doit y avoir une forme de confiance zéro. J'étais un grand fan des principes, mais bien sûr, j'ai cherché à savoir comment nous pouvions les mettre en œuvre, en tenant compte des personnes, des processus et de la technologie.

Emily Wearmouth [00:08:00] Et John, maintenant que vous l'avez vu dans la nature depuis longtemps et que votre bébé est parti à l'école, qu'est-ce que ça fait de voir, essentiellement, que les vendeurs interprètent la confiance zéro de nombreuses façons différentes pour adapter le terme à leurs objectifs. Ils n'ont pas nécessairement construit selon votre idéologie, ils ont pris votre marque et l'ont collée, beaucoup de choses qu'ils font déjà peut-être, ou ils ont manipulé les significations pour les adapter à leurs besoins. Qu'en pensez-vous ?

John Kindervag [00:08:29] Eh bien, vous savez, c'est parfois un peu frustrant, mais je considère ces personnes comme des multiplicateurs de force pour le concept, parce qu'il y a beaucoup d'autres choses que les gens finiront par voir, et ils pourraient en entendre parler par quelque chose, et peut-être que cela sonnera bien, ou peut-être pas. Ils finiront par se rendre compte que ce n'est qu'une pièce du puzzle, n'est-ce pas ? Mais il y a beaucoup d'autres choses qu'ils peuvent examiner. Il existe des directives du NIST et de la CISA. J'ai été nommé membre d'un sous-comité présidentiel appelé NSTAC (National Security Telecommunications Advisory Council Subcommittee on Zero Trust and Trusts identity access). Cela ne ressemble-t-il pas à un gouvernement, à une commission ? Mais nous avons publié un rapport au président Biden en février 2022. Il s'agissait d'un rapport collaboratif qui incluait, vous le savez, des personnes des secteurs privé et public. Et c'est unique, car tout le reste n'a qu'une seule perspective. Il s'agissait donc d'une collaboration. Je dirais que tout le monde devrait lire ce rapport, car il fait autorité sur ce qu'est la confiance zéro. C'est vrai. C'est également la base du groupe de travail "Cloud Security Alliance Zero Trust" dont je fais partie. Ainsi, si nous utilisons cette base, chaque personne peut commencer à la construire. Nous avons passé beaucoup trop d'années à parler de ce que c'est et pas assez à le faire. J'espère donc que la prochaine phase de la confiance zéro consistera à faire les choses correctement. Prenez la devise de Nike et faites-le.

Emily Wearmouth [00:10:12] L'une des choses pour lesquelles j'ai entendu les vendeurs critiquer l'utilisation du terme " confiance zéro ", c'est qu'il s'agit simplement de la dernière façon de parler et de vendre ce qui est essentiellement la gestion de l'identité et de l'accès. Je vais vous poser la question à tous les deux. Je commencerai par vous, John. Est-ce juste ? Pensez-vous qu'il est utilisé de cette manière et, dans l'affirmative, pourquoi cela pose-t-il problème ?

John Kindervag [00:10:32] C'est ce qu'on fait, mais ce n'est pas correct. C'est vrai. L'identité est un signal important que nous pouvons consommer. L'identité est donc consommée dans la politique de confiance zéro. Mais cela n'équivaut pas à un droit de confiance zéro. Bien entendu, les fournisseurs d'identités ont sauté sur l'occasion. Mais aujourd'hui, nous assistons à une multitude de compromissions des systèmes d'identité. Non seulement certains des grands fournisseurs d'identité sont eux-mêmes compromis, mais il y a aussi la lassitude de l'AMF, où l'on ne cesse de dire oui, oui, oui, parce que l'on est dans une boucle d'AMF et que l'on ne s'en soucie plus. Nous voyons de nombreuses façons de contourner l'identité. L'identité est toujours fongible, n'est-ce pas ? Toujours, toujours, toujours fongible dans les systèmes numériques. Il est également fongible dans les systèmes humains. Mais il est certain que dans les systèmes numériques, il est très fongible, ce qui signifie qu'il est facile de le contourner ou de le manipuler. Et, vous savez, si vous regardez, je réfute toujours le concept selon lequel l'identité, c'est zéro confiance en deux mots. Snowden et Manning, comme je les appelle, sont les deux personnes les plus célèbres dans le domaine de la cybersécurité. Je les appelle les Beyonce et Rihanna de la cybernétique. C'est vrai. Parce que ce sont des gens qui n'ont qu'un seul mot à la bouche. Et il s'agissait d'utilisateurs de confiance sur des systèmes de confiance. Ils avaient le bon niveau de patch. Ils avaient les bons contrôles des points finaux. Ils disposaient d'une AMF très puissante, bien plus puissante que celle que nous utilisons dans le secteur privé. Mais ils sont très difficiles à utiliser, très encombrants et créent beaucoup de frictions. Mais personne n'a regardé leurs paquets après l'authentification et ne s'est demandé ce qu'ils faisaient sur le réseau et sur ce que l'on appelle familièrement le "high side network" du gouvernement fédéral. Une fois que vous êtes authentifié sur ce réseau, vous avez accès à tout ce qui s'y trouve. Je me suis entretenu avec un avocat impliqué dans l'affaire Manning, et il m'a dit que lorsque j'ai pris connaissance de cette affaire, j'ai demandé comment un soldat de première classe dans une base d'opérations avancée en Irak pouvait avoir accès à des câbles classifiés du département d'État à Washington, DC. Et il a dit : "J'ai finalement compris la confiance zéro après avoir lu toutes les preuves qui m'ont été présentées. Donc, oui, l'identité est consommée dans la politique. Ce n'est pas qu'elle soit sans importance, mais elle n'est pas non plus d'une importance maximale. Il s'agit de construire un système et non de déployer une technologie.

Emily Wearmouth [00:13:02] Alors Neil, quels sont les autres facteurs ? Et pour revenir un peu sur ce que disait John, j'ai toujours pensé que la confiance zéro, souvent utilisée comme raccourci, était de vérifier puis de faire confiance plutôt que de faire confiance et de vérifier. Mais il semble que nous parlions de vérifier, puis de vérifier autre chose. Puis, un peu plus tard, vérifiez à nouveau.

John Kindervag [00:13:19] Si vous voulez utiliser le principe de la confiance mais de la vérification, il faut vérifier et ne jamais faire confiance si vous avez besoin d'autre chose. C'est vrai. Oui, c'est vrai. Faites confiance mais vérifiez. Si vous regardez l'histoire, Ronald Reagan n'a jamais dit cela. Il utilisait un proverbe russe et le disait en russe. Vous savez, ma Russie, je n'ai jamais pu dire cette phrase, mais c'était quelque chose comme du jour au lendemain, pas prouvé. Comme le font remarquer mes amis russes, l'intérêt de cette expression est qu'elle rime, en russe. Et puis, il a dit, et bien sûr, cela signifie qu'il faut faire confiance mais vérifier. C'était une blague et tout le monde a ri. Il s'agissait donc d'une blague littérale de Ronald Reagan, que nous avons prise au sérieux. Je parlais donc aux gens. Qu'est-ce que c'est ? Une stratégie de cybersécurité sûre et fiable, mais vérifiée. Pourquoi dites-vous cela ? Parce que Ronald Reagan l'a dit. Oui, c'est vrai. C'est ce qu'affirme le grand expert en cybersécurité Ronald Reagan. C'était une époque où le premier logiciel malveillant n'avait jamais été créé, je pense, vous savez, alors c'était juste de la folie que les gens se lancent dans ces tangentes parce que quelqu'un d'autre l'a dit. C'est la folie des foules.

Emily Wearmouth [00:14:26] Oui, absolument. Alors, quels sont les signaux que vous regardez en tant que RSSI pour vous aider à prendre ces décisions concernant l'accès ?

Neil Thacker [00:14:33] Je veux dire, je suis d'accord, l'identité est une partie de ce contrôle critique. Mais vous devez ensuite vous assurer que vous disposez, par exemple, d'une couverture du périphérique, car le périphérique est un autre élément de cette couverture. Il s'agit de savoir quel réseau ou, si nous parlons de services en nuage, si vous utilisez un réseau, il est possible que vous utilisiez l'internet. Il s'agit d'une question de calcul. Il s'agit d'aspects liés à l'activité. C'est l'application à laquelle vous accédez. Il y a des éléments autour, bien sûr, de l'activité elle-même, puis du stockage et des données. Il y a donc beaucoup d'éléments ou de composants différents. Je veux dire qu'ils sont en quelque sorte définis dans de multiples cadres qu'ils doivent être. Chacun de ces éléments doit correspondre à une consommation, à un niveau ou à une confiance. C'est vrai. En termes de construction. Et je pense que c'est là que les organisations doivent vraiment commencer à se pencher sur la question. Je vais vous donner un exemple. J'ai fait un exposé sur les différents niveaux de maturité et d'adoption de la confiance zéro. Et c'est quelqu'un dans l'auditoire qui a levé la main et a dit, eh bien, je n'ai aucune confiance parce que j'ai un VPN et j'ai un contrôle d'accès, j'ai des ACL. Ma réponse a été la suivante : "Oui, d'accord, vous avez peut-être un, un ou deux éléments fondamentaux ici, mais vous devez prendre en compte ces nombreux autres éléments, n'est-ce pas ? Et cela devrait jouer un rôle. Je suis tout à fait d'accord avec John. Il est absolument essentiel que nous allions au-delà de l'identité en tant que contrôle pour déterminer la confiance dans nos organisations.

John Kindervag [00:15:51] Eh bien, pas de détermination, confiance ou pas confiance. Il faut que vous arrêtiez de parler du mot "T". Un mot de quatre lettres dans la confiance zéro, mec. C'est un mot de quatre lettres. Mais voilà. Ce n'est pas le cas, n'est-ce pas ? Vous avez parlé de la méthode Kipling. Qui quoi, quand, où, pourquoi et comment. Et en fait, vous avez mentionné que vous aviez omis le pourquoi lorsque vous avez dit cela, je me suis dit, nous n'avons pas fait le pourquoi ? La première question est de savoir pourquoi. Pourquoi faisons-nous cela ? Pourquoi faire de la cybersécurité ? Qu'est-ce qu'un cyberespace et pourquoi devrions-nous le protéger ? Tout d'abord, nous avons mal nommé notre activité. Mais deuxièmement, la seule raison de faire de la sécurité est de protéger quelque chose. C'est vrai ? Le concept fondamental de la confiance zéro n'est donc pas la technologie, mais la surface de protection. Qu'est-ce que je protège ? C'est le point de départ du modèle en cinq étapes. Et cela est documenté dans le rapport du NSTAC. J'ai donc créé un parcours simple en cinq étapes que tout le monde peut suivre. Définissez la surface de protection. Que protégez-vous ? Les éléments que vous protégez sont connus sous le nom de "dash elements", c'est-à-dire les données, les applications, les actifs ou les services. Vous placez un type d'élément DAAS dans une surface de protection unique, puis vous construisez votre surface de protection, ou votre environnement de confiance zéro, une surface de protection à la fois. C'est ainsi que la confiance zéro se transforme en trois choses progressives. Vous le faites un par un, de manière itérative, l'un après l'autre. Et enfin, sans perturbation. Vous ne pouvez pas vous tromper plus d'une fois sur la protection d'une surface. Le plus gros problème que je vois est que les gens essaient de tout faire en même temps. Et c'est impossible. Le défi est trop grand. Ensuite, vous devez cartographier les flux de transactions. Comment le système fonctionne-t-il en tant que tel ? Vous savez, la semaine dernière, la NSA a publié sur New des conseils sur la segmentation et l'importance de la segmentation dans le cadre de la confiance zéro. Ils ont indiqué que la cartographie des flux de données était l'un des éléments clés, au même titre que la micro-segmentation, la macro-segmentation et la mise en réseau définie par logiciel. Vous devez donc comprendre comment fonctionne le système. La troisième étape consiste à déterminer quelle est la bonne technologie. On nous a appris à commencer par la technologie parce que c'est ainsi que les vendeurs vendent, n'est-ce pas ? Ils vendent de la technologie et nous avons besoin d'eux. C'est vrai. Parce qu'ils fournissent les éléments que nous demandons à la politique, mais ils n'assurent pas en eux-mêmes la sécurité. Vous devez comprendre pourquoi vous le faites. La quatrième étape consiste à élaborer la politique. La cinquième étape consiste à assurer le suivi de la mise en œuvre. Veillez à ne pas l'abandonner et à l'observer en permanence pour lui permettre de se construire et de s'améliorer au fil du temps.

Neil Thacker [00:18:29] Et c'est un cycle, n'est-ce pas ? C'est que vous le répétez. Et je pense que c'est là que la technologie peut certainement aider à identifier New, les surfaces d'attaque que vous devez ensuite protéger, n'est-ce pas ? Votre surface de protection a besoin de s'étendre constamment ou de découvrir de nouveaux actifs.

John Kindervag [00:18:45] Eh bien, j'espère que cela ne coûtera pas à ma surface de protection de s'étendre constamment. J'espère qu'il restera relativement stable - je veux dire qu'il deviendra plus important en termes de quantité de données stockées dans une base de données particulière, par exemple, mais je ne veux pas ajouter d'autres éléments à la surface de protection. C'est vrai ? Je veux essayer de déconnecter, de découpler ou de segmenter la surface par rapport au reste de la surface d'attaque. Je n'ai donc pas à m'en préoccuper, n'est-ce pas ? Je veux dire, si vous regardez les conseils de la NSA qui ont été publiés, ils commencent par parler de la violation d'un détaillant, puis ils donnent une note de bas de page à la violation de Target. Et, vous savez, tout le monde aime dire que la violation de Target, qui s'est produite en 2013, est, selon moi, le début de la cybersécurité dans le monde moderne. Je divise le monde en BT et AT. Nous sommes dans l'année 11 AT après la cible, n'est-ce pas ? C'est en effet la première fois que le PDG de Target a été licencié en raison d'un acte commis par l'entreprise, à savoir une violation de données. Et si une violation de données se produit dans votre organisation, c'est que vous aviez mis en place des politiques qui l'autorisaient. Vous n'êtes pas une victime quelconque. Vous êtes un complice involontaire d'une mauvaise politique. Ils mentionnent donc cela et parlent du système de chauffage, de ventilation et de climatisation qui n'était pas le problème. Le problème est que Target a placé le système de contrôle HVAC sur le même réseau que l'environnement des données des titulaires de cartes, ce qui constitue une violation flagrante de la norme PCI DSS. Je veux dire que je suis un QSA en voie de guérison. J'ai fait partie de la première génération de QSA qui ont obtenu la certification PCI. Vous n'auriez donc jamais, au grand jamais, mis en place un tel système dans l'environnement des données des titulaires de cartes ? Il s'agirait d'une violation flagrante.

Emily Wearmouth [00:20:32] Vous avez parlé d'avant Target et d'après Target. Je pense que c'est une très bonne façon de diviser le monde. Dans ce monde d'après Target. La confiance est nulle, et ce par le biais de mesures telles que le décret de M. Biden. Nous constatons que la confiance zéro n'est pas seulement un terme ou une idéologie adoptée par la communauté technologique. C'est une conversation qui a lieu jusqu'au niveau du conseil d'administration des organisations. Et je me demande dans quelle mesure vous pensez tous les deux que c'est utile ? Parce que, vous savez, les entreprises pensent aux bonnes choses et combien de ces choses créent des défis supplémentaires à cause d'un malentendu, ou peut-être d'une attente qu'il y a une technologie qui peut résoudre tout cela de façon simple.

Neil Thacker [00:21:08] Je suis membre d'un groupe, le Cyber Collective, qui compte environ 300 membres. Je leur ai posé quelques questions. Il a donc posé à, à John. En fait, l'une des questions qui a été posée concernait l'architecture de confiance "net zero". Aujourd'hui, nous mettons de plus en plus l'accent sur la confiance zéro et sur la manière de construire une architecture permettant d'appliquer la confiance zéro. L'une des questions posées portait sur la manière dont nous envisageons la transition. Comment voyons-nous et comment ajoutons-nous de la valeur à nos entreprises en adoptant ZTNA et, en particulier, en examinant la manière dont nous allons au-delà des réseaux. Les principes deviennent donc plus ou moins efficaces au fur et à mesure que nous nous éloignons des réseaux. Mais quand je parle de réseaux, je parle de réseaux traditionnels, car nous savons que les réseaux existent toujours dans les services en nuage, etc. mais c'est ainsi que j'entends cette discussion, peut-être même au niveau du conseil d'administration, sur le fait que les organisations sont peut-être toutes en train de subir une transformation soit par le biais du réseau, soit par le biais de la transformation de la sécurité. Et je pense qu'il serait bon de comprendre un peu mieux cela. Sommes-nous à ce stade d'évolution en la matière ?

John Kindervag [00:22:12] Eh bien, la cybersécurité est absolument un sujet qui concerne les conseils d'administration, et j'ai parlé à de nombreux membres de conseils d'administration. J'ai parlé à des généraux, à des amiraux, à des hauts responsables de gouvernements du monde entier. Et ils l'obtiennent plus facilement que les technologues, car ces derniers sont coincés dans leur bulle technologique. Ils comprennent la stratégie. Il se passe deux ou trois choses. D'une part, les conseils d'administration doivent être informés de ces questions, car j'ai souvent vu d'autres dirigeants essayer de cacher aux conseils d'administration et aux PDG les problèmes de cybersécurité parce qu'ils risquaient de donner une mauvaise image d'eux-mêmes. Puis il y a une violation de données et tout le monde est licencié. Très franchement, Neil, je ne serais pas un CIISO aujourd'hui, parce que vous êtes le type qui est jeté sous le bus, et ensuite ils le soutiennent en avant et en arrière au fil du temps. Et vous finirez peut-être en prison. Nous ne savons pas qui finira en prison. Mais il est certain qu'il y a eu des condamnations pour fraude et d'autres choses qui sont arrivées à la communauté des RSSI. C'est un endroit dangereux parce que vous existez dans le but d'être licencié pour quelque chose que vous pouvez ou non avoir contrôlé parce que vous n'aviez pas de budget. Vous ne rendiez pas compte au PDG, comme tous les RSSI devraient le faire. Le directeur général reçoit donc des informations sans fard. Mais l'autre chose, c'est que le NIST n'est pas un organisme de normalisation en matière de cybersécurité, n'est-ce pas ? Au Royaume-Uni, vous ne devriez donc jamais faire de NIST. Elle n'a aucune valeur pour vous parce que vous ne faites pas partie du système des agences civiles fédérales américaines. Le NIST n'est là que pour fournir des conseils aux agences civiles du gouvernement fédéral américain. Et franchement, il y a beaucoup de choses dont je me fiche. C'est vrai ? C'est vrai. Parce qu'ils conçoivent des produits pour de petites agences qui les écoutent. Les grandes agences s'en moquent. Le ministère de la défense s'en moque. C'est pourquoi je voudrais attirer l'attention des auditeurs sur ce que nous faisons à la Cloud Security Alliance, parce que nous le découplons. Et nous ne disons pas qu'il y a des normes. Il ne devrait pas y avoir de normes en matière de cybersécurité. Nous n'avons pas besoin de normes parce que les normes assurent l'interopérabilité. L'interopérabilité est désormais assurée par les API. Les normes ne font donc qu'inhiber l'innovation. Je dirais donc que les normes sont aujourd'hui une très mauvaise chose. Le problème des organismes de normalisation est qu'il y a tellement de compromis qu'ils ne sont pas vraiment utiles aux utilisateurs finaux.

Neil Thacker [00:24:43] Oui. Je pense que ce que je veux dire, c'est qu'il s'agit de tirer le meilleur de certaines choses, comme des exemples d'apprentissage. Je pense qu'il y a quelque chose que j'observe et c'est assez intéressant lorsque nous regardons des choses telles que l'architecture de confiance zéro autour du point d'application de la politique. C'est vrai. Je pense que de nombreuses organisations essaient aujourd'hui de normaliser les points d'application des politiques, d'utiliser les principes et de s'assurer qu'elles y trouvent leur compte. C'est vrai. Mais, oui, je suis d'accord, il faut prendre le meilleur de ce qui existe. Mais la plupart du temps, c'est aussi ce que vous apprenez vous-même. C'est ce que fait votre organisation qui est unique. Cela fait une certaine différence, n'est-ce pas ? Pour moi, c'est la recommandation.

John Kindervag [00:25:23] Eh bien, je vais utiliser un mot britannique pour vous, puisque vous êtes tous les deux britanniques. Chaque environnement de confiance zéro doit être adapté aux surfaces protégées. Je suis donc désolé que vous ne puissiez pas revenir aux années 90 et avoir des architectures de référence où tout ce que nous avons à faire est de changer les adresses IP pour nos adresses IP et les paquets circuleront simplement. C'est ainsi que l'on procédait autrefois. C'est un concept très 20e siècle et c'est ce que les gens veulent. Montrez-moi ce qu'il faut faire. Et cela n'a jamais fonctionné parce que nous avons construit ces réseaux pour l'entreprise. Et l'entreprise a dit : "Vous m'avez donné un tas de trous ronds, mais j'ai des chevilles carrées". Et nous avons dit, heureusement, le vendeur nous a donné un couteau de poche gratuit pour que vous puissiez arrondir les angles et l'adapter à ce que nous avons construit, parce que nous sommes les plus importants. Et les entreprises, vous savez, avaient à cause de cela une très mauvaise opinion d'elle. Et la cybersécurité est un frein à l'activité commerciale, et il a dit, hé, j'ai une carte de crédit, je vais aller dans le nuage. Je vais faire du shadow IT, toutes ces choses, qu'ils auraient dû faire parce que nous étions stupides, vous savez, nous essayions de les forcer à entrer dans notre monde au lieu de les aligner sur le leur. J'ai constaté que lorsque j'ai effectué des recherches primaires sur la confiance zéro, j'ai réalisé un projet de recherche dans le cadre duquel j'ai demandé à des responsables informatiques et à des chefs d'entreprise de classer les éléments les plus importants, et j'ai obtenu toute une liste d'éléments de la part de différentes personnes. Les trois principales priorités des chefs d'entreprise sont l'augmentation du chiffre d'affaires, l'augmentation de la rentabilité et l'arrêt de l'exfiltration des données. L'arrêt de l'exfiltration des données est le seul élément technologique qui figure sur la liste. Telles sont les trois principales priorités des responsables informatiques. Il s'agissait du taux de capture des antivirus à l'époque, du pourcentage d'hameçonnage dans mes tests d'hameçonnage que j'ai réussi à arrêter, etc. Et ils ne se souciaient pas d'augmenter les revenus et la rentabilité et d'arrêter l'exfiltration des données, qui sont les grands objectifs stratégiques d'une entreprise, n'est-ce pas ? Si vous n'augmentez pas vos revenus et votre rentabilité et si vous n'empêchez pas les violations de données, vous ne faites pas votre travail. Ainsi, nous nous attardons trop sur les détails et nous ne comprenons pas la mission.

Emily Wearmouth [00:27:42] Je vois mon producteur qui commence à me faire des signes sur le timing. Et j'ai une question à vous poser, John, si vous pouviez revenir en arrière, appelleriez-vous toujours la confiance zéro ?

John Kindervag [00:27:52] Absolument. La confiance est une émotion humaine. Et quand les gens disent que vous dites que les gens ne sont pas dignes de confiance, je leur réponds que ce n'est pas le cas. Je dis que les gens ne sont pas des paquets. John n'est pas sur le réseau en ce moment. Neil, Emily et moi-même ne sommes pas sur les réseaux. Notre identité affirmée est affirmée pour générer des paquets à partir d'un périphérique, et nous ne sommes pas sur le réseau. Cessez donc d'anthropomorphiser ce que nous faisons. Il ne s'agit pas de Tron, de Lawnmower Man ou de Wreck-It Ralph. C'est le monde réel. Je le ferais donc tout à fait. Et tous ceux qui s'y opposent, je veux dire, je dis, vous ne savez même pas ce que signifie la confiance. Définissez-le pour moi. Et ils ne le peuvent pas parce qu'il s'agit d'une émotion humaine qui, pendant des siècles, n'a été utilisée que dans la philosophie, la religion et les relations humaines, jamais dans le monde des affaires. Et je sais comment il est entré dans la technologie. Il s'agit d'un accident. Quelqu'un code quelque chose dans son garage au milieu de la nuit et l'appelle simplement un niveau de confiance. Mais non, il faut s'en débarrasser. Les seules personnes pour lesquelles il a de la valeur sont les acteurs malveillants qui vont l'exploiter, parce que vous n'en avez pas besoin pour déplacer un paquet d'un point A à un point B. Est-ce que cette réponse vous a suffi ?

Emily Wearmouth [00:28:59] Absolument. Je suis passionné par ce que j'apprends, c'est la façon dont vous répondez à toutes les questions. Jean. Nous vous remercions. Merci à tous les deux.

John Kindervag [00:29:07] Puis-je poser une question à Neil avant de partir ?

Emily Wearmouth [00:29:09] Tout à fait. N'hésitez pas à le faire.

John Kindervag [00:29:11] Avez-vous pu voir Tom Cruise à l'hôtel ? Je ne l'ai jamais vu.

Neil Thacker [00:29:14] Non. Nous ne l'avons jamais fait. Non, nous ne l'avons jamais vu à la fin. Non, il y en avait, il y en avait. Je pense qu'il y a eu quelques tentatives de la part des participants à la conférence, mais personne n'a eu l'occasion de le faire.

John Kindervag [00:29:23] Je sais que j'ai essayé de me promener et que j'ai rencontré des gens grands et costauds qui m'ont dit d'aller par là.

Emily Wearmouth [00:29:30] Accès refusé.

John Kindervag [00:29:31] Zéro confiance, bébé.

Neil Thacker [00:29:34] Voilà.

Emily Wearmouth [00:29:35] Merci à vous deux de vous être joints à moi aujourd'hui. C'est un sujet extrêmement intéressant. Il existe depuis un certain temps déjà, John, et je pense qu'il va continuer à exister pendant un certain temps encore. Vous avez écouté le podcast des Visionnaires de la sécurité. J'ai été votre hôte, Emily Weymouth, et si vous avez apprécié cet épisode, et qui ne l'apprécierait pas, n'hésitez pas à le partager et à vous abonner au podcast des Visionnaires de la sécurité.

John Kindervag [00:29:56] Donnez-lui le like. C'est vrai ?

Emily Wearmouth [00:29:58] Donnez-lui le "like". Oui, absolument. Likez et abonnez-vous. Et jetez un coup d'œil à notre catalogue, car nous avons des sujets très intéressants qui pourraient également vous intéresser. Je vous remercie donc tous les deux, John et Neil, et je vous donne rendez-vous la prochaine fois.

)