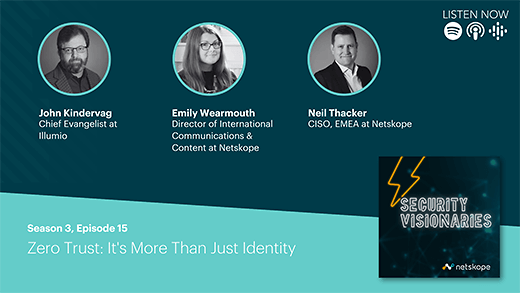

Emily Wearmouth [00:00:01] Hola y bienvenidos a otra edición del podcast Visionarios de la seguridad, el lugar donde interrogamos a los expertos sobre una amplia gama de ciberdatos y otros temas relacionados. Soy su anfitriona, Emily Wearmouth, y hoy me acompañan dos invitados expertos, John Kindervag y Neil Thacker. Así que dejemos de lado algunas presentaciones. Voy a empezar contigo, John, porque tienes uno de los títulos informales más impresionantes que creo que hemos tenido en la serie, El Padrino de Zero Trust. Usted recogió el título en Forrester, donde, para beneficio de los oyentes, John dio el nombre al principio de lo que ahora conocemos como confianza cero como enfoque de seguridad de Datos. Creo que para un analista, el título de El Padrino es probablemente el pináculo de una carrera. Así que en los últimos años, ha estado trabajando como evangelista para varios proveedores de seguridad, y ahora es el evangelista jefe de Illumio. Así que bienvenido al programa, John.

John Kindervag [00:00:47] Hola, gracias por invitarme.

Emily Wearmouth [00:00:49] Neil Thacker es una voz que los oyentes habituales pueden reconocer porque se unió a nosotros en nuestro episodio piloto en septiembre. Es un CSO en ejercicio y muy ocupado, pero aún así saca tiempo para ser uno de mis expertos en gobernanza, cumplimiento, inteligencia artificial, todo tipo de cosas. Neil está aquí para darnos la visión desde las trincheras, como CISO en ejercicio, espero que pueda darnos algunas dosis de realidad en cuanto a lo que realmente sucede cuando los principios y las ideologías entran en los negocios. Entonces, ¿puedes adivinar de qué vamos a hablar hoy? Sí, es el tema que está en boca de todos: Zero Trust. Y vamos a sumergirnos de lleno. Y creo que sería negligente haber incluido El Padrino en el podcast. John, ¿podemos empezar contigo? Quiero pedirle que nos dé una breve explicación de la confianza cero, pero en particular, estoy interesado en escuchar qué impulsó la concepción inicial del enfoque de confianza cero cuando estaba en Forrester.

John Kindervag [00:01:36] Entonces, antes de llegar a Forrester, era un practicante. Fui ingeniero de seguridad e ingeniero de redes, arquitecto de seguridad, pen tester y firewalls, desde el principio, tuve este modelo de confianza donde a las interfaces se les daba un nivel de confianza de 0 a 100. Y así, cero, la interfaz menos confiable fue a la Internet pública, y 100, la interfaz más confiable fue a la red interna. Y luego todas las demás interfaces tenían un número diferente. Pero no podían ser ni cero ni 100 y no podían ser iguales entre sí. Y esos niveles de confianza determinan la Política. Así, por ejemplo, no era necesario tener una regla de salida si se pasaba de un nivel de confianza alto a un nivel de confianza bajo. Y siempre intentaba ponerlas porque me preocupaba la exfiltración de Datos y me metía en problemas, porque no es así como el fabricante dice que hay que hacerlo. Digo, bueno, la lógica dicta que, si alguien entra, va a salir. Y tener una puerta que, ya sabes, solo necesita ir en una dirección es una tontería. Y por lo tanto, la confianza cero es mi reacción a ese modelo de confianza roto. Esa confianza es una emoción humana. Y necesita salir del mundo digital. No tiene ninguna relación con los paquetes. Las personas no son paquetes. No se puede aplicar el concepto de confianza. Así que deshazte de la palabra confianza. Eso es lo más fácil de hacer. Reemplácelo con validación donde valide señales para que tengamos confianza en permitir el acceso a un recurso.

Emily Wearmouth [00:03:14] Y sé que ahora todos estamos hablando de confianza cero, pero ha pasado un tiempo desde que se te ocurrió la idea inicial. Entonces, ¿cómo fue la reacción cuando se te ocurrió por primera vez?

John Kindervag [00:03:22] Bueno, fue menos que entusiasta. De hecho, la gente me decía que estaba completamente loco. Esto nunca iría a ninguna parte. Otras cosas que no diría en un podcast público. Así que, ya sabe, 11 años después, en 2010, escribí el primer Informe. 11 años después, el presidente emitió una orden ejecutiva al respecto que obligaba a todas las agencias del gobierno federal de Estados Unidos a adoptarla. Y ahora se ha convertido en este movimiento global. Así que eso es algo que nunca pensé que sucedería. Y mucha gente me dijo explícitamente que eso nunca sucedería, y que yo era literalmente una de las personas más locas del planeta.

Emily Wearmouth [00:04:00] ¿Por qué crees que se ha puesto de moda?

John Kindervag [00:04:03] Porque tiene sentido lógico, y también porque muchos de los primeros usuarios que estaban teniendo grandes dificultades para asegurar su red, lo probaron y se lo dijeron a otras personas y les dijeron a otras personas que funciona. Y así, demostró su valía en las trincheras. Es decir, hice dos años de investigación primaria antes de publicar el primer Informe. Construí prototipos de entornos. Trabajé con agencias gubernamentales. Así que nunca tuve ninguna duda de que iba a funcionar, de que era la estrategia correcta. Porque la confianza cero es una estrategia, ante todo, que resuena en los niveles más altos de cualquier Organización, como el presidente en Estados Unidos. Y luego se puede implementar tácticamente utilizando tecnología disponible comercialmente en el mercado. Así que siempre supe que tenía que asegurarme de que la estrategia estuviera desacoplada de las tácticas. Las estrategias no cambian. Las tácticas mejoran cada vez más con el tiempo. Derecha. Sí. Así que Neil y yo nos remontamos mucho tiempo atrás a un hotel en Londres. ¿Verdad, Neil?

Neil Thacker [00:05:13] Sí. Creo que nos conocimos en 2012. Así que eso es aterrador, eso fue hace 12 años. Y escuché sobre el término. He oído hablar de su definición de confianza cero. Y tuvimos una discusión. Creo que fue durante el almuerzo durante la conferencia. Y, sí, hablábamos de cómo se puede aplicar lo que puede ser la confianza cero. Y en aquellos días, sí, era firewall, era IPS. Recuerdo hablar sobre IPS y mirar el contexto alrededor de IPS y estas herramientas o estas, estas nuevas características que se estaban implementando como, la conciencia de red en tiempo real, donde se estaba tratando de tomar diferentes variables de confianza. Exactamente. A su punto, correcto, en términos de cómo usted cómo usted define Política y cómo usted debe ajustar Política basado en los niveles de confianza. Pero fue interesante porque en ese momento en ese hotel se alojaba Tom Cruise. Y es probable que esté poniendo una gran analogía, ¿verdad?, en términos de que había gente alrededor del hotel, en el hotel, quedándose en el hotel o teniendo conferencias en el hotel. Y luego, en el último piso, Tom Cruise tenía unas 6 o 7 habitaciones que se chocaban entre sí. Así que tenía su gimnasio y, obviamente, su lugar donde se alojaba, mientras filmaba Misión Imposible. Y creo que es una gran analogía, ¿verdad?, en términos de confianza cero y el hecho es que la gente estaba en ese hotel, pero había confianza cero aplicada a esas personas, ¿verdad? No se les permitía subir a esos pisos. Había medidas de seguridad muy estrictas para restringir completamente el acceso a esas zonas. Así que sí, esa fue la primera vez que nos conocimos. Y te he estado siguiendo desde entonces. Durante los últimos 12 años, como Organización, asuma y adopte la confianza cero.

Emily Wearmouth [00:06:39] Neil, ¿puedo preguntarte y ser honesta, cuál fue tu reacción inicial al concepto de confianza cero? ¿Cantó inmediatamente como algo asombroso y viable y con todas las respuestas? ¿O había algún escepticismo al principio? ¿Cómo fue al principio?

Neil Thacker [00:06:54] Yo era un fan de los principios. Era absolutamente fan de los principios. Habiendo experimentado esto durante muchos años. No se trata solo de confiar en una dirección IP, por ejemplo, para asegurar el acceso a los servicios. Hay muchas condiciones diferentes que deben cumplirse. Siempre he sido un gran fan del tipo de las cinco W. Cuando comienzas a construir algo, tienes que entender mejor el quién, qué, dónde, cuándo, dónde, cómo y aplicar esos principios. Este es el método de Kipling que se ha utilizado durante muchos, muchos años también fuera de la seguridad, por supuesto. Así que siempre he sido un gran partidario de utilizar esas cosas, pero también de cómo comprender mejor la Política que estamos aplicando. Siempre desafiaba a mi equipo de entonces, un equipo de operaciones de seguridad, en el sentido de que cada vez que pusieran una Política o una condición entendieran lo que realmente estaba haciendo bien, qué beneficio estaba aportando a la Organización. Y cuando hablamos de cosas como una amenaza interna o una amenaza externa, tenemos que tener en cuenta eso. Y en estos casos, tiene que haber una forma de confianza cero. Era un gran admirador de los principios, pero, por supuesto, también de cómo podíamos implementar elementos de personas, procesos y tecnología.

Emily Wearmouth [00:08:00] Y John, ahora que lo has visto en la naturaleza durante mucho tiempo y es como si tu bebé se hubiera ido a la escuela, ¿qué se siente al ver, esencialmente, que estamos viendo que los proveedores interpretan la confianza cero de muchas maneras diferentes para que el término se adapte a sus propósitos? No necesariamente han construido su ideología que han tomado su marca y la han pegado, muchas cosas que ya están haciendo tal vez, o han manipulado los significados para que les convengan. ¿Cómo se siente?

John Kindervag [00:08:29] Bueno, ya sabes, a veces puede ser un poco frustrante, pero veo a esas personas como multiplicadores de fuerza para el concepto, porque hay muchas otras cosas por ahí a las que la gente terminará, viniendo, y es posible que escuchen sobre ello de algo, y tal vez eso suene bien y tal vez no. Con el tiempo se darán cuenta, oh, esa es solo una pieza del rompecabezas, ¿verdad? Pero hay muchas otras cosas que pueden mirar. Hay orientación del NIST, hay orientación de CISA. Fui nombrado para servir en un subcomité presidencial llamado NSTAC, el Subcomité del Consejo Asesor de Telecomunicaciones de Seguridad Nacional del Presidente sobre Zero Trust y Acceso a la identidad de Trusts. ¿Qué, no suena eso como un comité, un gobierno? Pero publicamos un, un Informe al Presidente Biden en febrero de 2022. Y ese fue un Informe colaborativo que incluyó, ya sabe, a personas del sector privado y público. Y eso es único porque todo lo demás es una especie de perspectiva. Y eso fue colaborativo. Yo diría que Informe es algo que todo el mundo debería leer porque es una autoridad sobre lo que es la confianza cero. Derecha. Por lo tanto, también es la base del grupo de trabajo Cloud Security Alliance Zero Trust del que formo parte. Y entonces, si usamos eso como base, entonces todos los cuerpos pueden comenzar a moverse hacia su construcción. Pasamos demasiados años hablando de lo que es y no lo suficiente tiempo haciéndolo. Así que espero que la próxima fase de la confianza cero sea simplemente hacerlo bien. Toma ese lema de Nike y hazlo.

Emily Wearmouth [00:10:12] Una de las cosas por las que he escuchado a los proveedores usar el término confianza cero es que se dice que la confianza cero es solo la última forma de hablar y vender lo que es esencialmente la gestión de identidades y accesos. Les voy a preguntar a los dos. Empezaré por ti, John. ¿Es eso justo? ¿Cree que se está utilizando de esa manera y, de ser así, por qué es problemático?

John Kindervag [00:10:32] Bueno, se está usando de esa manera, pero está mal. Derecha. La identidad es una señal importante que podemos consumir. Así que la identidad se consume en Política en confianza cero. Pero no es igual al derecho de confianza cero. Así que, por supuesto, los proveedores de identidad se lanzaron inteligentemente sobre eso. Pero ahora estamos viendo muchos compromisos de los sistemas de identidad. No solo algunos de los grandes proveedores de identidad se ven comprometidos, sino que también tenemos una fatiga de MFA en la que sigues golpeando sí, sí, sí, porque entras en un bucle de MFA y ya no te importa. Vemos muchas maneras de sortear la identidad. La identidad siempre es fungible, ¿verdad? Siempre, siempre, siempre fungible en los sistemas digitales. También es fungible en los sistemas humanos. Pero ciertamente en los sistemas digitales es altamente fungible, lo que significa que es fácil de sortear o manipular. Y, ya sabes, si te fijas, siempre refuto el concepto de que la identidad es confianza cero con dos palabras. Snowden y Manning, los llamo yo, son las dos personas más famosas en ciberseguridad. Yo los llamo, como la Beyoncé y la Rihanna de la cibernética. Derecha. Porque son personas de una sola palabra. Y eran usuarios de confianza en sistemas de confianza. Tenían el nivel de parche correcto. Tenían los controles adecuados Endpoint. Tenían un MFA muy potente, mucho más potente que el que usamos en el sector privado. Pero son muy difíciles de usar y muy engorrosos y crean mucha fricción. Pero nadie miró sus paquetes después de la autenticación y preguntó, ¿qué están haciendo en la red y en lo que coloquialmente se llama la red del lado alto del gobierno federal? Una vez que se autentica en esa red, obtiene acceso a todo lo que hay en esa red. Así que estaba hablando con un abogado involucrado en el Caso Manning, y me dijo que cuando eso cruzó mi escritorio por primera vez, le pregunté, ¿cómo podría un soldado de primera clase en una base de operaciones avanzada en Irak tener acceso a cables clasificados del Departamento de Estado en Washington, DC? Y él dijo, finalmente entendí la confianza cero después de leer todas las pruebas que se me presentaron. Así que, sí, la identidad se consume en Política. No es que no sea importante, pero tampoco es lo más importante. Se trata de construir un sistema, no de implementar una tecnología.

Emily Wearmouth [00:13:02] Entonces, Neil, ¿cuáles podrían ser algunos de los otros factores? Y solo para retroceder un poco en lo que John estaba diciendo allí, siempre he pensado en la confianza cero o a menudo se usa como abreviatura de verificar y luego confiar en ellos verificar. Pero parece que estamos hablando de verificar y luego verificar otra cosa. Y luego, un poco más tarde, verifique de nuevo.

John Kindervag [00:13:19] Si vas a usar esa cosa de confianza pero verificar, es verificar y nunca confiar si necesitas otra cosa allí. Derecha. Sí. Pero confía, pero verifica. Si nos fijamos en la historia de eso, Ronald Reagan nunca lo dijo. Estaba usando un proverbio ruso y lo dijo en ruso. Sabes, mi Rusia, nunca he sido capaz de decir esa frase, pero fue algo así como de la noche a la mañana, no probada. Yo y mis amigos rusos señalan, ya sabes, el punto de eso es que solo rima, ¿verdad?, en ruso. Y luego dijo, y por supuesto, eso significa confiar, pero verificar. Y era una broma y todo el mundo se reía. Así que fue una broma literal que hizo Ronald Reagan, y nos lo tomamos en serio. Así que hablaba con la gente. ¿Qué? Segura estrategia de ciberseguridad y confiará pero verificará. Bueno, ¿por qué dices eso? Porque Ronald Reagan lo dijo. Sí. Ese gran experto en ciberseguridad Ronald Reagan dice que sí. Era una época anterior a que se creara el primer Malware, creo, ya sabe, así que era una locura que la gente se saliera por la tangente porque lo dijera otra persona. Es la locura de las multitudes.

Emily Wearmouth [00:14:26] Sí, absolutamente. Entonces, ¿qué es Neal, cuáles son algunas de las señales que estás viendo como CISO que te ayudan a tomar esas decisiones sobre el acceso?

Neil Thacker [00:14:33] Quiero decir, estoy de acuerdo, la identidad es una parte de ese control crítico. Pero luego tiene que asegurarse de tener, por ejemplo, cobertura Dispositivo porque Dispositivo es un elemento más de eso. Es alrededor de qué red o y si estamos hablando de servicios en la nube, bueno, si estás usando una red, hay potencialmente, entonces estás usando Internet. Se trata de computación. Tiene que ver con aspectos de la actividad. Es la aplicación a la que estás accediendo. Hay elementos alrededor o así que por supuesto la propia actividad y luego el almacenamiento y y Datos. Así que hay muchos elementos o componentes diferentes de eso. Quiero decir que estos están de alguna manera definidos en múltiples marcos que tienen que ser. Cada uno de ellos tiene que ser un consumo y/o un nivel o una confianza de confianza. Derecha. En términos de construir esto. Y creo que es ahí donde la Organización tiene que empezar a fijarse realmente. Y pondré un ejemplo. Hice una charla y estuve hablando de los diferentes niveles de madurez, de la adopción de la confianza cero. Y fue alguien en la audiencia que levantó la mano y dijo, bueno, tengo confianza cero porque tengo una VPN y tengo control de acceso, tengo ACL. Y mi respuesta fue, bueno, sí, está bien, tienes quizás uno, 1 o 2 fundamentos aquí, pero tienes que considerar esos muchos otros componentes, ¿verdad? Y eso debería jugar un papel en esto. Estoy completamente de acuerdo con John. Y esto es absolutamente crítico que nos movamos más allá de sólo la identidad como que ese control para determinar la confianza para nuestra Organización.

John Kindervag [00:15:51] Bueno, no hay que determinar, confiar o no confiar. Tengo que sacarte de la palabra t. Una palabra de cuatro letras en zero trust, hombre. Es una palabra de cuatro letras. Sin embargo, aquí está la cosa. Eso falta, ¿verdad? Mencionaste el método Kipling. Quién qué, cuándo, dónde, por qué y cómo. Y, de hecho, mencionaste que omitiste por qué cuando decías eso, yo estaba como, ¿no hicimos por qué? ¿Por qué es la primera pregunta? ¿Por qué hacemos esto? Bueno, ¿por qué hacemos ciberseguridad? ¿Qué es un ciber y por qué debemos protegerlo? En primer lugar, hemos llamado erróneamente el negocio en el que estamos. Pero en segundo lugar, la única razón para hacer seguridad es proteger algo. ¿Derecha? Por lo tanto, la confianza cero tiene que ver con que el concepto fundamental no es la tecnología, sino la superficie de protección. ¿Qué estoy protegiendo? Eso es lo que comenzamos en el modelo de cinco pasos. Y eso está documentado en el Informe del NSTAC. Así que creé un viaje simple de cinco pasos que todo el mundo puede seguir. Defina la superficie de protección. ¿Qué estás protegiendo? Las cosas que está protegiendo se conocen como elementos dash, que significa activos o servicios de aplicaciones de datos. Se coloca un tipo de elemento DAAS en una sola superficie de protección y, a continuación, se crea la superficie de protección o el entorno de confianza cero en una superficie de protección a la vez. De esta manera, la confianza cero se convierte en tres cosas incrementales. Lo haces de uno en uno, de forma iterativa uno tras otro. Y luego no disruptivo. Lo máximo que puedes estropear es una superficie de protección a la vez. El mayor problema que veo es que la gente intenta hacerlo todo a la vez. Y eso es imposible. Es un desafío demasiado grande. Después de eso, asigne los flujos de transacción. ¿Cómo funciona el sistema en conjunto como sistema? Sabe, la NSA acaba de publicar la semana pasada una nueva guía sobre segmentación y la importancia de la segmentación dentro de la confianza cero. Y señalaron que el mapeo de flujos de datos es uno de los elementos clave junto con la microsegmentación, la macrosegmentación y las redes definidas por software. Por lo tanto, debe comprender cómo funciona el sistema. Y luego, en el tercer paso, puedes averiguar cuál es la tecnología adecuada. Nos han enseñado a empezar con la tecnología porque, bueno, así es como venden los vendedores, ¿verdad? Ellos venden tecnología y nosotros los necesitamos. Derecha. Porque proporcionan las cosas a las que empujamos a Política, pero por sí mismas no proporcionan seguridad. Tienes que entender por qué lo haces. Y el cuarto paso es crear la Política. Y el quinto paso es monitorear, mantenerlo. Asegúrate de no dejarlo y, constantemente, míralo y deja que se acumule y mejore cada vez más con el tiempo.

Neil Thacker [00:18:29] Y es un ciclo, ¿verdad? Es que lo repites. Y creo que ahí es donde definitivamente la tecnología puede ayudar en términos de identificación de Nuevo, superficies de ataque que luego tienes que proteger, ¿verdad? Proteges las necesidades de superficie para expandirte constantemente o, a medida que descubrimos de nuevo, más activos.

John Kindervag [00:18:45] Bueno, espero que no cueste que mi superficie de protección no se expanda constantemente. Espero que se mantenga relativamente, es decir, que aumente en términos de la cantidad de Datos que se almacenan en una determinada, digamos, base de datos, pero no quiero añadir más elementos a la superficie de protección. ¿Derecha? Quiero que esté tratando de desconectar, desacoplar o segmentar la superficie lejos del resto de la superficie de ataque. Así que ni siquiera tengo que preocuparme por eso, ¿verdad? Quiero decir, si nos fijamos en la guía de la NSA que salió, comienzan hablando de que mencionaron una violación de los minoristas, y luego dan una nota al pie de la violación de Target. Y, ya sabes, a todo el mundo le gusta decir que la violación de Target, que ocurrió en 2013, creo que es el comienzo de la seguridad cibernética en el mundo moderno. Divido el mundo en BT y AT. Estamos en el año 11 AT después del objetivo, ¿verdad? Porque Target fue la primera vez que el CEO fue despedido por algo que hizo, que fue permitir una brecha de Datos. Y si se produce una violación de datos en su Organización, usted tenía una política que lo permitía. No eres una víctima cualquiera. Usted es un cómplice involuntario de tener mala Política. Así que mencionan eso y hablan de lo del HVAC y el HVAC que no era el Problema. El problema fue que Target puso el sistema de control HVAC en la misma red que el entorno de datos de los titulares de tarjetas, lo que constituye una clara violación de la PCI, DSS. Quiero decir, soy un QSA en recuperación. Formé parte de la primera generación de QSA que fue y obtuvo esa certificación para PCI. ¿Así que nunca, nunca, nunca habría puesto a sabiendas un sistema como ése en el entorno del titular de la tarjeta Datos? Eso sería una clara violación.

Emily Wearmouth [00:20:32] Hablas de antes y después de Target. Creo que es una forma muy bonita de dividir el mundo. En este mundo después de Target. Estamos viendo una confianza cero, y es a través de cosas como la orden ejecutiva de Biden. Estamos viendo que la confianza cero, no solo ser, es un término o una ideología que está siendo adoptada por la comunidad tecnológica. Es una conversación que está teniendo lugar hasta el nivel de la junta directiva dentro de la Organización. Y me pregunto, ¿cuánto creen que es útil para ambos? Porque, ya sabes, las empresas están pensando en las cosas correctas y cuánto de ello está creando más desafíos a través de malentendidos, o tal vez una expectativa de que hay una tecnología que puede resolver esto de inmediato.

Neil Thacker [00:21:08] Soy miembro de un grupo, el Cyber Collective, y tenemos unos 300 miembros. Y les hice algunas preguntas. Así que en realidad se lo planteó a John. Y, de hecho, una de esas preguntas que surgieron fue sobre el análisis de la arquitectura de confianza neta cero. Y ahora estamos viendo más, más énfasis en esto en términos de confianza cero y buscando cómo construir una arquitectura para aplicar la confianza cero. Y una de las preguntas que surgieron fue en torno a cómo vemos esto y la transición. Cómo estamos viendo y añadiendo valor a nuestros negocios mediante la adopción de la ZTNA y, especialmente, en torno a cómo estamos yendo más allá de las redes. Así que los principios son los principios que se vuelven más o menos efectivos a medida que nos alejamos de las redes. Pero cuando digo redes, digo redes tradicionales no sabemos que las redes siguen existiendo en los servicios en la nube, etc. pero así es como estoy escuchando esta discusión, quizás incluso a nivel de la junta directiva, cómo las Organizaciones están quizás todas pasando por una transformación ya sea a través de la transformación de la red o de la seguridad. Y creo que sería bueno tal vez entenderlo un poco más en términos de eso. ¿Estamos en esta etapa de evolución en términos de esto?

John Kindervag [00:22:12] Bueno, la ciberseguridad es absolutamente un tema a nivel de la junta directiva, y he hablado con muchos miembros de la junta. He hablado con generales, almirantes, he hablado con gente de alto nivel en gobiernos de todo el mundo. Y lo entienden más fácilmente que los tecnólogos porque los tecnólogos están atrapados en su burbuja tecnológica. Entienden la estrategia. Hay un par de cosas que suceden. Una es que los consejos de administración tienen que saber de estas cosas, porque he visto muchas veces que otros ejecutivos intentan ocultar a los consejos y a los directores generales el problema de la ciberseguridad porque les haría quedar mal. Y luego hay una brecha de Datos y todos son despedidos. Francamente, Neil, yo no sería un CIISO hoy en día, porque tú eres el tipo que es arrojado debajo del autobús, y luego lo hacen retroceder hacia adelante y hacia atrás con el tiempo. Y luego, tal vez, termines en prisión. No sabemos quién va a terminar en la cárcel. Pero ciertamente ha habido algunas condenas por fraude y otras cosas que le han sucedido a la comunidad de CISO. Es un lugar peligroso para estar porque existes con el propósito de ser despedido por algo sobre lo que puedes o no haber tenido control porque no tenías presupuesto. Usted no informó al director general, como todos los CISO deberían informar al director general. De este modo, el CEO obtiene información sin adornos. Pero, también, otra cosa es como el NIST, el NIST no es una ciberseguridad, Organización de normas, ¿verdad? Por lo tanto, en el Reino Unido nunca debería hacer el NIST. No tiene ningún valor para usted porque no forma parte del sistema de agencias civiles federales de EE. UU. El NIST solo está ahí para proporcionar orientación a las agencias civiles del gobierno federal de EE. UU. Y, francamente, hay muchas cosas que no me importan. ¿Derecha? Derecha. Porque están diseñando para agencias típicamente pequeñas que los escuchan. A las grandes agencias no les importa. Al Departamento de Defensa no le importa. Y entonces, ya sabes, es por eso que enfocaría a los oyentes en lo que estamos haciendo en la Alianza de Seguridad en la Nube, porque lo estamos desacoplando. Y no estamos diciendo que haya estándares. No debería haber estándares en ciberseguridad. No necesitamos estándares porque los estándares proporcionan interoperabilidad. Y la interoperabilidad ahora proviene de las API. Así que los estándares, todo lo que hacen es inhibir, innovar. Y por eso diría que los estándares son ahora algo realmente malo. Este es el Problema con los organismos de normalización es que hay tanto compromiso que no son realmente valiosos para, para los usuarios finales.

Neil Thacker [00:24:43] Sí. Supongo que lo que quiero decir es que se trata de sacar lo mejor de algunas de esas cosas, como aprender ejemplos en torno a esto. Creo que con algo que estoy viendo es en torno a y es bastante, bastante interesantes aspectos de cuando nos fijamos en cosas como la arquitectura de confianza cero en torno a Política enforcement point. Derecha. Creo que para muchas Organizaciones hoy en día, están tratando de estandarizar los puntos de aplicación de la Política, utilizando los principios y asegurándose de que pueden ver valor en ello. Derecha. Pero, sí, estoy de acuerdo, hay que tomar lo mejor de lo que hay. Pero también en la mayoría de los casos, es lo que estás aprendiendo tú mismo. Es lo que hace su Organización lo que es único. Eso realmente marca la diferencia, ¿verdad? Esa es la recomendación para mí, esa es la recomendación.

John Kindervag [00:25:23] Bueno, voy a usar una palabra británica para ti, ya que ambos sois británicos. Cada entorno de confianza cero debe estar hecho a medida para proteger las superficies que protegen. Así que lamento que no puedas, no podemos volver a los años 90 y tener arquitecturas de referencia en las que todo lo que tenemos que hacer es cambiar las direcciones IP a nuestras direcciones IP y los paquetes simplemente fluirán. Esa es la forma en que solíamos hacer las cosas en los viejos tiempos. Y ese es un concepto muy del siglo XX y eso es lo que la gente quiere. Solo muéstrame qué hacer. Y nunca funcionó porque construimos estas redes para el negocio. Y el negocio dijo, caramba, me diste un montón de agujeros redondos, pero tengo clavijas cuadradas. Y dijimos, por suerte, el vendedor nos dio una navaja de bolsillo gratis para que puedas recortar las esquinas y hacer que se ajuste a lo que hemos construido, porque somos lo más importante. Y el negocio, ya sabes, tenía debido a eso, una opinión muy baja de ello. Y la seguridad cibernética es un inhibidor de los negocios y dije, oye, tengo una tarjeta de crédito, voy a ir a la nube. Voy a hacer TI en la sombra, todas esas cosas, lo que deberían haber hecho porque estábamos siendo tontos, ya sabes, estábamos tratando de forzarlos a entrar en nuestro mundo en lugar de alinearlos con su mundo. Y vi que cuando estaba haciendo algunas de las investigaciones primarias sobre Zero Trust, hice un proyecto de investigación en el que hice que los líderes de TI y los líderes empresariales clasificaran algunas de las cosas más importantes, y obtuve una lista completa de cosas de diferentes personas. Y las tres principales prioridades para los líderes empresariales fueron aumentar los ingresos, incrementar la rentabilidad y detener la exfiltración de datos. Detener la exfiltración de datos fue lo único tecnológico que entró en la lista. Esas eran las tres prioridades principales de los líderes de TI. Sus tasas de captura de antivirus eran como en el pasado, ¿cuántos phishing por ciento de phishing en mis pruebas de phishing detuve todo ese tipo de cosas? Y no les importaba aumentar los ingresos y la rentabilidad y detener la exfiltración de datos, que son las grandes cosas estratégicas de una empresa, ¿verdad? Si no está aumentando los ingresos y la rentabilidad y deteniendo las violaciones de Datos, entonces no está haciendo su trabajo. Y así nos metemos demasiado en las minucias y no entendemos la misión.

Emily Wearmouth [00:27:42] Veo que mi productor comienza a saludarme con la mano. Y tengo una pregunta que definitivamente quiero asegurarme de que te hagamos, John, si pudieras retroceder en el tiempo, ¿seguirías llamándolo confianza cero?

John Kindervag [00:27:52] Absolutamente, lo haría. Absolutamente la confianza como emoción humana. Y cuando la gente dice que la gente no es digna de confianza, yo digo, no, no lo soy. Lo que digo es que las personas no son paquetes. John no está en la red en este momento. Neil, Emily y yo no estamos en las redes. Nuestra identidad afirmada se afirma para generar paquetes de algún Dispositivo, y no estamos en la red. Así que dejen de antropomorfizar lo que estamos haciendo. Esto no es Tron, Lawnmower Man o Wreck-It Ralph. Este es el mundo real. Así que absolutamente lo haría. Y todos los que se oponen, quiero decir, digo, ni siquiera saben lo que significa la confianza. Defínelo para mí. Y no pueden porque es una emoción humana que durante siglos se usó solo en la filosofía, la religión, la interacción humana, nunca en los negocios. Y sé cómo llegó a la tecnología. Fue un accidente. Alguien está codificando algo en su garaje en medio de la noche, y simplemente lo llamaron un nivel de confianza. Pero no, deshazte de él. Las únicas personas para las que tiene valor son los actores maliciosos que lo van a explotar, porque no lo necesita para mover un paquete del punto A al punto B. ¿Fue esa una respuesta suficiente para usted allí?

Emily Wearmouth [00:28:59] Lo fue absolutamente. Me apasiona y estoy aprendiendo cómo responder a todas las preguntas. John. Gracias. Gracias a los dos.

John Kindervag [00:29:07] ¿Puedo hacerle una pregunta a Neil antes de irnos?

Emily Wearmouth [00:29:09] Absolutamente. Por favor, hazlo.

John Kindervag [00:29:11] ¿Pudiste ver a Tom navegar en el hotel? Nunca lo vi.

Neil Thacker [00:29:14] No. Nosotros nunca. No, al final nunca llegamos a verlo. No, los hubo. Creo que hubo algunos intentos por parte de la gente en la conferencia, pero nadie tuvo la oportunidad.

John Kindervag [00:29:23] Sé que traté de deambular y me encontré con gente grande y corpulenta que me dijo, ve por ahí.

Emily Wearmouth [00:29:30] Acceso denegado.

John Kindervag [00:29:31] Confianza cero, cariño.

Neil Thacker [00:29:34] Ahí lo tienes.

Emily Wearmouth [00:29:35] Gracias a ambos por acompañarme hoy. Quiero decir, este es un tema muy interesante. Ha existido por un tiempo, John, y creo que va a estar por aquí por un tiempo más. Has estado escuchando el podcast Security Visionaries. He sido tu anfitriona, Emily Weymouth, y si te gustó este episodio y quién no lo disfrutaría, compártelo y asegúrate de suscribirte al podcast Security Visionaries.

John Kindervag [00:29:56] Dale lo mismo. ¿Derecha?

Emily Wearmouth [00:29:58] Dale lo mismo. Sí, absolutamente. Dale me gusta y suscríbete. Y echa un vistazo al catálogo porque tenemos algunos temas realmente interesantes que también te pueden gustar. Así que gracias a los dos, John, Neil y nos vemos la próxima vez.

)