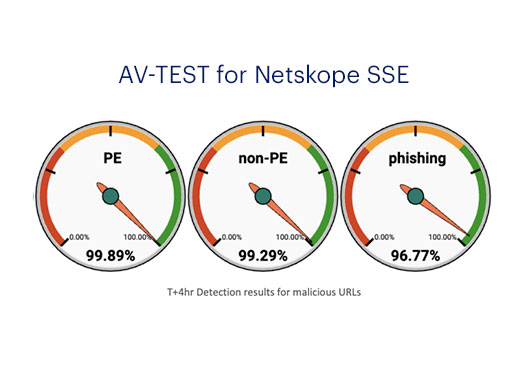

Netskope One Protección contra amenazas Usar es un enfoque multinivel que incluye defensas basadas en aprendizaje automático (ML) en línea para detectar ataques de phishing desconocidos, archivos ejecutables portátiles (PE) maliciosos desconocidos, ataques de contrabando de HTML, detección de firmas IPS basadas en AV y web, múltiples fuentes de inteligencia de amenazas, indicadores compartidos de compromiso de amenazas (IOCs) entre defensas de clientes Usar Cloud Threat Exchange, desofuscación y desempaquetado, heurísticas previas a la ejecución y análisis de ML de archivos de Office, Cloud Sandbox con análisis MITRE, protección de paciente cero para archivos de análisis de Sandbox y ML permitiendo solo descargas benignas, además de alertas retrospectivas de paciente cero sobre detecciones de Nuevo y detección de Credenciales comprometidas encontradas en la dark web. Estas capas permiten a la Plataforma detener amenazas en cada etapa de un ciberataque.

Atrás

Atrás

)

)