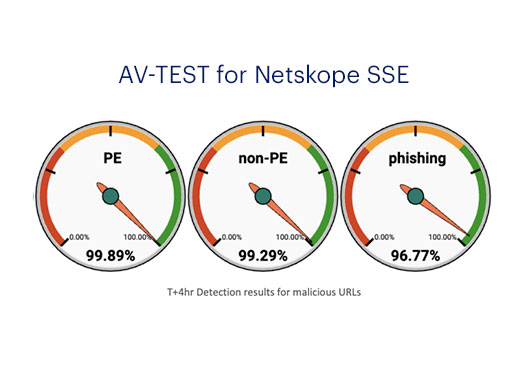

Netskope One Threat Protection verwendet einen mehrschichtigen Ansatz, der auf maschinellem Lernen (ML) basierende Abwehrmechanismen zur Erkennung unbekannter Phishing-Angriffe, unbekannter bösartiger portabler ausführbarer Dateien (PE-Dateien), HTML-Schmuggelangriffe, AV- und webbasierter IPS-Signaturerkennung, mehrere Threat-Intelligence-Feeds, gemeinsame Bedrohungsindikatoren (IOCs) zwischen Kundenabwehrsystemen mithilfe von Cloud Threat Exchange, Entschlüsselung und Entpacken, Vorausführungsheuristiken und ML-Analyse von Office-Dateien, Cloud-Sandboxing mit MITRE-Analyse, Patient-Zero-Schutz zum Sandboxing und zur ML-Analyse von Dateien, die nur unbedenkliche Downloads zulassen, sowie retrospektive Patient-Zero-Warnungen bei New Erkennungen und zur Erkennung kompromittierter Anmeldeinformationen, die im Darknet gefunden werden. Diese Ebenen ermöglichen es der Plattform, Bedrohungen in jeder Phase eines Cyberangriffs zu stoppen.

Zurück

Zurück

)

)