La résolution de vos défis de transformation SASE et Zero Trust commence avec Netskope chez RSA. Pour en savoir plus.

-

Pourquoi Netskope

- Pourquoi Netskope

Pourquoi Netskope

Changer la façon dont le réseau et la sécurité fonctionnent ensemble.

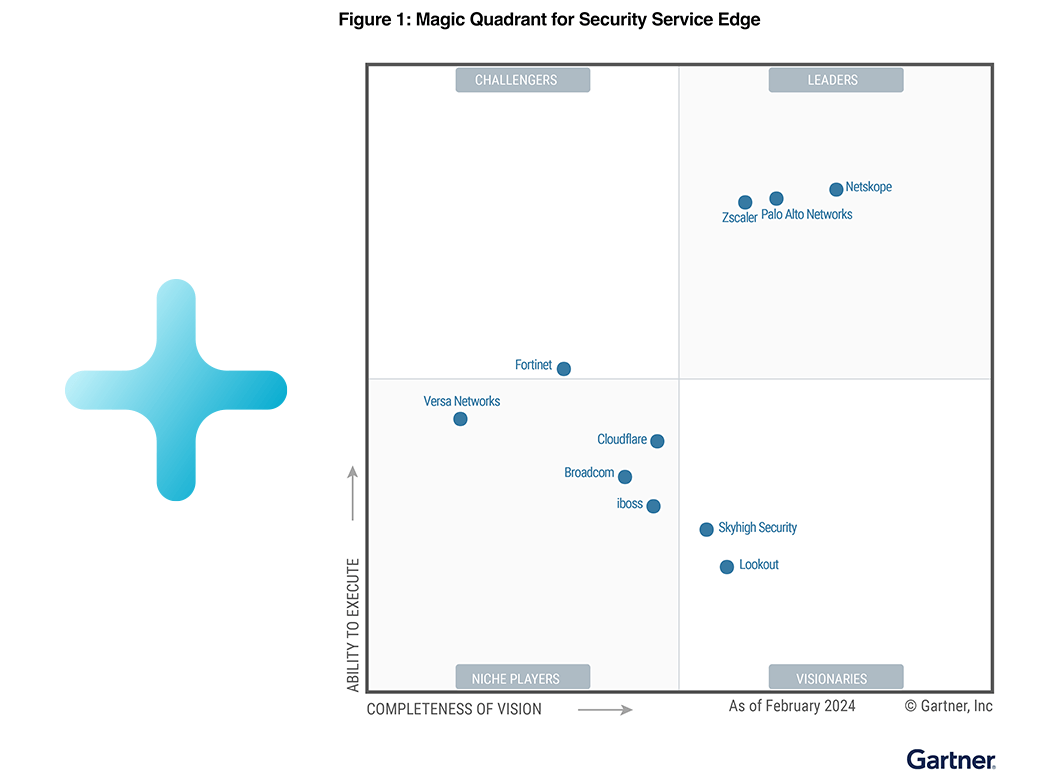

Recevoir le rapportLa Capacité d'Exécution la plus élevée, une fois de plus.

La Vision la plus complète, une fois de plus.Découvrez pourquoi le Magic Quadrant™ 2024 de Gartner® a désigné Netskope comme leader pour la sécurité en périphérie des services pour la troisième année consécutive.

- Pourquoi Netskope

Nos clients

Netskope sert plus de 3 000 clients dans le monde entier, dont plus de 25 entreprises du classement Fortune 100

Voir nos clientsNous parons nos clients à l'avenir, quel qu'il soit - Pourquoi Netskope

Nos partenaires

Nous collaborons avec des leaders de la sécurité pour vous aider à sécuriser votre transition vers le cloud.

En savoir plus sur les partenaires de NetskopeLa stratégie de commercialisation de Netskope privilégie ses partenaires, ce qui leur permet de maximiser leur croissance et leur rentabilité, tout en transformant la sécurité des entreprises.

-

Plateforme

- Plateforme

Plate-forme Netskope One

Netskope One est une plate-forme convergente de sécurité et de réseau en tant que service.

Obtenir le livre blancVotre réseau de demainPlanifiez votre chemin vers un réseau plus rapide, plus sûr et plus résilient, conçu pour les applications et les utilisateurs que vous prenez en charge.

- Plateforme

Caractéristiques de la plate-forme Netskope One

Netskope One permet une plus grande agilité de l’entreprise à la vitesse de l’éclair et une résilience fiable.

En savoir plus sur Netskope OnePrésentation de la plate-forme Netskope OneNetskope One est une plate-forme cloud native qui offre des services de sécurité et de mise en réseau convergents pour faciliter votre transformation SASE et Zero Trust.

- Plateforme

NewEdge

NewEdge est le nuage privé de sécurité le plus important et le plus performant au monde.

Découvrez NewEdgeAdopter une architecture SASE (Secure Access Service Edge)Netskope NewEdge est le nuage privé de sécurité le plus grand et le plus performant au monde. Il offre aux clients une couverture de service, des performances et une résilience inégalées.

- Plateforme

Partenaires technologiques et intégrations

Netskope s'associe aux sociétés les plus performantes en matière de technologies destinées aux entreprises.

En savoir plus sur Cloud ExchangeNetskope Cloud ExchangeLe Netskope Cloud Exchange (CE) fournit aux clients des outils d'intégration puissants pour optimiser les investissements dans l'ensemble de leur infrastructure de sécurité.

-

Produits

- Produits

Produits de périphérie du service de sécurité

Protégez-vous contre les menaces avancées et compatibles avec le cloud et protégez les données sur tous les vecteurs.

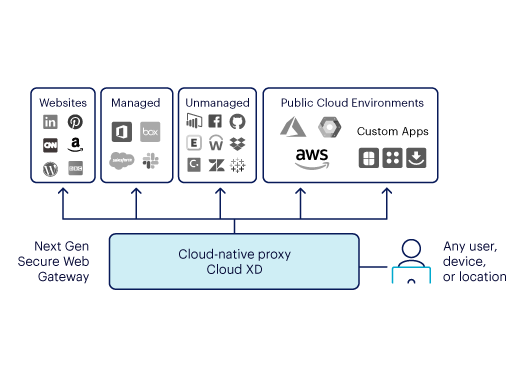

Présentation des produitsLa plateforme du futur est NetskopeIntelligent Security Service Edge (SSE), Cloud Access Security Broker (CASB), Cloud Firewall, Next Generation Secure Web Gateway (SWG), et Private Access for ZTNA intégrés nativement dans une solution unique pour aider chaque entreprise dans son cheminement vers l'architecture Secure Access Service Edge (SASE).

- Security Service Edge (SSE)

- Next Gen Secure Web Gateway (SWG)

- Cloud Access Security Broker (CASB)

- ZTNA Next

- SkopeAI

- Sécurité du Cloud public

- Advanced Analytics

- Pare-feu dans le cloud

- Prévention des pertes de données (DLP)

- Proactive Digital Experience Management

- Intelligence des dispositifs

- Isolation de navigateur à distance

- Gestion du niveau de sécurité SaaS

- Security Service Edge (SSE)

- Produits

Borderless SD-WAN

Fournissez en toute confiance un accès sécurisé et performant à chaque utilisateur, appareil, site et cloud distant.

En savoir plus Next Gen SASE BranchNext Gen SASE Branch est hybride - connectée, sécurisée et automatiséeNetskope Next Gen SASE Branch fait converger Context-Aware SASE Fabric, Zero-Trust Hybrid Security et SkopeAI-Powered Cloud Orchestrator dans une offre cloud unifiée, ouvrant la voie à une expérience de succursale entièrement modernisée pour l'entreprise sans frontières.

- Borderless SD-WAN

- Branche SASE nouvelle génération

- SD-WAN sécurisé

- Endpoint SD-WAN

- Micro Branch

- WAN sans fil

- Multi-cloud Networking

- Accès intelligent à l'IdO

- Borderless SD-WAN

- Produits

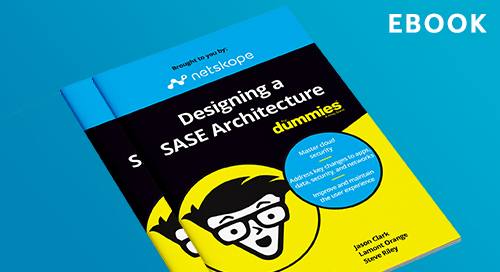

Secure Access Service Edge

Netskope One SASE fournit une solution SASE cloud-native, entièrement convergée et à fournisseur unique.

Obtenir l'EBookLa conception d'une architecture SASE pour les nulsObtenez votre exemplaire gratuit du seul guide consacré à la conception d'une architecture SASE dont vous aurez jamais besoin.

-

Solutions

- Solutions

Transformation du réseau

Gagnez en agilité et en efficacité grâce à la transformation numérique.

Go to Solutions OverviewDécouvrez NewEdgeOptez pour les meilleurs services de sécurité cloud du marché, avec un temps de latence minimum et une fiabilité élevée. - Solutions

Modernisation de la sécurité

Relevez les défis de sécurité d'aujourd'hui et de demain.

Découvrez comment nous sécurisons l'utilisation de l'IA générativePermettez en toute sécurité l'utilisation d'applications d'IA générative grâce au contrôle d'accès aux applications, à l'accompagnement des utilisateurs en temps réel et à une protection des données de premier ordre.- Protection avancée contre les menaces

- protection des données

- Travail hybride

- Risques internes

- Maintenir la conformité du cloud

- Remplacer les VPN

- Autorisez ChatGPT et l’IA générative en toute sécurité

- Applications cloud gérées sécurisées

- Sécuriser les applications cloud non gérées

- AWS, Azure et GCP

- Protection avancée contre les menaces

- Solutions

Cadres

Adoptez les cadres réglementaires qui façonnent la cybersécurité.

Go to Solutions OverviewEn savoir plus sur la confiance zéroSolutions Zero Trust pour les déploiements du SSE et du SASE - Solutions

Gouvernements et industries

Netskope aide les plus grandes agences et entreprises du monde à sécuriser leur passage à l'informatique dématérialisée.

En savoir plus sur Netskope GovCloudNetskope obtient l'autorisation FedRAMP High AuthorizationChoisissez Netskope GovCloud pour accélérer la transformation de votre agence.

- Services financiers et d'assurance

- Santé et sciences de la vie

- Haute technologie

- Établissements d'enseignement supérieur

- Enseignement primaire et secondaire

- Juridique

- Production industrielle

- Secteur public

- Commerce de détail et hébergement

- Sociétés de services

- Utilities

- Services financiers et d'assurance

-

Ressources

- Ressources

Ressources

Découvrez comment Netskope peut vous aider à sécuriser votre migration vers le Cloud.

Écouter le podcastPodcast Security VisionariesStimuler l’innovation auprès de vos employés à distance

Dans cet épisode, l’animateur Max Havey se penche sur le monde du travail à distance et de l’innovation. - Ressources

Blog

Découvrez comment Netskope permet la transformation de la sécurité et de la mise en réseau grâce à la périphérie des services de sécurité (SSE)

Lire le blogDerniers blogsDécouvrez comment Netskope peut faciliter la transition vers le Zero Trust et le SASE grâce aux fonctionnalités de sécurité en périphérie des services (SSE).

- Ressources

Événements et ateliers

Restez à l'affût des dernières tendances en matière de sécurité et créez des liens avec vos pairs.

Explorer les sessionsSASE Week 2023 : Votre voyage SASE commence maintenant !Retrouvez les sessions de la quatrième édition annuelle de SASE Week.

- Ressources

Définition de la sécurité

Tout ce que vous devez savoir dans notre encyclopédie de la cybersécurité.

En savoir plus sur Security Service EdgeQu'est-ce que le Security Service Edge ?Découvrez le côté sécurité de SASE, l'avenir du réseau et de la protection dans le cloud.

- Aperçu de la définition de la sécurité

- Qu'est-ce que SASE ?

- Qu'est-ce que le Security Service Edge ?

- Qu'est-ce qu'un CASB ?

- En quoi consiste la sécurité zero-trust ?

- Qu'est-ce qu'une passerelle Web sécurisée (SWG) de nouvelle génération ?

- Qu'est-ce que la prévention des pertes de données (DLP) ?

- Qu'est-ce que le SD-WAN ?

- Qu'est-ce que l'IA générative ?

- ¿Qué es Remote Browser Isolation?

- ¿Qué es SSPM?

- Qu'est-ce que FedRamp ?

- Aperçu de la définition de la sécurité

-

Entreprise

- Entreprise

Entreprise

Nous vous aidons à conserver une longueur d'avance sur les défis posés par le cloud, les données et les réseaux en matière de sécurité.

En savoir plusSoutenir le développement durable par la sécurité des donnéesNetskope est fière de participer à Vision 2045 : une initiative visant à sensibiliser au rôle de l'industrie privée dans le développement durable.

- Entreprise

Équipe de direction

Nos dirigeants sont déterminés à faciliter la réussite de nos clients.

Rencontrez notre équipePenseurs, concepteurs, rêveurs, innovateurs. Ensemble, nous fournissons le nec plus ultra des solutions de sécurité cloud afin d'aider nos clients à protéger leurs données et leurs collaborateurs. - Entreprise

Solutions pour les clients

Nous sommes là pour vous et avec vous à chaque étape, pour assurer votre succès avec Netskope.

En savoir plus sur les services professionnelsL’équipe de services professionnels talentueuse et expérimentée de Netskope propose une approche prescriptive pour une mise en œuvre réussie.- Services professionnels

- Suivi de nos clients

- Soutien technique

- Partenaires de prestation de services

- Communauté de clients

- Documentation produit

- Support Portal

- Trust Portal

- Services professionnels

- Entreprise

Formation et certification

Avec Netskope, devenez un expert de la sécurité du cloud.

En savoir plus sur les formations et les certificationsSécurisez votre parcours de transformation numérique et tirez le meilleur parti de vos applications cloud, Web et privées grâce à la formation Netskope.- Introduction technique à Netskope Security Cloud - online

- Opérations et administration de Netskope Security Cloud (NSCO&A)

- Mise en œuvre et intégration du cloud de sécurité Netskope (NSCI&I)

- Programme de certification Netskope Cloud Security

- Introduction technique à Netskope Security Cloud - online

- Pourquoi Netskope

Changer la façon dont le réseau et la sécurité fonctionnent ensemble.

- Nos clients

Netskope sert plus de 3 000 clients dans le monde entier, dont plus de 25 entreprises du classement Fortune 100

- Nos partenaires

Nous collaborons avec des leaders de la sécurité pour vous aider à sécuriser votre transition vers le cloud.

La Vision la plus complète, une fois de plus.

Découvrez pourquoi le Magic Quadrant™ 2024 de Gartner® a désigné Netskope comme leader pour la sécurité en périphérie des services pour la troisième année consécutive.

Recevoir le rapport

- Plate-forme Netskope One

Netskope One est une plate-forme convergente de sécurité et de réseau en tant que service.

- Caractéristiques de la plate-forme Netskope One

Netskope One permet une plus grande agilité de l’entreprise à la vitesse de l’éclair et une résilience fiable.

- NewEdge

NewEdge est le nuage privé de sécurité le plus important et le plus performant au monde.

- Partenaires technologiques et intégrations

Netskope s'associe aux sociétés les plus performantes en matière de technologies destinées aux entreprises.

Planifiez votre chemin vers un réseau plus rapide, plus sûr et plus résilient, conçu pour les applications et les utilisateurs que vous prenez en charge.

Obtenir le livre blanc

Netskope One est une plate-forme cloud native qui offre des services de sécurité et de mise en réseau convergents pour faciliter votre transformation SASE et Zero Trust.

En savoir plus sur Netskope One

Netskope NewEdge est le nuage privé de sécurité le plus grand et le plus performant au monde. Il offre aux clients une couverture de service, des performances et une résilience inégalées.

Découvrez NewEdge

Le Netskope Cloud Exchange (CE) fournit aux clients des outils d'intégration puissants pour optimiser les investissements dans l'ensemble de leur infrastructure de sécurité.

En savoir plus sur Cloud Exchange

- Produits de périphérie du service de sécurité

Protégez-vous contre les menaces avancées et compatibles avec le cloud et protégez les données sur tous les vecteurs.

- Borderless SD-WAN

Fournissez en toute confiance un accès sécurisé et performant à chaque utilisateur, appareil, site et cloud distant.

- Secure Access Service Edge

Netskope One SASE fournit une solution SASE cloud-native, entièrement convergée et à fournisseur unique.

- Security Service Edge (SSE)

- Next Gen Secure Web Gateway (SWG)

- Cloud Access Security Broker (CASB)

- ZTNA Next

- SkopeAI

- Sécurité du Cloud public

- Advanced Analytics

- Pare-feu dans le cloud

- Prévention des pertes de données (DLP)

- Proactive Digital Experience Management

- Intelligence des dispositifs

- Isolation de navigateur à distance

- Gestion du niveau de sécurité SaaS

Intelligent Security Service Edge (SSE), Cloud Access Security Broker (CASB), Cloud Firewall, Next Generation Secure Web Gateway (SWG), et Private Access for ZTNA intégrés nativement dans une solution unique pour aider chaque entreprise dans son cheminement vers l'architecture Secure Access Service Edge (SASE).

Présentation des produits

Netskope Next Gen SASE Branch fait converger Context-Aware SASE Fabric, Zero-Trust Hybrid Security et SkopeAI-Powered Cloud Orchestrator dans une offre cloud unifiée, ouvrant la voie à une expérience de succursale entièrement modernisée pour l'entreprise sans frontières.

En savoir plus Next Gen SASE Branch

Obtenez votre exemplaire gratuit du seul guide consacré à la conception d'une architecture SASE dont vous aurez jamais besoin.

Obtenir l'EBook

- Transformation du réseau

Gagnez en agilité et en efficacité grâce à la transformation numérique.

- Modernisation de la sécurité

Relevez les défis de sécurité d'aujourd'hui et de demain.

- Cadres

Adoptez les cadres réglementaires qui façonnent la cybersécurité.

- Gouvernements et industries

Netskope aide les plus grandes agences et entreprises du monde à sécuriser leur passage à l'informatique dématérialisée.

- Protection avancée contre les menaces

- protection des données

- Travail hybride

- Risques internes

- Maintenir la conformité du cloud

- Remplacer les VPN

- Autorisez ChatGPT et l’IA générative en toute sécurité

- Applications cloud gérées sécurisées

- Sécuriser les applications cloud non gérées

- AWS, Azure et GCP

Choisissez Netskope GovCloud pour accélérer la transformation de votre agence.

En savoir plus sur Netskope GovCloud

- Ressources

Découvrez comment Netskope peut vous aider à sécuriser votre migration vers le Cloud.

- Blog

Découvrez comment Netskope permet la transformation de la sécurité et de la mise en réseau grâce à la périphérie des services de sécurité (SSE)

- Événements et ateliers

Restez à l'affût des dernières tendances en matière de sécurité et créez des liens avec vos pairs.

- Définition de la sécurité

Tout ce que vous devez savoir dans notre encyclopédie de la cybersécurité.

- Aperçu de la définition de la sécurité

- Qu'est-ce que SASE ?

- Qu'est-ce que le Security Service Edge ?

- Qu'est-ce qu'un CASB ?

- En quoi consiste la sécurité zero-trust ?

- Qu'est-ce qu'une passerelle Web sécurisée (SWG) de nouvelle génération ?

- Qu'est-ce que la prévention des pertes de données (DLP) ?

- Qu'est-ce que le SD-WAN ?

- Qu'est-ce que l'IA générative ?

- ¿Qué es Remote Browser Isolation?

- ¿Qué es SSPM?

- Qu'est-ce que FedRamp ?

Stimuler l’innovation auprès de vos employés à distance

Dans cet épisode, l’animateur Max Havey se penche sur le monde du travail à distance et de l’innovation.

Découvrez comment Netskope peut faciliter la transition vers le Zero Trust et le SASE grâce aux fonctionnalités de sécurité en périphérie des services (SSE).

Lire le blog

Retrouvez les sessions de la quatrième édition annuelle de SASE Week.

Explorer les sessions

Découvrez le côté sécurité de SASE, l'avenir du réseau et de la protection dans le cloud.

En savoir plus sur Security Service Edge

- Entreprise

Nous vous aidons à conserver une longueur d'avance sur les défis posés par le cloud, les données et les réseaux en matière de sécurité.

- Équipe de direction

Nos dirigeants sont déterminés à faciliter la réussite de nos clients.

- Solutions pour les clients

Nous sommes là pour vous et avec vous à chaque étape, pour assurer votre succès avec Netskope.

- Formation et certification

Avec Netskope, devenez un expert de la sécurité du cloud.

Netskope est fière de participer à Vision 2045 : une initiative visant à sensibiliser au rôle de l'industrie privée dans le développement durable.

En savoir plus

)

)

Jouer la vidéo

Jouer la vidéo