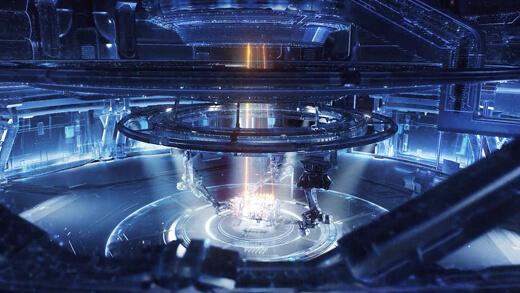

O Zero Trust Engine é o "cérebro" da plataforma Netskope One. Ao contrário das soluções de segurança legadas "adicionais" que criam latência e lacunas nas políticas, este mecanismo possui uma arquitetura de passagem única. Ele descriptografa, decodifica e inspeciona todo o tráfego em um fluxo unificado, aplicando controles granulares em aplicativos web, em nuvem e privados simultaneamente, sem múltiplas etapas redundantes de inspeção.

+2

)