Resumen

En julio de 2020, hubo un gran pico, de corta duración, de documentos Office maliciosos. El equipo que está detrás de Emotet había estado tranquilo unos tres meses antes y comenzó a aprovechar su red de bots para enviar correos electrónicos de phishing muy convincentes a sus víctimas, a menudo con un enlace para descargar una factura u otro documento de un servicio en la nube popular. Dichos documentos contenían código malicioso que instalaba puertas traseras, ransomware, troyanos bancarios y otros programas maliciosos en los ordenadores de las víctimas desprevenidas. Este artículo del blog echa una mirada retrospectiva a las tendencias de los documentos Office maliciosos en 2020, con un adelanto de lo que vendrá en 2021.

Este artículo de blog acompaña a la publicación del Informe sobre la nube y las amenazas de febrero de 2021, que analiza las tendencias más interesantes de 2020 en materia de seguridad corporativa en la nube y en la web. Además de destacar el aumento del uso de aplicaciones en la nube, el Informe sobre amenazas en la nube también destaca otras cuatro tendencias dignas de mención de 2020:

- El uso de aplicaciones en la nube sigue aumentando, con un incremento del 20% liderado por las aplicaciones de colaboración y de consumo.

- El malware entregado desde la nube sigue aumentando, representando ahora el 61% de todo el malware.

- El phishing en la nube sigue aumentando, con un 13% de las campañas de phishing alojadas en la nube y un 33% dirigidas a las credenciales de las aplicaciones en la nube.

- El uso de aplicaciones personales en la empresa sigue aumentando, con un 83% de usuarios que acceden a aplicaciones personales desde dispositivos gestionados.

La calma

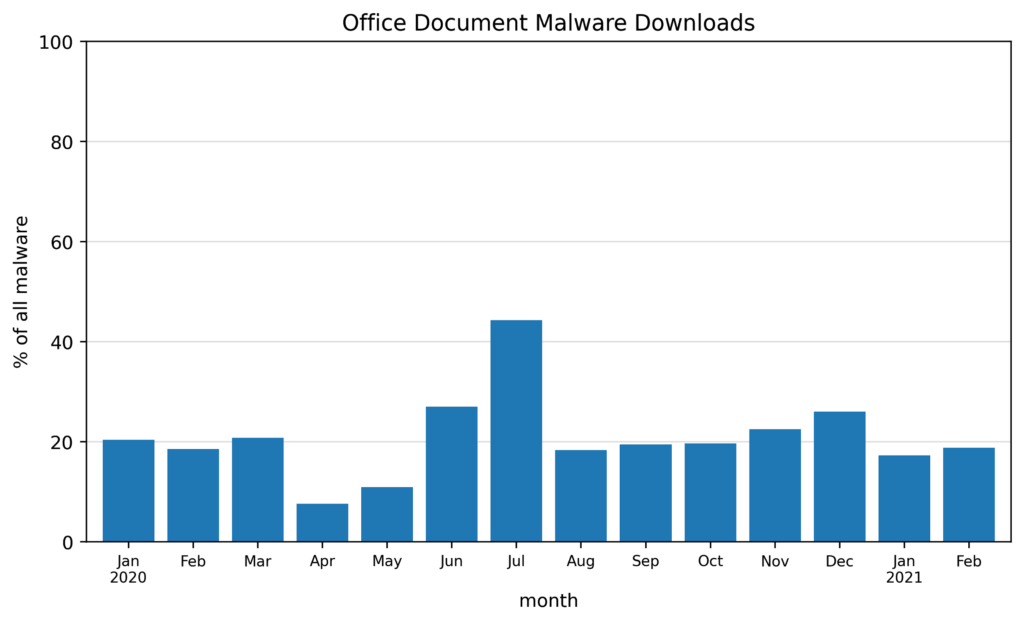

El informe sobre la nube y las amenazas de febrero de 2021 examina las tendencias de los documentos Office maliciosos con una granularidad trimestral. En este artículo de blog, echamos un vistazo más granular a un conjunto de datos más amplio. El siguiente gráfico muestra el porcentaje de descargas de malware detectadas por la plataforma de seguridad en la nube de Netskope que eran documentos Office. Durante los tres primeros meses del año, los documentos Office representaron casi el 20% de todas las descargas de malware. Esto cambió en abril y mayo, en los primeros días de la pandemia de COVID-19, cuando el equipo de Emotet y otros actores de amenazas estaban relativamente tranquilos. Durante ese tiempo, sólo el 10% de las descargas de malware eran documentos de Office.

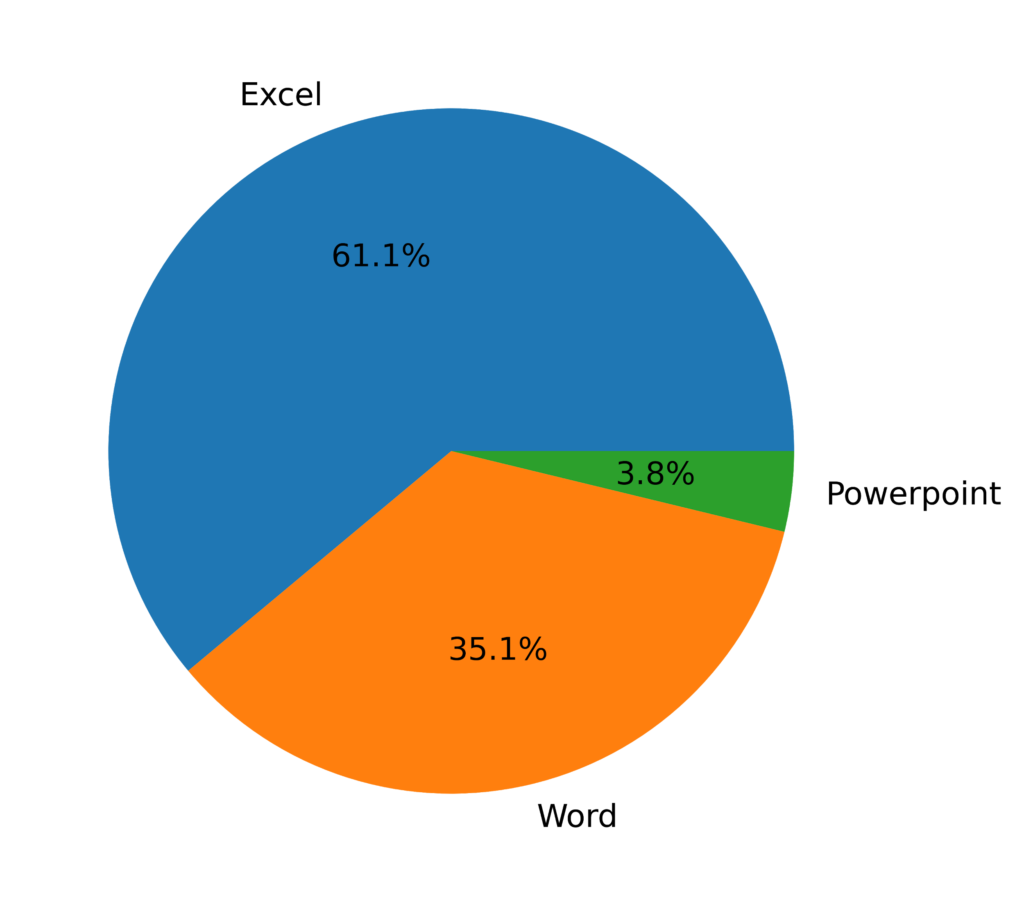

A lo largo del año, el formato de documento Office preferido por los ciberdelincuentes fue la hoja de cálculo Excel, que representó el 61,1% de todos los documentos Office maliciosos en 2020. Excel es más popular porque proporciona ricas capacidades de scripting de las que los actores de amenazas abusan con fines maliciosos. Los documentos Word fueron los segundos más populares, seguidos por una pequeña selección de documentos de Powerpoint.

La tormenta

Todo cambió durante el mes de julio. El equipo de Emotet comenzó a aprovechar su extensa red de bots para enviar correos electrónicos de phishing a sus víctimas, a menudo con un enlace para descargar una factura o un documento similar de un servicio popular en la nube. Los documentos contenían un código malicioso que instalaba puertas traseras, ransomware, troyanos bancarios y otros programas maliciosos en los ordenadores de las víctimas desprevenidas. El código malicioso solía adoptar la forma de un script XSL o un script VBA que construía y ejecutaba un segundo script. Ese segundo script descargaba la carga útil de la siguiente fase. Se trataba de una técnica de evasión diseñada para eludir la detección por parte de los detectores de malware tradicionales basados en firmas de ese momento.

En su punto álgido, en julio, los documentos Office maliciosos representaron el 44% de todas las descargas de malware. Tras el pico del verano, los documentos Office volvieron a los mismos niveles de principios de año antes de aumentar en diciembre. El pico de diciembre fue inducido principalmente por Dridex, la segunda familia de crimeware más popular, que también prefiere los documentos Office como mecanismo de entrega.

Las consecuencias

En enero de 2021, un esfuerzo multinacional que incluía a Europol, el FBI y la Agencia Nacional contra el Crimen del Reino Unido, así como agencias de Canadá, Francia, Alemania, Lituania, los Países Bajos y Ucrania, se unieron para acabar con la botnet Emotet. En enero se produjo un descenso con respecto al pico de diciembre, pero hasta febrero, los documentos Office maliciosos siguen representando casi el 20% de todas las descargas de malware. ¿Qué está pasando? Aunque la red de bots Emotet ha sido desmantelada, las técnicas utilizadas para crear documentos Office maliciosos evasivos siguen estando disponibles para otros grupos, como Dridex, que continúan utilizándolas para la distribución de malware.

Conclusión

En 2020 se produjeron un par de picos de documentos maliciosos de Office, uno en el mes de julio impulsado por Emotet y otro a finales de año por Dridex. A pesar del desmantelamiento de Emotet, los documentos Office maliciosos siguen siendo una herramienta popular utilizada por los ciberdelincuentes para distribuir malware a sus víctimas. Los documentos Office maliciosos representan actualmente el 20% de todas las descargas de malware, lo que esperamos que continúe en 2021.