La pandemia mundial provocó un cambio abrupto hacia el teletrabajo para los trabajadores de las empresas, lo que a su vez dio lugar a un aumento de los comportamientos de riesgo. Los atacantes inmediatamente trataron de sacar provecho de la pandemia, con correos electrónicos de phishing con temática COVID-19, estafas y troyanos. Al mismo tiempo, las técnicas utilizadas en ciberataques más sofisticados continuaron evolucionando. Observamos cambios en la popularidad de diferentes aplicaciones en la nube, con OneDrive disminuyendo su popularidad como vehículo de entrega de ficheros maliciosos mientras que otras aplicaciones como Sharepoint y Box aumentaron su popularidad. Los atacantes también cambiaron las técnicas de entrega inicial, y los documentos maliciosos en Microsoft Office aumentaron más de seis veces para igualar la popularidad de los ficheros en formato Portable Executable (PE). Este artículo de blog destaca ambas tendencias al explorar el cambio en las aplicaciones en la nube y los tipos de ficheros utilizados para la entrega de ficheros maliciosos en el último año, desde septiembre de 2019 hasta finales de septiembre de 2020.

Abuso de las aplicaciones en la nube

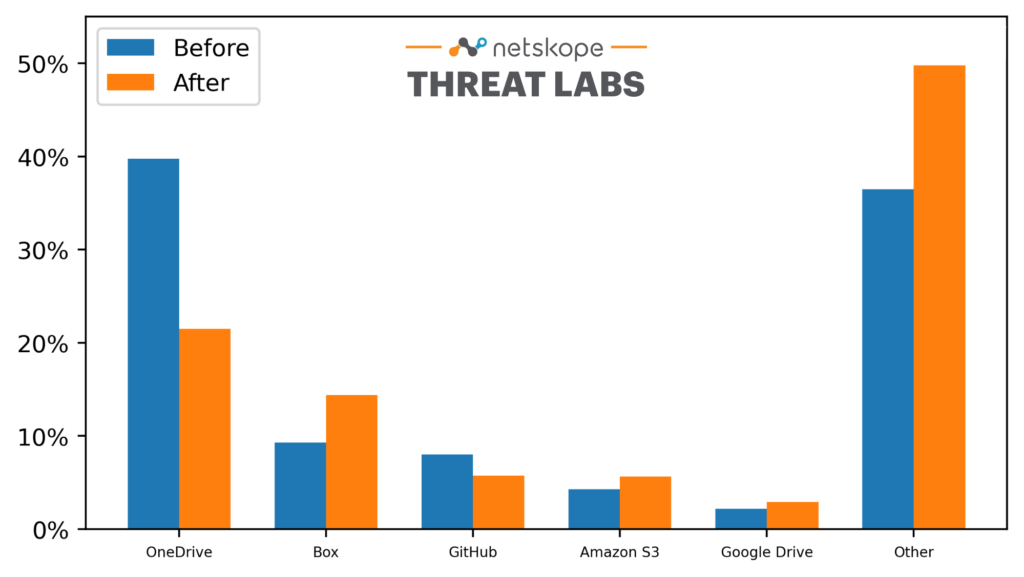

Los atacantes siguen abusando de las aplicaciones y servicios populares en la nube para entregar ficheros maliciosos a sus víctimas en las empresas, con más del 50% entregado en servicios cloud. En el siguiente gráfico de barras se compara la relativa popularidad de las cinco aplicaciones más utilizadas para distribuir ficheros maliciosos a los usuarios de las empresas antes y después de la declaración de pandemia de COVID-19. Medimos la popularidad como el número de veces que la plataforma Netskope Security Cloud bloqueó a un usuario para que no descargara un fichero malicioso desde la aplicación.

La relativa popularidad de las cinco principales aplicaciones en la nube para la distribución de ficheros maliciosos se mantuvo sin cambios antes y después de la pandemia. OneDrive experimentó la mayor disminución de popularidad mientras que Box experimentó el mayor aumento. Mientras tanto, el porcentaje total de ficheros maliciosos distribuidos por las cinco principales aplicaciones disminuyó durante la pandemia. "Other" representa unas 168 aplicaciones más, entre ellas DropBox, Gmail, Yahoo Mail y Outlook.

Tipos de ficheros

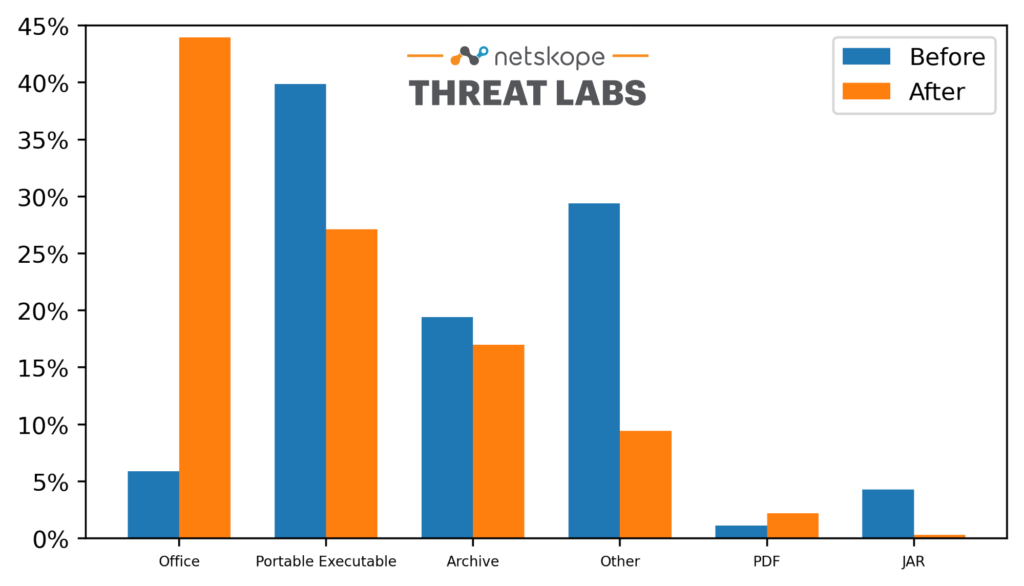

Más drástico que el cambio en las aplicaciones utilizadas para distribuir ficheros maliciosos fue el cambio en los tipos de ficheros. El siguiente gráfico de barras compara la relativa popularidad de los cinco tipos de ficheros más utilizados como troyanos y gestores de descargas (downloaders) contra usuarios de empresa antes y después de la declaración de pandemia de COVID-19. Medimos la popularidad como el número de veces que la plataforma Netskope Security Cloud bloqueó a un usuario para que no descargara ficheros maliciosos de ese tipo, los cuales validamos usando libmagic.

En los seis meses anteriores a la pandemia de COVID-19, los ficheros maliciosos de Microsoft Office representaban sólo el 5% de los troyanos y gestores de descargas detectados en la plataforma Netskope Security Cloud. Después de COVID, especialmente cuando Emotet se activó de nuevo, vimos que ese porcentaje aumentó a casi el 45% mientras que los ficheros en formato Portable Executable y otros tipos disminuyeron. "Otros" incluye otros formatos ejecutables, extensiones de navegadores y scripts. Los ficheros de Microsoft Excel—que suelen contener enlaces maliciosos, scripts VBA o scripts de PowerShell—representan aproximadamente 75% de los documentos maliciosos de Office que detectamos. Más del 90% de los documentos maliciosos de Office se distribuyen a través de aplicaciones en la nube, en comparación con el 50% de todos los demás tipos de ficheros maliciosos.

Análisis de datos

El análisis que se presenta en este artículo de blog se basa en datos anonimizados recogidos por la plataforma Netskope Security Cloud en relación con un subconjunto de clientes de Netskope con autorización previa.

Conclusión

En los últimos seis meses, los atacantes han cambiado tanto las aplicaciones como los tipos de fichero que usan para atacar a las víctimas. Lo más alarmante es el cambio hacia la utilización de documentos maliciosos de Microsoft Office entregados en la nube—principalmente ficheros de Excel de Microsoft—, lo que indica que los atacantes están teniendo éxito con estos métodos. Si bien este cambio se produjo durante la pandemia COVID-19, no creemos que esté relacionado con la pandemia en sí. En cambio, creemos que es sólo otra forma en que los atacantes están cambiando las técnicas para evadir la detección. Esperamos que el aumento del uso de documentos Office maliciosos continúe a corto y medio plazo. Para más información sobre las tendencias recientes en la adopción de la nube y las amenazas a la seguridad, por favor consulte nuestro Cloud and Threat Report de agosto de 2020.

Atrás

Atrás

Lea el blog

Lea el blog