Microsoft Word, Excel, PowerPoint y otros formatos de documentos Office son populares entre los atacantes, que abusan de ellos para infectar a sus víctimas con ransomware, infostealers, backdoors y otro malware.

- El atacante envía un enlace para descargar un documento de Office a la víctima por correo electrónico, redes sociales, SMS, aplicaciones de almacenamiento en la nube o aplicaciones de mensajería.

- El atacante utiliza la ingeniería social para convencer a la víctima de que descargue el archivo, lo abra con Microsoft Office y habilite el contenido.

- Si la víctima habilita el contenido, el código malicioso del documento de Office infecta su ordenador

En este artículo, analizamos la anatomía de un ataque reciente desde un documento Office desde la perspectiva de la víctima, destacamos los tipos más comunes de ataques a documentos Office que se ven hoy en día y sugerimos estrategias para reducir el riesgo de convertirse en la última víctima.

Anatomía de un ataque a documentos de Office

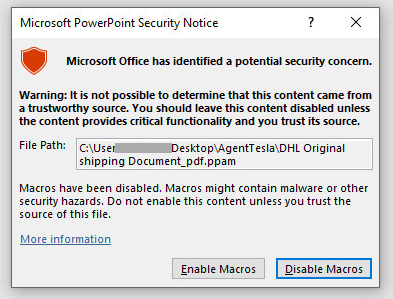

A principios de 2022, Netskope observó una serie de ataques a documentos Office que utilizaban archivos de PowerPoint maliciosos para distribuir los troyanos de acceso remoto AveMaria/Warzone y AgentTesla. Las víctimas recibían un correo electrónico con un mensaje genérico en el que se les pedía que revisaran un pedido. Los atacantes suelen utilizar facturas falsas, formularios de pedido, listas de inventario, notificaciones de envío y presupuestos de venta para incitar a las víctimas a descargar documentos Office maliciosos. Cuando la víctima descarga y abre el archivo adjunto utilizando Microsoft PowerPoint, se le presenta un cuadro de diálogo que le pregunta si desea activar las macros.

Este es un momento crucial para la víctima. Si hace clic en "Desactivar macros", no ocurrirá nada. Verán una página en blanco. ¿Quizás este vacío les inspire a intentarlo de nuevo y hacer clic en "Activar macros"? i hacen clic en "Activar macros", el código malicioso embebido en el documento se ejecutará automáticamente y su ordenador se infectará con un troyano de acceso remoto en cuestión de segundos, lo que significa que el atacante podrá acceder al ordenador de la víctima.

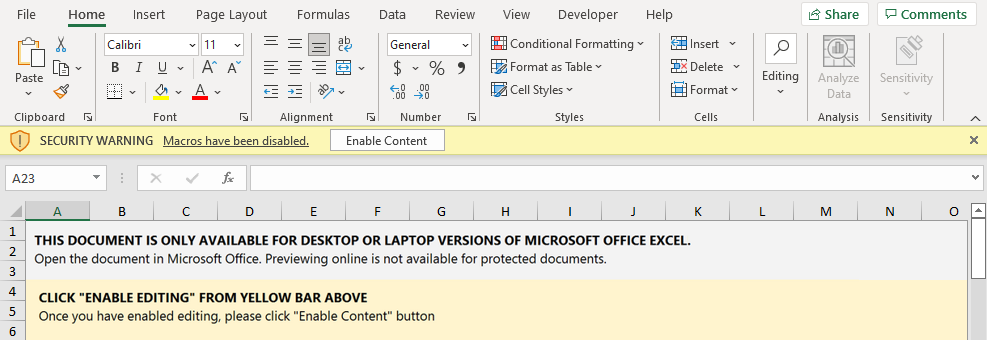

Otro ataque similar utiliza Excel en lugar de PowerPoint, pero con un flujo idéntico. A continuación, se muestra otro ejemplo de enero de un ataque a un documento Office con Emotet. El atacante utiliza el cuerpo del propio documento para hacer algo de ingeniería social, diciéndole al usuario que debe abrir el documento en su ordenador y debe hacer clic en "Habilitar contenido". Si no lo hacen, no podrán abrir el documento. Ambos son pasos necesarios para que el atacante infecte el ordenador de la víctima, y por eso insiste tanto.

En respuesta a la prevalencia de los atacantes que utilizan esta táctica para propagar el malware, Microsoft decidió bloquear las macros VBA por defecto para los archivos descargados de Internet.

Tipos de archivos maliciosos

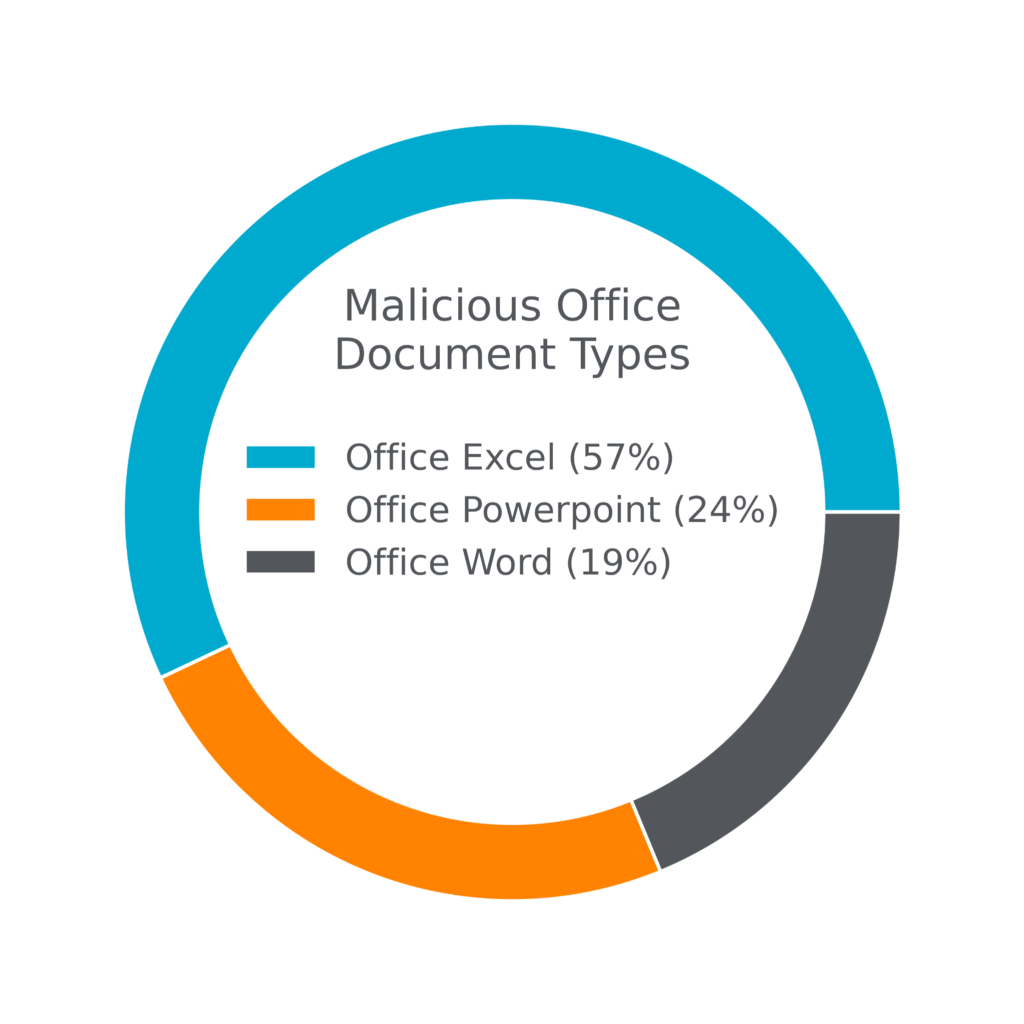

En los ejemplos anteriores, destacamos un ataque con un documento Office que utilizaba un archivo malicioso de PowerPoint para infectar a las víctimas con troyanos de acceso remoto. En general, casi una cuarta parte de todos los documentos Office maliciosos observados hasta ahora en 2022 eran archivos de PowerPoint. Los archivos de Excel son comparativamente más populares entre los atacantes, representando más de la mitad de todos los documentos Office maliciosos observados. Los ejemplos anteriores dan alguna pista de por qué: El formato de archivo Excel permite a los atacantes mostrar cierto contenido con fines de ingeniería social, para convencer a la víctima de que "habilite el contenido." Además, Excel admite características adicionales de las que suelen abusar los atacantes, como las macros de Excel 4.0.

Características de los documentos de Office maliciosos

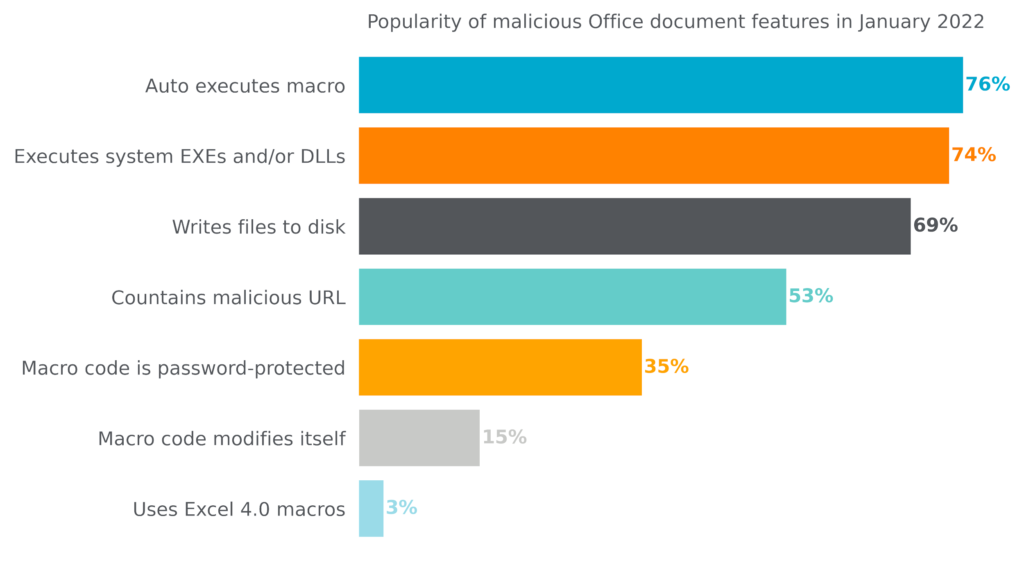

La mayoría de los ataques con documentos Office tienen como objetivo infectar el ordenador de la víctima con malware o engañarla para que visite un sitio web malicioso. A pesar de haber sido escritos por diferentes atacantes, la mayoría de los documentos Office maliciosos que se ven hoy en día comparten un conjunto de características comunes.

- Ejecuta automáticamente una macro: Las macros son pequeños programas destinados a automatizar tareas repetitivas en Microsoft Office y los atacantes suelen abusar de ellas para infectar los ordenadores de las víctimas. La ejecución automática de macros significa que la macro se ejecuta en cuanto el usuario hace clic en "Habilitar contenido" o "Habilitar macros."

- Ejecuta EXEs y/o DLLs del sistema: Para instalar el malware, las macros maliciosas suelen utilizar funciones integradas del sistema Windows. Esta técnica se conoce como "living-off-the-land."

- Escribe archivos en el disco: Los atacantes escriben los archivos de malware en el disco para que puedan persistir incluso si se reinicia el ordenador.

- Contiene URLs maliciosas: Algunos atacantes embeben URLs maliciosas directamente en los archivos, ya sea para atraer a la víctima a hacer clic en ellos o para descargar el malware automáticamente.

- El código de la macro está protegido por contraseña: Algunos atacantes protegen con contraseña la macro maliciosa para ocultarse de las herramientas de seguridad o de los investigadores que podrían intentar analizar el código y descubrir su función.

- El código de la macro se modifica a sí mismo: Algunos atacantes escriben macros que se modifican a sí mismas para ocultar su verdadero propósito a las herramientas de seguridad o a los investigadores que podrían intentar analizar el código.

- Utiliza macros de Excel 4.0: Las macros de Excel 4.0 son una antigua característica de Office que ganó popularidad entre los atacantes y que ahora están desactivadas por defecto. Sólo se utilizan en un pequeño porcentaje de los ataques a documentos de Office.

El siguiente gráfico desglosa la popularidad de estas funciones entre los miles de documentos Office maliciosos descubiertos y analizados por Netskope en enero de 2022.

Una oleada continua de documentos Office maliciosos

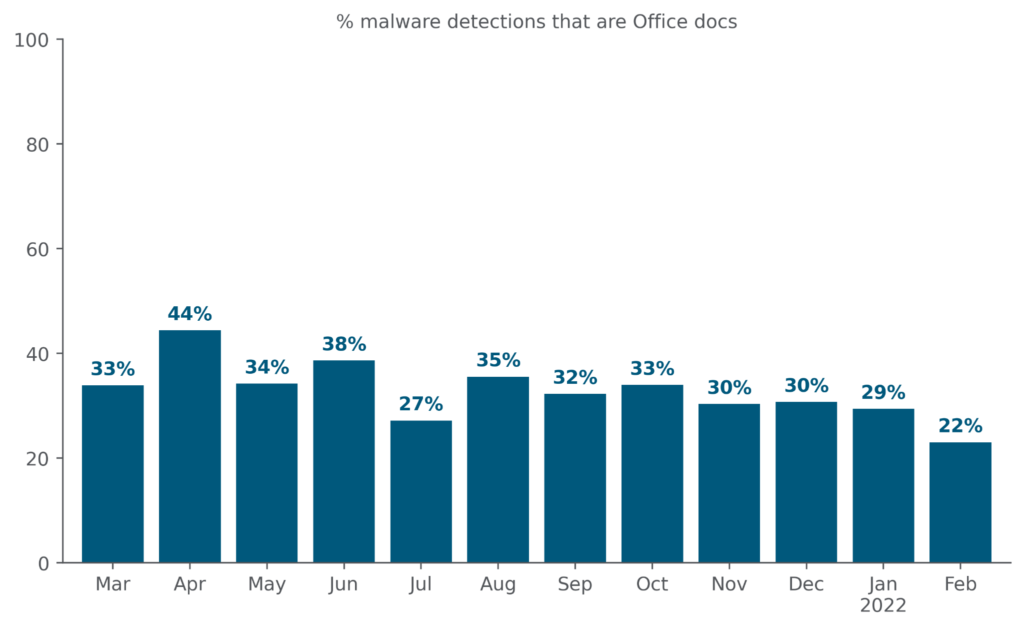

En la primavera de 2020, Emotet lanzó una campaña de spam a gran escala y muy eficaz para distribuir malware a través de documentos Office convertidos en instrumentos para hacer ataques cibernéticos. Antes de la campaña de Emotet, los documentos de Office representaban sólo el 20% de todas las descargas de malware. Durante la campaña, aumentaron hasta casi el 50% de todas las descargas de malware. Desde entonces, otros atacantes han intentado recrear el éxito de Emotet, lo que ha dado lugar a un flujo mayor que el anterior de documentos Office maliciosos dirigidos a usuarios desprevenidos. Después de que Microsoft anunciara que empezaría a bloquear por defecto las macros VBA de los archivos descargados de Internet, en febrero vimos un descenso de las descargas de documentos Office maliciosos a los niveles anteriores a Emotet. Esperamos seguir viendo este descenso en los próximos meses.

Documentos Office maliciosos al acecho en aplicaciones de almacenamiento en la nube

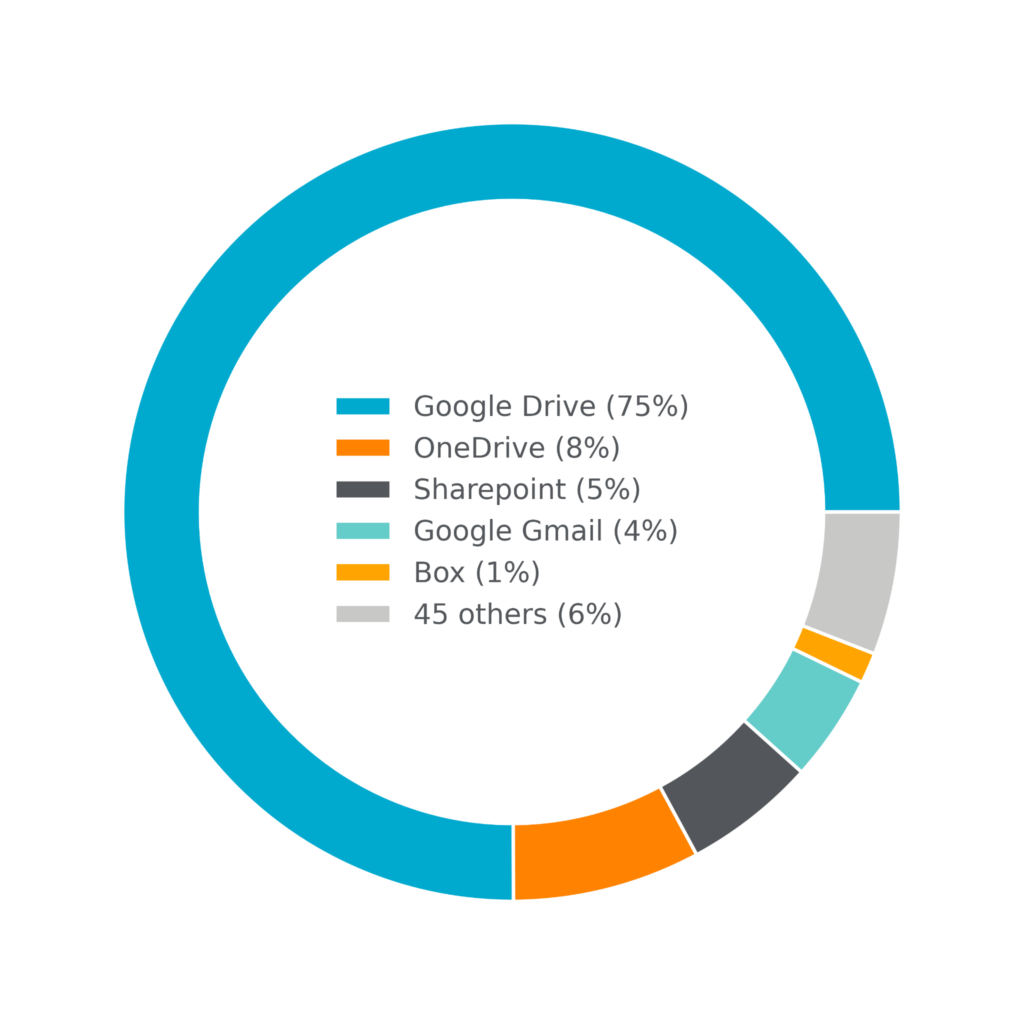

Una de las técnicas de ingeniería social que utilizan los atacantes para intentar atraer a las víctimas a la descarga de documentos Office maliciosos es abusar de las aplicaciones populares de almacenamiento en la nube para compartirlos. Por ejemplo, como alguien que utiliza regularmente Microsoft OneDrive y Microsoft Office, es mucho más probable que descargue y abra un documento compartido conmigo a través de OneDrive que un documento alojado en una extraña URL que nunca he visto antes. Emotet hizo un exitoso uso de Box para difundir documentos Office maliciosos en su campaña de malspam de 2020, y otros atacantes han emulado sus tácticas desde entonces. Hoy en día, el 95% de los documentos Office maliciosos se distribuyen a través de aplicaciones en la nube, y sólo el 5% se distribuye a través de sitios web tradicionales. Sólo en febrero de 2022, Netskope bloqueó las descargas de documentos Office maliciosos desde 50 aplicaciones diferentes, encabezadas por Google Drive y OneDrive.

Al mismo tiempo, los atacantes también abusan de las aplicaciones en la nube para otras etapas del ataque. En el ataque basado en PowerPoint descrito al principio de este artículo, la macro maliciosa desencadena descargas adicionales de malware en archivos alojados en MediaFire, Blogger, y GitHub.

Medidas defensivas

La mejor manera de evitar ser víctima de un ataque a un documento de Office es no descargar, abrir y habilitar nunca las macros de los documentos de Office que se comparten con usted. Entonces, ¿qué hacer cuando alguien comparte un documento con usted? La forma más segura de abrirlo es utilizar un visor basado en la web como Google Drive o Microsoft Office 365. En el segundo ejemplo que compartí, el atacante le dice explícitamente a la víctima que no lo haga, porque anula el ataque. Y si descargas un archivo, nunca habilite las macros. Si es administrador del sistema, también puede utilizar el Editor de Políticas de Grupo para restringir que todos los usuarios de su organización habiliten las macros.

Atrás

Atrás

Lea el blog

Lea el blog