Microsoft Word, Excel, PowerPoint e outros formatos de documentos Office são populares entre os hackers, que abusam deles para infectar suas vítimas com ransomware, infostealers, backdoors e outros malwares.

- O hacker envia um link para baixar um documento Office para a vítima via e-mail, redes sociais, SMS, aplicações de armazenamento em nuvem ou de mensagens.

- O hacker usa engenharia social para convencer a vítima a baixar o arquivo, abri-lo usando o Microsoft Office e habilitar o conteúdo.

- Se a vítima faz o download do conteúdo, o código malicioso no documento Office infecta seu computador.

Neste artigo, analisamos a anatomia de um ataque recente usando documentos Office sob a perspectiva da vítima, destacamos os tipos mais comuns de ataques com documentos Office vistos hoje, e sugerimos estratégias para reduzir o seu risco de se tornar a próxima vítima.

Anatomia de um ataque via documento Office

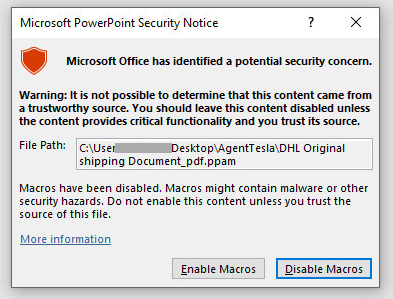

No início de 2022, a Netskope viu uma série de ataques de documentos feitos via Office usando arquivos PowerPoint maliciosos para entregar os Cavalos de Troia AveMaria/Warzone e AgentTesla de acesso remoto. As vítimas receberam um e-mail com uma mensagem genérica pedindo-lhes que revisassem uma solicitação. Faturas falsas, formulários de pedidos, listas de inventário, notificações de envio e cotações de vendas são comumente usadas por atacantes para fazer com que as vítimas baixem documentos maliciosos do Office. Quando a vítima faz o download e abre o anexo usando o Microsoft PowerPoint, eles recebem uma caixa de diálogo que lhes pergunta se querem habilitar macros.

Este é um momento crucial para as vítimas. Se clicarem em "Desabilitar Macros," nada acontecerá. Elas verão uma página em branco. Mas e se talvez este “nada” as inspire a tentar novamente e clicar em "Habilitar Macros" em seu lugar? Se eles clicarem em "Habilitar Macros," o código malicioso incorporado no documento será executado automaticamente e seu computador será infectado por um Cavalo de Troia de acesso remoto em segundos, o que significa que o hacker poderá agora acessar o computador da vítima.

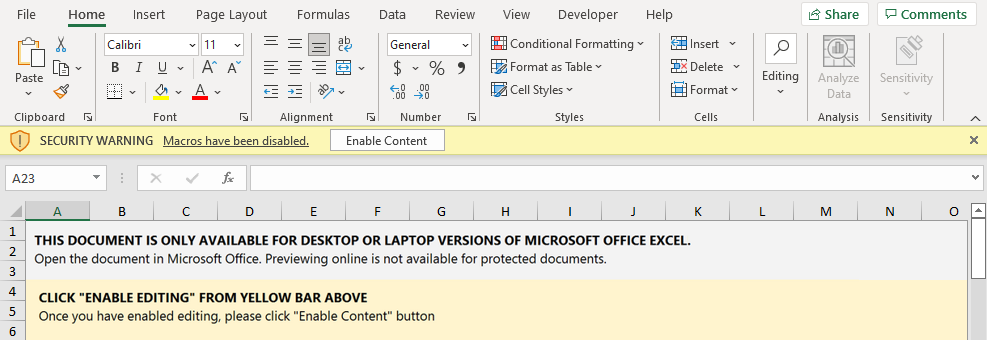

Outro ataque semelhante utiliza o Excel em vez do PowerPoint, mas com um fluxo idêntico. Abaixo está o exemplo de um ataque de Cavalo de Troia Emotet realizado em janeiro usando um documento Office. O hacker usa o próprio corpo do documento para fazer alguma engenharia social, dizendo ao usuário que ele deve abrir o documento em seu computador e deve clicar em "Habilitar Conteúdo". Se não o fizer, não será capaz de abri-lo. Ambos são passos necessários para que o hacker infecte o computador da vítima, e é por isso que ele é tão insistente.

Em resposta à prevalência de atacantes usando esta tática para espalhar malware, a Microsoft decidiu bloquear por padrão as macros VBA para arquivos baixados da Internet.

Tipos de arquivos maliciosos

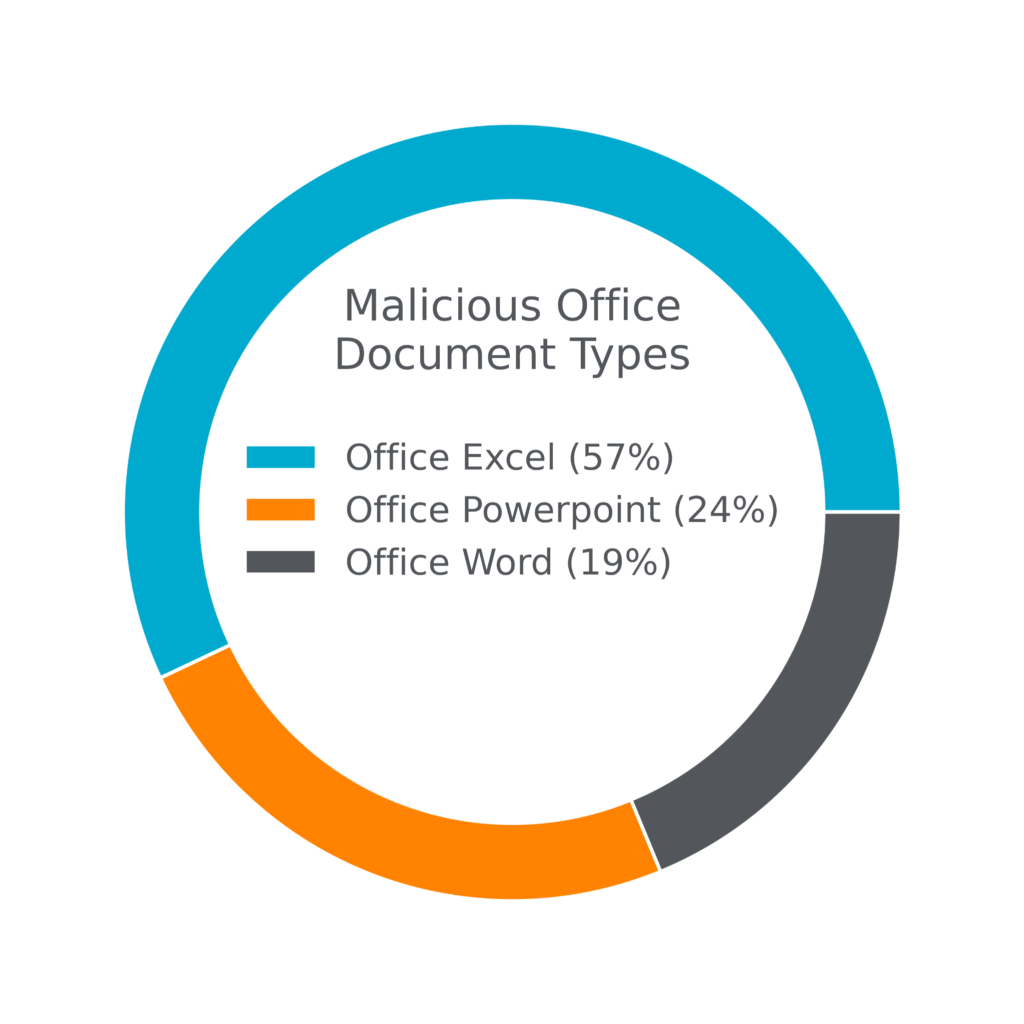

Nos exemplos anteriores, destacamos um ataque por documento Office que utilizou um arquivo PowerPoint malicioso para infectar as vítimas com Cavalos de Troia de acesso remoto. No geral, quase um quarto de todos os documentos maliciosos do Office observados até agora em 2022 eram arquivos em PowerPoint. Arquivos Excel são comparativamente mais populares entre os atacantes, representando mais da metade de todos os documentos Office maliciosos observados. Os exemplos anteriores fornecem alguma dica sobre o porquê: o formato de arquivo Excel permite que os atacantes exibam algum conteúdo para fins de engenharia social, para convencer a vítima a "Habilitar Conteúdo." Além disso, o Excel suporta recursos adicionais frequentemente usados por invasores, tais como o Macros do Excel 4.0.

Características dos documentos Office maliciosos

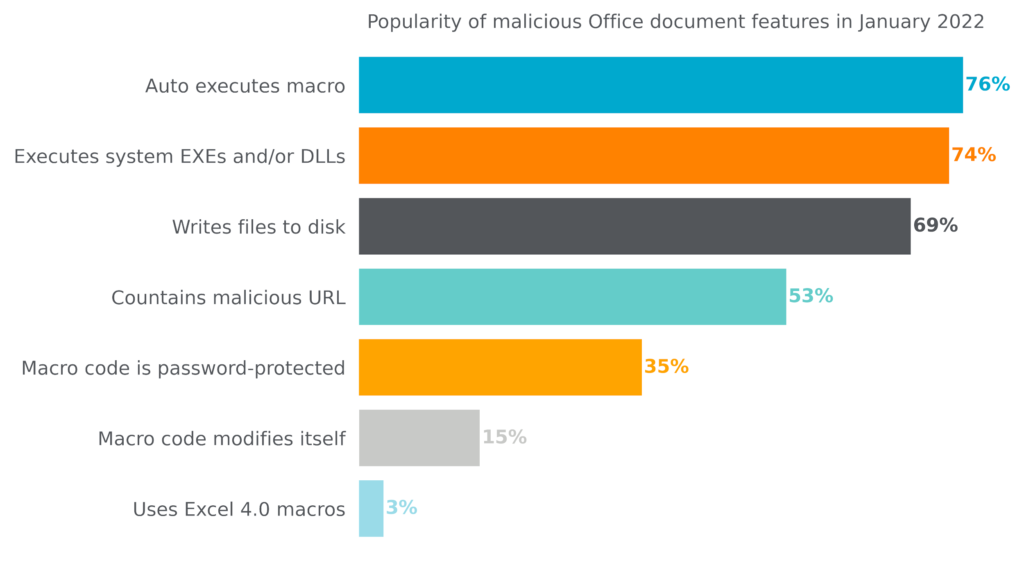

A maioria dos ataques que usam documentos do Office hoje tem como objetivo ou infectar o computador de uma vítima com malware ou fazer com que ela visite um site malicioso. Apesar de serem escritos por diferentes atacantes, a maioria dos documentos Office maliciosos vistos hoje compartilham um conjunto comum de características.

- Auto executa macros: As macros são pequenos programas destinados a automatizar tarefas repetitivas no Microsoft Office e são comumente usados por atacantes para infectar os computadores das vítimas. A execução automática de macros significa que ele roda assim que o usuário clica em "Habilitar conteúdo" ou "Habilitar macros".

- Executa EXEs e/ou DLLs do sistema: Para instalar o malware, as macros maliciosas frequentemente usam recursos embutidos do sistema Windows. Esta técnica é chamada de living-off-the-land.

- Grava arquivos em disco: Os atacantes escrevem arquivos de malware no disco para que eles possam persistir mesmo que você reinicie seu computador.

- Contém URLs maliciosas: Alguns atacantes incorporam URLs maliciosas diretamente nos arquivos, seja para atrair a vítima a clicar neles ou para baixar malware automaticamente.

- O código da macro está protegido por senha: Alguns atacantes protegem a macro maliciosa para se esconderem de ferramentas de segurança ou pesquisadores que possam tentar analisar o código e descobrir sua função.

- O código da macro se modifica: Alguns atacantes escrevem macros auto modificadoras para esconder seu verdadeiro propósito das ferramentas de segurança ou pesquisadores que possam tentar analisar o código.

- Utiliza macros Excel 4.0: As macros Excel 4.0 são um recurso antigo do Office que ganhou popularidade entre os atacantes e agora estão desativadas por padrão. Elas são utilizadas em apenas uma pequena porcentagem dos ataques a documentos Office.

O gráfico a seguir mostra a popularidade destas características entre os milhares de documentos Office maliciosos descobertos e analisados pela Netskope em janeiro de 2022.

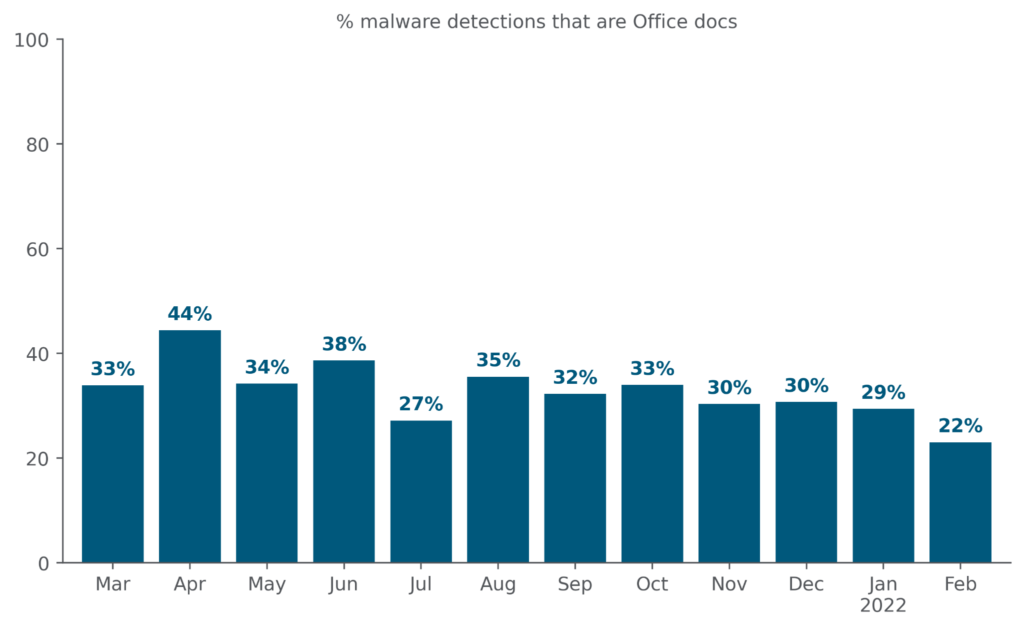

Uma onda contínua de documentos Office maliciosos

Na primavera de 2020, a Emotet lançou uma campanha de spam em larga escala e altamente eficaz para entregar malware através de documentos Office. Antes da campanha do Emotet, os documentos Office representavam apenas 20% de todos os downloads de malware. Durante a campanha, eles aumentaram para quase 50% de todos os downloads de malware. Desde então, outros atacantes tentaram recriar o sucesso do Emotet, resultando em um fluxo maior do que antes no fluxo de documentos Office maliciosos, visando usuários insuspeitos. Depois que a Microsoft anunciou que começaria a bloquear macros VBA para arquivos baixados da Internet por padrão, vimos uma diminuição nos downloads de documentos maliciosos em fevereiro para níveis pré-Emotet. Esperamos continuar a assistir a esta queda nos próximos meses.

Documentos Office maliciosos à espreita em aplicações de armazenamento em nuvem

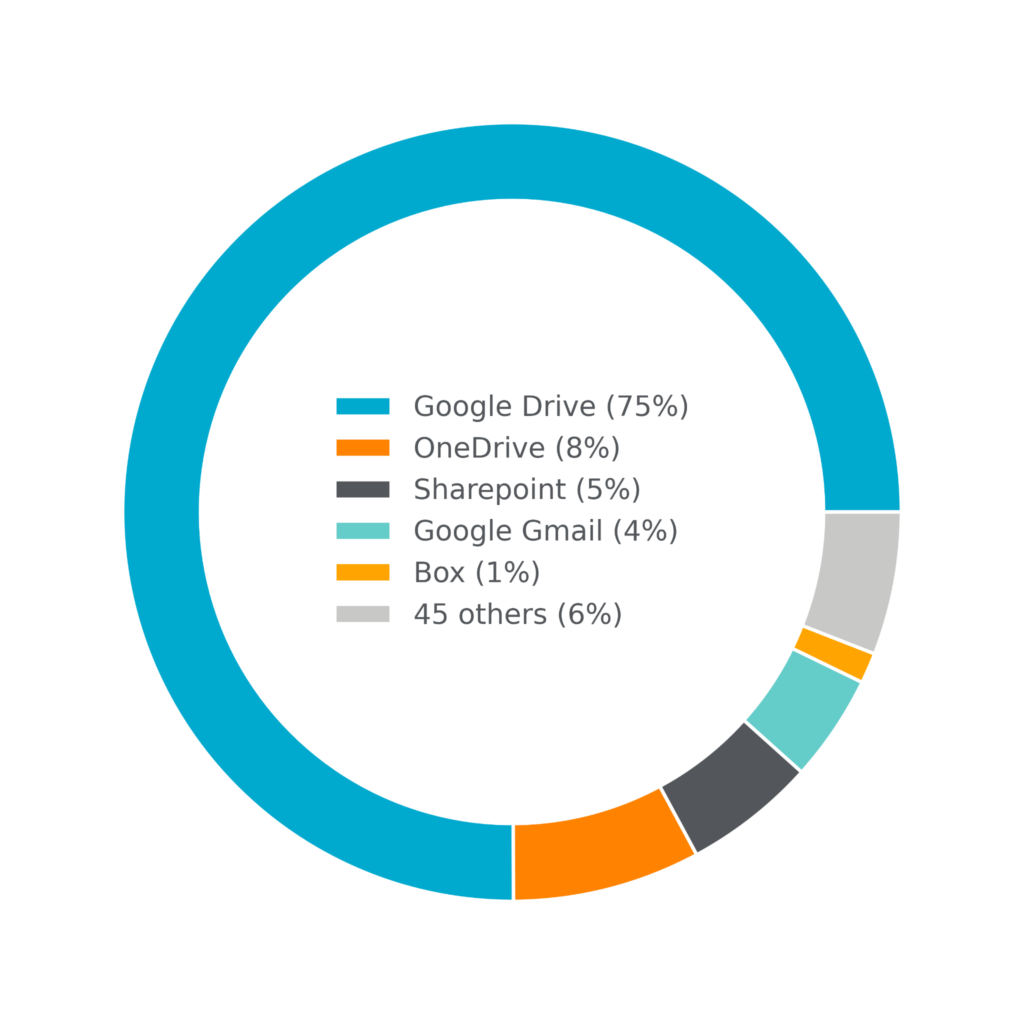

Uma pequena parcela dos atacantes da engenharia social que tentam atrair as vítimas para o download de documentos Office maliciosos abusa de aplicativos populares de armazenamento em nuvem para compartilhá-los. Por exemplo, como alguém que usa regularmente o Microsoft OneDrive e o Microsoft Office, é muito mais provável que eu baixe e abra um documento compartilhado comigo através do OneDrive do que um documento hospedado em alguma URL estranha que nunca vi antes. O famoso Emotet abusou do Box para espalhar documentos Office maliciosos em sua campanha de malspam de 2020, e outros atacantes têm emulado suas táticas desde então. Hoje, 95% dos documentos Office maliciosos são entregues via aplicativos em nuvem, com apenas 5% sendo entregues via websites tradicionais. Somente em fevereiro de 2022, a Netskope bloqueou o download de documentos maliciosos do Office a partir de 50 aplicativos diferentes, liderados pelo Google Drive e OneDrive.

Ao mesmo tempo, os atacantes também abusam das aplicações em nuvem para etapas adicionais do ataque. No ataque baseado no PowerPoint- descrito no início deste post, a macro maliciosa aciona downloads adicionais de malware para arquivos hospedados usando MediaFire, Blogger e GitHub.

Medidas de defesa

A melhor maneira de evitar ser vítima de um ataque com documentos Office é nunca baixar, abrir e permitir macros para documentos Office que são compartilhados com você. Então o que você faz quando alguém compartilha um documento com você? A maneira mais segura de abri-lo é usar um visualizador baseado na web como o Google Drive ou o Microsoft Office 365. No segundo exemplo que compartilhei, o atacante diz explicitamente à vítima para não fazer isso, porque anula o ataque. E se você fizer o download de um arquivo, nunca ative macros. Se você é um administrador de sistema, você também pode usar o Editor de Políticas de Grupo para restringir todos os usuários de sua organização de habilitar macros.

Voltar

Voltar

Leia o Blog

Leia o Blog