En Netskope Threat Labs hemos publicado una serie de artículos de blog que detallan las malas configuraciones de las aplicaciones en la nube que causan la exposición de datos. La mala configuración y la exposición de datos sensibles llevan años figurando en la lista de los 10 principales riesgos de seguridad de OWASP, y ahora son también la causa predominante de las violaciones de datos en la nube.

Nuestras publicaciones anteriores detallan el riesgo de exposición de aplicaciones populares, como Google Calendar, Google Groups, otros servicios de Google, Zendesk, Office 365, Google Photos, Google Hangouts, y Discord. Este artículo de blog desmitificará los tipos de exposición y los factores que la provocan. Proporcionaremos una lista de comprobación de las características específicas que hay que tener en cuenta a la hora de decidir si se utiliza una aplicación para almacenar, compartir o procesar datos confidenciales. Este enfoque puede ayudar a las organizaciones a evaluar primero una aplicación en la nube y luego desplegarla con las mejores prácticas y estrictos controles de seguridad, basándose en el principio clave: "Evaluar primero, desplegar después."Y en el caso de las aplicaciones que ya se utilizan para datos sensibles, este blog ofrece una lista de verificación de las cosas que hay que bloquear dentro de esas aplicaciones.

Grado de exposición de los datos

En primer lugar, examinaremos el grado en que una aplicación permite a un usuario compartir datos, ya sean públicos o internos dentro de una organización.

Exposición de datos públicos

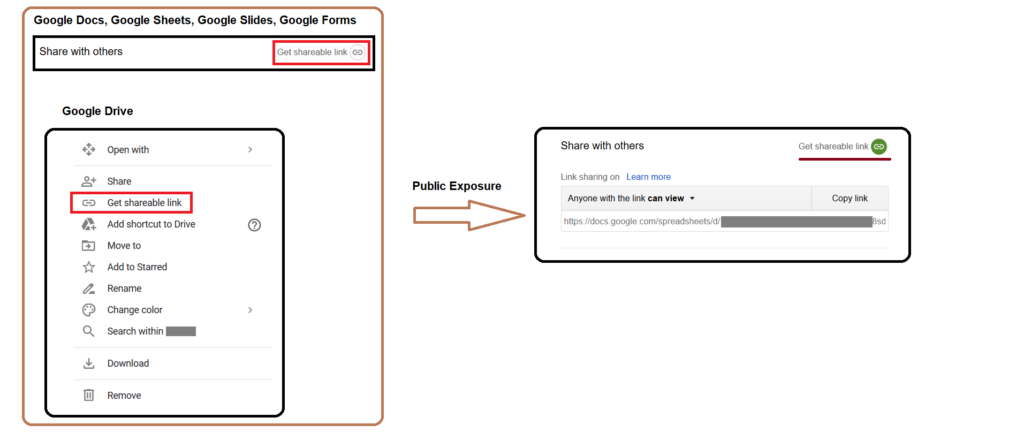

La exposición pública de datos se refiere a los datos expuestos a todo Internet. Un ejemplo clásico es el de compartir datos utilizando los servicios en la nube de Google. En esta captura de pantalla, el usuario genera un enlace compartible de acceso público.

Google también ofrece la opción "Publicar en la web" para indexar el contenido en los principales motores de búsqueda. Esto no sólo significa que los datos son accesibles públicamente, sino que también son fácilmente descubiertos por personas ajenas a la empresa y adversarios. La exposición de datos públicos es un problema en todas las aplicaciones que hemos cubierto, como por ejemplo, Google Calendar, Google Groups, Google link sharing, Zendesk, Office 365, Google Photos, Google Hangouts, y Discord.

Exposición de datos internos

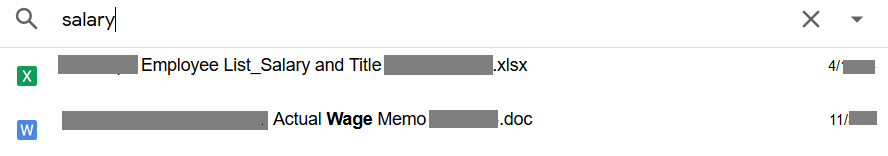

La exposición de datos internos se refiere a los datos compartidos dentro de la propia organización. Esta exposición está relacionada con la compartición accidental de información confidencial en toda la organización cuando se supone que está limitada a una persona o función específica. Por lo general, los documentos se comparten con un enlace que permite a cualquier persona de la organización que dispone del enlace ver el archivo. En la Figura 2, la información salarial se compartió accidentalmente con todos los miembros de la organización a través de Google Drive.

Estos documentos pueden ser descubiertos mediante la función de búsqueda de Google Drive por personas distintas de los destinatarios previstos. Esto abre los datos a amenazas internas o al descubrimiento y robo por parte de un actor malicioso que obtenga acceso a la aplicación desde la cuenta de cualquier persona. Esto se ha tratado en exclusiva en nuestra serie de aplicaciones con fugas sobre el uso compartido de enlaces de Google.

Factores de riesgo

El siguiente aspecto importante son los factores de riesgo que contribuyen a la exposición de los datos de las aplicaciones en la nube y a su mala configuración. Estos se clasifican a grandes rasgos en tres categorías:

- Factor de diseño

- Factor por defecto

- Factor humano

Factor de diseño

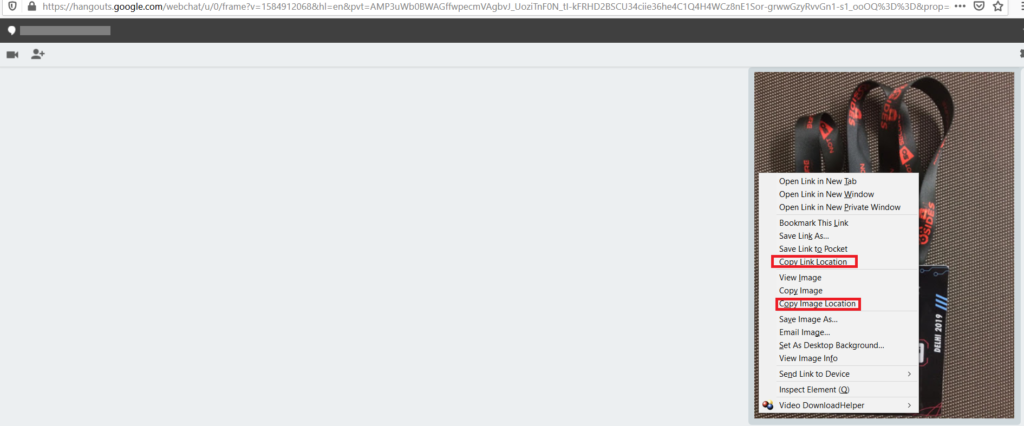

El factor de diseño se refiere al riesgo de exposición inherente al diseño de una aplicación. Un ejemplo clásico es nuestro artículo sobre Imágenes con fugas que detallaba la exposición accidental en Google Hangouts. En Google Hangouts, además de las conversaciones de chat, los usuarios pueden compartir imágenes. El diseño de la aplicación asigna a estas imágenes compartidas un enlace público.

Este enlace es universalmente accesible incluso fuera de la aplicación sin necesidad de autenticación. Para dar un paso más, un insider malicioso puede compartir imágenes de claves privadas, contraseñas y tokens en una conversación de chat. Al tratarse de enlaces públicos, pueden ser descargados por cualquiera en cualquier momento.

Factor por defecto

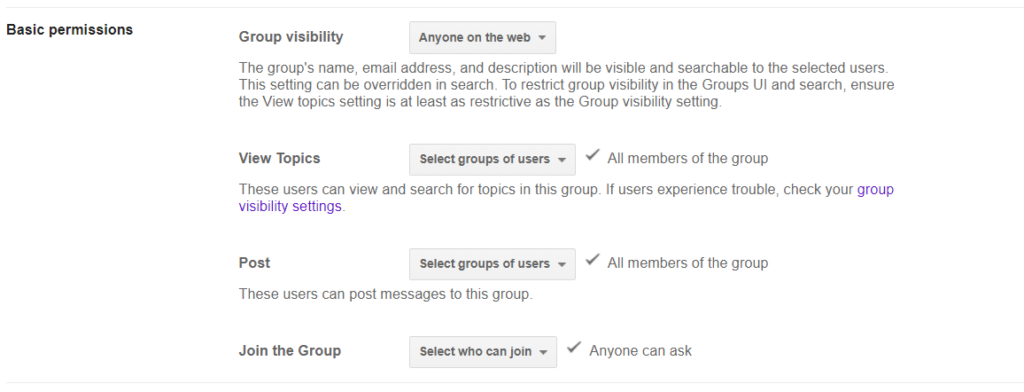

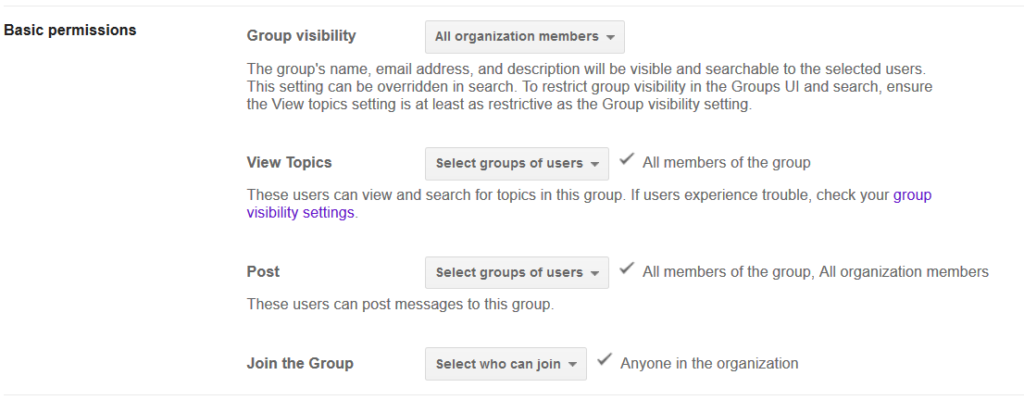

El factor por defecto se refiere a las exposiciones que son causadas por la configuración por defecto de una aplicación. Un ejemplo es el caso de los permisos básicos de grupo para una cuenta de Google detallados en Leaky Groups. Los permisos predeterminados "Visibilidad del grupo" y "Unirse al grupo" permiten a cualquier persona en la web ver que el grupo existe y pedir unirse a él. Como el grupo es visible para cualquier persona en la web, el actor de la amenaza puede aprovechar esto de múltiples maneras, como hacer un DDoS al grupo con múltiples solicitudes y la solicitud de acceso al grupo suplantando a los miembros del grupo.

Factor humano

El factor humano se refiere a las formas en que un usuario de una aplicación puede exponer datos accidentalmente. En un ejemplo que detallamos, se creó un Grupo de Google para conversaciones financieras sensibles dentro del equipo de finanzas, pero el grupo estaba abierto para que cualquier persona de la organización pudiera unirse y ver las conversaciones pasadas. Debido al error humano en la creación del grupo, cualquier persona de la organización puede unirse al grupo y ver datos que deberían haberse mantenido confidenciales dentro del grupo de finanzas.

Evaluación del riesgo de exposición de su aplicación

¿Cómo se evalúa la exposición al riesgo de una aplicación en la nube? Hemos recopilado una lista de preguntas para ayudarle a evaluar los tres factores de riesgo. Responder "no" a cualquiera de estas preguntas significa que la aplicación podría no ser adecuada para los datos sensibles.

Factor de diseño

- ¿Es necesario que los usuarios se autentiquen para ver el contenido de la aplicación?

- ¿Puede un administrador restringir la capacidad de un usuario para compartir datos con otros?

Busque aplicaciones que requieran autenticación y ofrezcan un control granular del administrador sobre la exposición de los datos.

Factor por defecto

- ¿La configuración de uso compartido por defecto hace que los datos sean privados?

- ¿Puede un administrador cambiar la configuración de uso compartido por defecto para los usuarios?

La mayoría de los usuarios se limitan a utilizar la configuración por defecto, por lo que es importante que protejan los datos sensibles.

Factor humano

- ¿Existen controles administrativos que puedan evitar que los usuarios expongan los datos?

- ¿Tiene la aplicación protecciones (como advertencias o alertas) para mitigar el riesgo de exposición accidental?

Bloquear los controles administrativos, proporcionar protecciones o instruir a los usuarios de otra manera puede ayudar a prevenir la exposición de datos.

Mitigar el riesgo de exposición

Una vez que haya decidido utilizar una aplicación en la nube, recomendamos los siguientes pasos para mitigar el riesgo de exposición:

- Personalizar la configuración de los administradores para restringir el uso compartido de los usuarios sólo a otras personas de la organización o a individuos específicos.

- Evite que los usuarios suban contenido sensible a las aplicaciones que tienen un alto riesgo de exposición.

- Restringir el contenido sensible sólo a las instancias autorizadas de las aplicaciones en la nube, impidiendo que los usuarios suban contenido sensible a cualquier otra instancia de la aplicación.

Netskope Cloud Confidence Index™

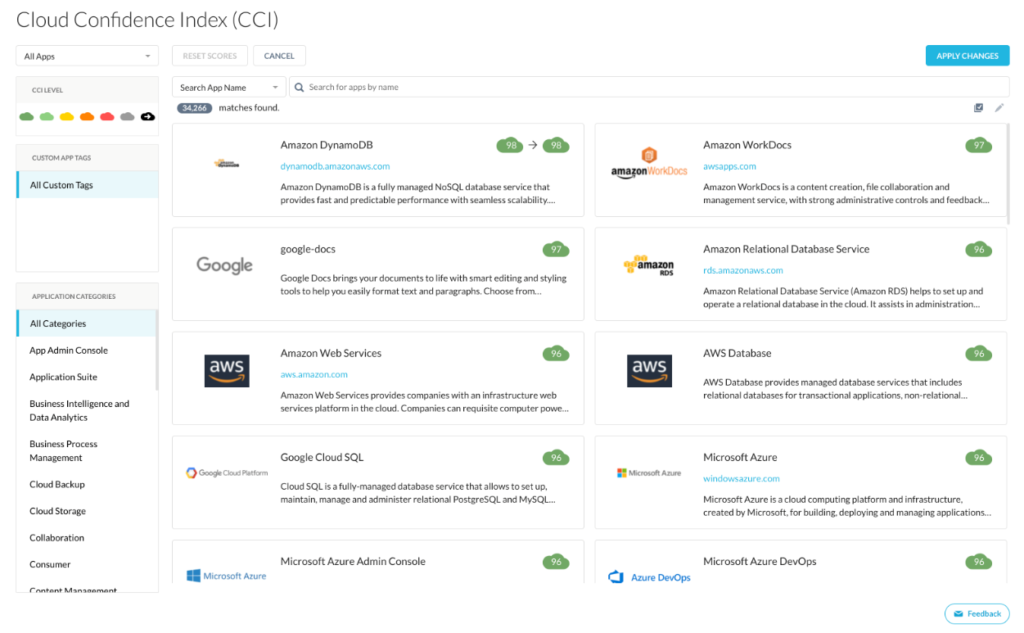

Netskope Cloud Confidence Index (CCI), o Índice de Confianza en la Nube de Netskope, mide el nivel de preparación empresarial de una aplicación en la nube para su uso por parte de una organización y está adaptado desde la Matriz de Controles en la Nube (CCM) de la Cloud Security Alliance (CSA). Los administradores de las organizaciones utilizan la puntuación del CCI para identificar las aplicaciones que están preparadas para la organización (las que tienen una puntuación de al menos 75). El CCI también proporciona detalles de cada uno de los factores que contribuyen a la puntuación, lo que permite a los administradores sopesar cada factor según sus necesidades.

Conclusión

Aunque este artículo proporciona una lista de comprobación para ayudarle a determinar si una aplicación es adecuada para los datos sensibles, es importante recordar que las aplicaciones modernas en la nube son complejas. Las organizaciones a menudo compran todo un conjunto de aplicaciones a un proveedor, y cada aplicación puede tener su propio conjunto de controles y factores de riesgo de exposición, por lo que es importante evaluar cada aplicación individualmente.

Atrás

Atrás

Lea el blog

Lea el blog