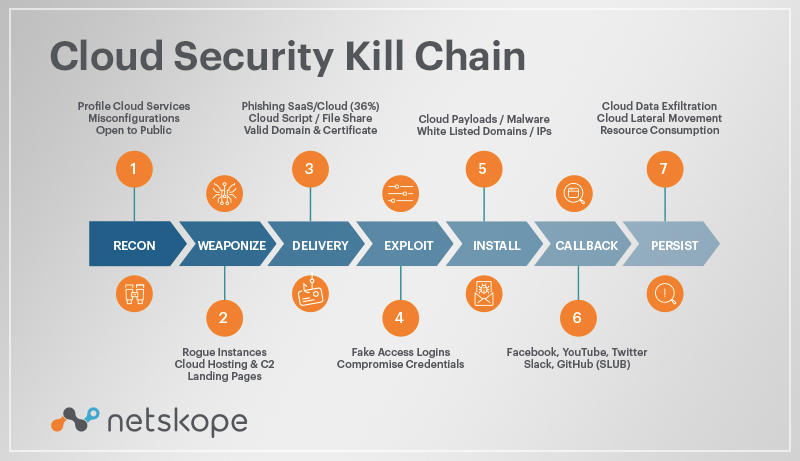

Il modello della kill chain della cybersecurity spiega la procedura tipica che gli hacker adottano quando effettuano un attacco informatico di successo. Si tratta di un framework sviluppato da Lockheed Martin, derivato da modelli di attacco militare e trasposto nel mondo digitale per aiutare i team a comprendere, rilevare e prevenire minacce informatiche persistenti. Sebbene non tutti gli attacchi informatici utilizzino tutti e sette i passaggi del modello della catena di uccisione della sicurezza informatica, la stragrande maggioranza degli attacchi ne utilizza la maggior parte, spesso dal Passo 2 al Passo 6.

Indietro

Indietro