El número total de ataques de phishing se duplicó en 2020, y el phishing de credenciales en la nube, específicamente las credenciales de aplicaciones SaaS y de correo web, representó casi un tercio de los objetivos de las campañas de phishing. Durante el mismo período, vimos que los ciberdelincuentes alojaron el 13% de sus cebos en aplicaciones en la nube. Este artículo de blog resume las principales tendencias de phishing de 2020 y mira lo que se puede esperar para el resto de 2021.

Este artículo de blog acompaña a la publicación del Informe sobre la nube y las amenazas de febrero de 2021, que analiza las tendencias más interesantes de 2020 en materia de seguridad corporativa en la nube y en la web. Además de destacar el uso de aplicaciones personales, el Informe sobre amenazas en la nube también destaca otras cuatro tendencias:

- El uso de aplicaciones en la nube sigue aumentando, con un incremento del 20% liderado por las aplicaciones de colaboración y de consumo.

- Los documentos maliciosos de Office aumentaron drásticamente, representando ahora el 27% de todas las descargas de malware.

- El uso de aplicaciones personales en la empresa sigue aumentando, con un 83% de usuarios que acceden a aplicaciones personales desde dispositivos gestionados.

- El malware distribuido en la nube sigue aumentando, representando ahora el 61% de todo el malware.

Objetivos del phishing en la nube

El número total de ataques de phishing se duplicó en el transcurso del año en 2020, según el Informe de Tendencias de la Actividad de Phishing del 4º trimestre de 2020 del Grupo de Trabajo Anti-Phishing (APWG). En octubre de 2020, el APWG informó de un nuevo récord en el número de nuevos ataques de phishing vistos en un mes.

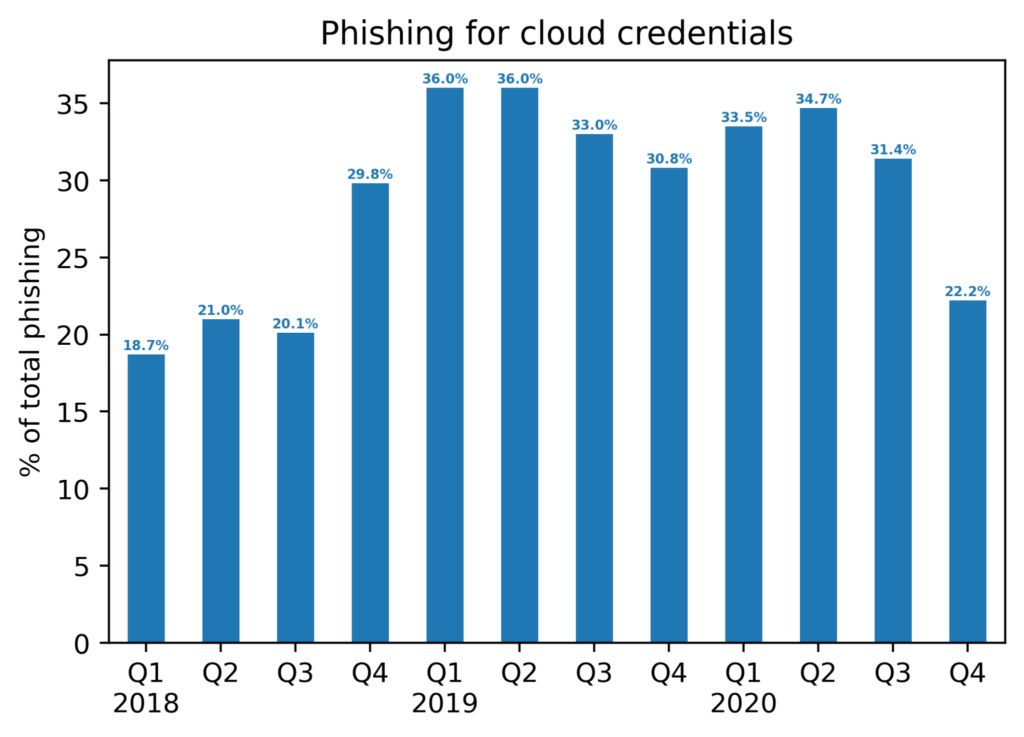

Al mismo tiempo, el porcentaje del total de ataques de phishing dirigidos a las credenciales de aplicaciones en la nube, concretamente a las credenciales de SaaS y de correo web, descendió al 22,2%. Como se muestra en la siguiente figura, este es el porcentaje más bajo desde 2018. Esta disminución relativa en comparación con otros objetivos de phishing fue impulsada por un aumento en las campañas de phishing dirigidas a instituciones financieras, proveedores de pagos, minoristas on-line y plataformas de eCommerce.

A pesar de la marcada disminución de las credenciales de SaaS y webmail como porcentaje del total de objetivos de ataques de phishing, se mantiene en la segunda posición detrás de las instituciones financieras (22,5%) y por delante de los proveedores de pagos (15,2%). Esperamos que SaaS y el correo web sigan estando entre los dos principales objetivos de phishing junto con las instituciones financieras en un futuro próximo y que sigan representando alrededor de una cuarta parte de todos los ataques de phishing. Los principales factores de esta predicción son:

- Hay muchos objetivos potenciales. Las aplicaciones SaaS y de correo web son populares tanto entre los usuarios particulares como entre las empresas.

- Hay muchos datos valiosos alojados en aplicaciones SaaS y de correo web. Estos datos pueden ser aprovechados para la extorsión, vendidos en el mercado negro, o aprovechados para ataques más amplios.

- Las propias plataformas de SaaS y webmail pueden ser objeto de abuso para otros fines, como el alojamiento de contenidos ilícitos o el lanzamiento de ciberataques más amplios. Las cuentas suplantadas pueden ser utilizadas directamente por los suplantadores o vendidas en el mercado negro.

Phishing desde aplicaciones en la nube

En 2020, vimos un 13% de todos los cebos de phishing alojados directamente en aplicaciones SaaS en la web. ay dos tipos populares de aplicaciones SaaS de las que se abusa para alojar cebos de phishing: los proveedores de alojamiento de apps y los formularios online.

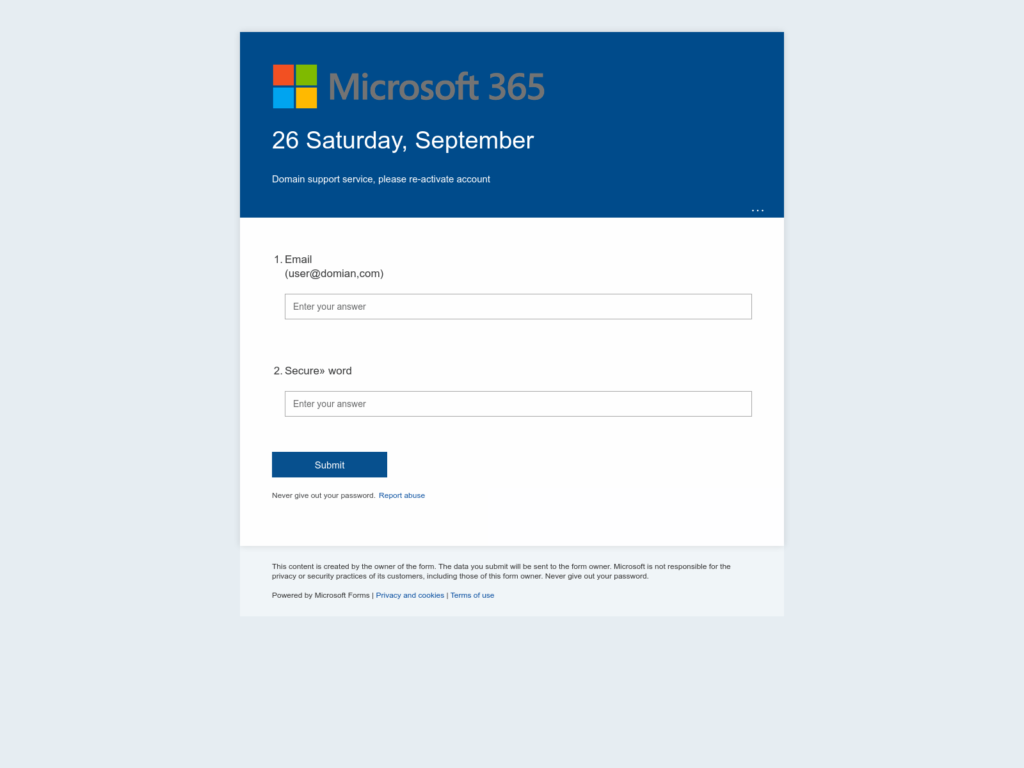

En este primer ejemplo, el atacante creó, con poco esfuerzo, un formulario de inicio de sesión de Office 365 utilizando Microsoft Forms. Aparte del logotipo y la combinación de colores, hay poco en común con la página de inicio de sesión real. Sin embargo, este tipo de ataque de phishing tiene algunas ventajas—el atacante abusa de un servicio de Microsoft para suplantar las credenciales de Microsoft. La víctima verá una página de acceso a Office 365 alojada en un subdominio de office.com (forms.office.com) con un certificado emitido por DigiCert para Microsoft. En otras palabras, la responsabilidad recae en la víctima al notar la estética inusual o la advertencia en la parte inferior de la página que advierte de no compartir su contraseña.

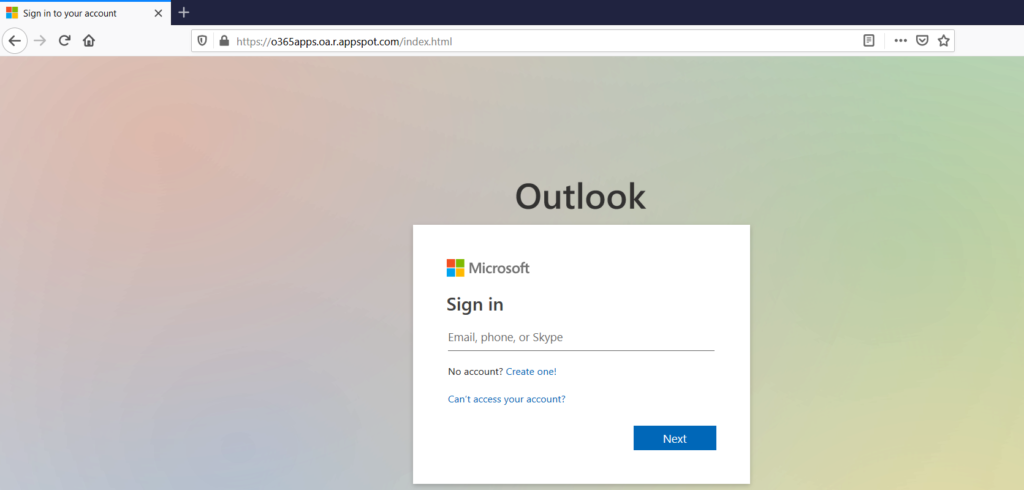

En este segundo ejemplo, la página de inicio de sesión real es una copia casi perfecta de la página de inicio de sesión real de Microsoft. Esta campaña de phishing fue creada en Google App Engine. En este caso, es la víctima la que debe darse cuenta de que la página es una página generada por el usuario y alojada en un servicio de Google. Este tipo de alojamiento de páginas de phishing es común en las plataformas de phishing como servicio, donde las plantillas para crear páginas de phishing se pueden compartir fácilmente.

Predicciones

En 2021, esperamos que las credenciales SaaS y de correo web sigan siendo los dos principales objetivos de los ataques de phishing. Al mismo tiempo, esperamos que el porcentaje de cebos de phishing alojados en aplicaciones en la nube aumente a medida que más atacantes comiencen a abusar de los servicios en la nube para el phishing. Por último, esperamos ver un aumento de los atacantes que abusan de los flujos de trabajo OAuth en sus ataques de phishing para eludir la autenticación multifactor (MFA) y pasar desapercibidos.

El análisis que se presenta en este artículo de blog se basa en datos anonimizados recogidos por la plataforma Netskope Security Cloud en relación con un subconjunto de clientes de Netskope con autorización previa.

Atrás

Atrás

Lea el blog

Lea el blog