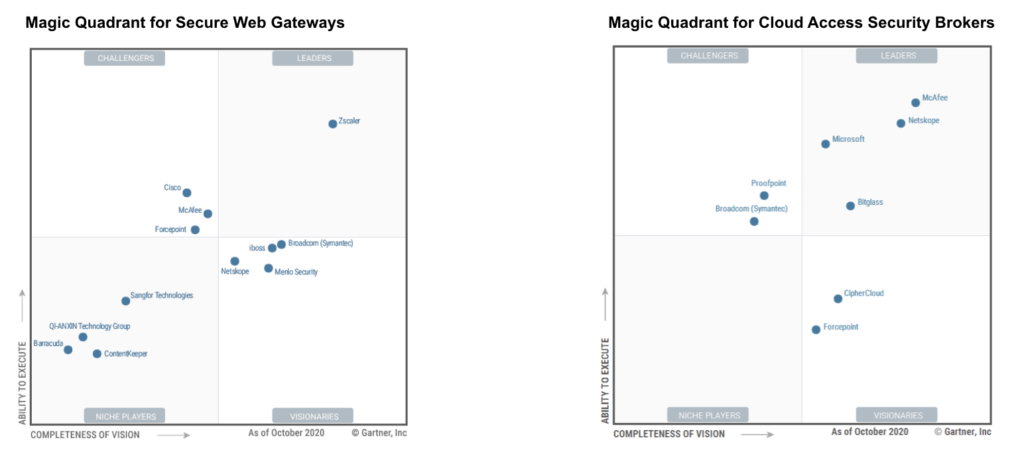

As versões de 2020 do Quadrante Mágico para Corretores de Segurança de Acesso à Nuvem (CASB) e do Quadrante Mágico para Gateways Web Seguros (SWG) lançadas recentemente pelo Gartner nos dizem muito sobre o rumo que ambos os mercados estão tomando. Os dados e os usuários residem e trabalham cada vez mais na nuvem, a pandemia global acelerou a transformação digital de maneiras sem precedentes e a marcha é em direção ao futuro do Secure Access Service Edge (SASE) que o Gartner previu pela primeira vez em seu artigo de 2019, "The Future of Network Security Is In the Cloud". Como o status quo da segurança se inverte do data center para o usuário, o CASB e o SWG serão cada vez mais a mesma conversa, e não mercados de tecnologia separados.

Ou seja, teremos a necessidade de separar os Quadrantes Mágicos CASB e proxy no futuro? Aqui na Netskope, acreditamos que não.

Existem quatro principais transformações em jogo, incluindo rede, segurança, aplicações e dados. Cada uma delas impacta os recursos necessários para CASB e proxy no contexto de uma arquitetura SASE.

- A transformação da rede reduz o backhaul do tráfego, o hairpinning e a latência para fornecer acesso direto à nuvem entre usuários e aplicações. O trabalho remoto atingiu o ápice e a previsão é que ele permaneça bem acima dos níveis anteriores à pandemia num futuro próximo. Os usuários estão adotando o acesso direto à nuvem em vez de usar VPNs e redes MPLS para backhaul do tráfego para a empresa e posterior redirecionamento para serviços da web e nuvem. Existem muitos pontos positivos para essa transformação, como a redução nas despesas de MPLS e VPN, um ambiente simplificado e uma experiência de usuário aprimorada para web, SaaS e serviços em nuvem.

- A transformação da segurança reduz os appliances no data center, no escritório e em filias, movendo a proteção para uma borda de acesso seguro na nuvem com uma única inspeção do tráfego do usuário de web, SaaS gerenciado, SaaS não gerenciado (Shadow IT), serviços de nuvem pública e aplicações personalizadas desses serviços em cloud. Todos esses cinco tipos de tráfego de usuário exigem proteção de dados e contra ameaças, com controles de política granulares por usuário, grupo ou unidade organizacional, e por aplicação, instância, atividade, dados e outras variáveis contextuais. Os dados para a transformação da segurança são a inspeção de tráfego TLS, Zero Trust Network Access (ZTNA) para dados e recursos, além da capacidade de oferecer suporte a qualquer usuário, dispositivo ou local.

- A transformação de aplicações migra apps do data center para novas opções, como aplicações SaaS, novas aplicações personalizadas para a nuvem ou a mudança de aplicações legadas para máquinas virtuais hospedadas em cloud. A adoção de aplicações SaaS vem dobrando ano após ano: em 2019, a média de aplicações por ano era de 1.295; já em 2020, o número subiu para 2.415, de acordo com o Netskope Research Labs. O principal ponto para a transformação das aplicações é que menos de 2% delas são gerenciadas pela TI com direitos de administração. O restante é livremente adotado por usuários e unidades de negócios, tornando a Shadow IT um risco de segurança crescente.

- A transformação dos dados com a migração deles do data center para aplicações e serviços em nuvem, local onde a maioria reside. No entanto, os dados têm sido expostos no cruzamento das fronteiras entre instâncias pessoais de aplicações gerenciadas, aplicações não gerenciadas (Shadow IT) ou dados compartilhados via colaboração, redes sociais e atividade na web. Os líderes organizacionais que gerenciam a proteção de dados e risco, geralmente rastreiam essa transformação nas avaliações de risco da nuvem com foco na Shadow IT e nas classificações de risco do perfil da aplicação. O resultado líquido disso está gerando novos casos de uso para controlar a movimentação de dados não intencionais ou não aprovadas, proteção de dados e IP contra ameaças habilitadas na nuvem e na web, além de fornecer controles de política granulares com base no contexto dos dados para aplicações e serviços em nuvem com proteção de dados e DLP avançado.

Nenhuma dessas quatro transformações favorece uma abordagem única para CASB ou proxy.

O mercado geralmente tem visto CASB para aplicações gerenciadas e serviços em nuvem, usando uma implementação de API trabalhando fora da banda para analisar dados em repouso. As soluções de segurança em nuvem associadas também incluem Gerenciamento de Postura de Segurança em Nuvem (CSPM) baseado em API e Plataformas de Proteção de Workloads em Cloud (CWPP), para serviços de nuvem gerenciados. Isso faz sentido para aplicações gerenciadas e serviços em nuvem controlados pela TI. Contudo, as unidades de negócios e o crescimento da Shadow IT por conta do usuário são como um trem desgovernado que precisa ser abordado, junto com instâncias pessoais (vs. instâncias corporativas) de usuários de aplicações gerenciadas que também são acessadas. Uma arquitetura SASE requer contexto de dados inline, mudando a ênfase das soluções CASB daqui para frente.

Focando unicamente no SWG, enfatizamos as ameaças web por meio de uma solução de proxy inline com defesas avançadas que incluem análises de pré-execução, sandbox, análise de aprendizado de máquina e isolamento remoto do browser. Como a Internet tem sido a principal fonte de ameaças, isso faz sentido. No entanto, as ameaças estão mudando para SaaS; o relatório de tendências de phishing da APWG.org observa que por dois anos consecutivos, o alvo número um do phishing é SaaS/ webmail. Os serviços SaaS também estão sendo usados para atacar o SaaS, onde o principal exemplo é o phishing em nuvem, usando formulários de login falsos hospedados em aplicações confiáveis de armazenamento em nuvem. Até mesmo o Relatório de investigações de violação de dados da Verizon de 2020 (DBIR) destaca o foco nas credenciais e no comprometimento do acesso para incidentes e violações–por que invadir quando você pode efetuar login? Uma arquitetura SASE requer tráfego de nuvem e web em uma arquitetura de proxy de passagem única com defesas associadas para proteção de dados e ameaças.

Os líderes de rede e segurança estão enfrentando novos desafios para suas soluções existentes, à medida que a pandemia e o aumento do trabalho remoto aceleram uma transformação disruptiva. Consolidação, redução da complexidade e custos mais baixos são os benefícios da transformação da segurança e da rede que muitos vendors são rápidos em enfatizar. No entanto, a transformação das aplicações e dados é ainda mais disruptiva, à medida que gera novos casos de uso, buscando gerenciar riscos e proteger dados e usuários. As soluções que abordam a transformação de aplicações e dados são as mais adequadas ao contexto de uma arquitetura SASE. Num futuro muito próximo, a conversa não será sobre quem tem o melhor CASB ou o melhor SWG, ou qualquer outra peça individual de uma arquitetura SASE. Para chegar ao SASE, daqui para frente, temos que nos concentrar em soluções CASB e SWG integradas de passagem única.

Seu SWG enxerga apenas 50% do seu tráfego e podemos comprovar isso. Experimente a transformação hoje.

Voltar

Voltar

Leia o Blog

Leia o Blog