Eine der ausweichendsten und am schwersten zu erkennenden Bedrohungen sind Speicher-Frameworks, die Mformable Command and Control (C2)-Beacons verwenden, um sich im gutartigen Datenverkehr zu verstecken. Sie ermöglichen es Angreifern, einzudringen und mit versteckter Aufklärung, Erkennung, C2 und Datenausbeutung unsichtbar zu bleiben. Seit mehr als einem Jahrzehnt haben herkömmliche Sicherheitsvorkehrungen mit statischen Signaturen, IP-Adressbereichen und URLs/Domänen meist nicht in der Lage gereicht, diese ausweichenden Bedrohungen zu erkennen, und da sich diese Angriffe im Speicher auf Endpunkten befinden, können sie der Antiviren- und Endpunkterkennung entgehen, die hauptsächlich darauf ausgelegt ist, Datei- und Festplattenaktivitäten auf Malware-Dateien zu analysieren. Ursprünglich als Penetrationstest-Tools für Red Teams gegen Blue Teams entwickelt, fielen diese Frameworks als führendes Kill-Chain-Tool in die Hände von Cyberkriminalität und Nationalstaaten, nachdem sie in ein Netzwerk eingedrungen waren oder eine Schwachstelle für den Zugriff ausgenutzt hatten.

Beginnen wir also die Reise mit Beacons, denn es gibt viele gute Einsatzmöglichkeiten für C2-Beacons, von Endpunkten bis hin zu Servern, um Softwareprogramme und -anwendungen zu steuern und zu aktualisieren. Ein Hammeransatz und das Blockieren aller C2-Beacons ist nicht die Lösung. Sogar die Netskope Client verwendet Beacons für ihren globalen Lastausgleichsdienst, um für jeden Remote-Benutzer den schnellsten Weg durch das NewEdge private Netzwerk zu finden. Gutartige Beacons sind nützlich und es gibt viele von ihnen im Web-, Cloud- und Anwendungsverkehr. Tatsächlich enthält eines der beliebtesten Simulations-Frameworks für Angreifer, Cobalt Strike, mehr als 240 Profile für gutartige Beacons, mit denen Sie Ihre bösartigen C2-Beacons verbergen können. Als Penetrationstest-Tool ist es fast sicher, dass Red Teams mit Cobalt Strike in Blue-Team-Netzwerke eindringen werden, da die Erkennung sehr schwierig und zeitaufwändig ist und bei der Verwendung von Legacy-Abwehrmaßnahmen mit Fehlalarmen beladen ist.

Im Jahr 2012 entwickelte Raphael Mudge Cobalt Strike für das Red Team C2 Pen-Tests und den fast unsichtbaren Fernzugriff. Das Framework hilft bei der Simulation von Angriffen, der Identifizierung von Sicherheitslücken und der Abwehr potenzieller Bedrohungen wie Angriffen, Implantatinstallationen und Hintertüren. Darüber hinaus kann es Beacon-Loader und Nutzlasten erstellen, um Netzwerkschwachstellen zu erkennen und die Kommunikation mit Angreifern/Testern online herzustellen. Ein wichtiger Designfaktor ist die Formbarkeit, die es Bedrohungsakteuren ermöglicht, das Verhalten von Komponenten zu ändern, um legitimen Netzwerkverkehr nachzuahmen und der Erkennung durch Sicherheitsmaßnahmen zu entgehen. Wie gut ist es? Nun, der bösartige Shellcode bleibt für die Erkennung von Antivirenprogrammen und EDRs unsichtbar und bewegt sich über Named Pipes in Windows- und Linux-Systemen. Daher erfordert Sandboxing die Emulation von Named Pipes, was selten vorkommt. Die kriminelle Nutzung dieses hocheffektiven Frameworks war also nur eine Frage der Zeit, da es sich um einen Einstiegspunkt in infizierten Netzwerken handelte, um nach einem Netzwerkeinbruch laterale Mobilität zu ermöglichen, wie es bei Ransomware- und fortgeschrittenen Malware-Angriffen üblich ist.

Es gibt andere Simulations-Frameworks, darunter Brute Ratel, Mythic, Metasploit, Sliver und Merlin. Diese Toolkits sind hochgradig konfigurierbar (über formbare Profile) und können das Timing, die Häufigkeit, das Volumen, die Anwendungsprotokolle, die Ziel-IPs/-Domänen, das Festlegen von Benutzeragenten, HTTP-Header, HTTP-Verben, URIs, Parameter, Nutzlast, SSL/TLS-Zertifikate, Beaconing-Verzögerung mit zufälligem Jitter und den Inhalt leicht variieren. C2-Framework-Tools ermöglichen auch viele Post-Exploitation-Aktionen, die verschlüsselt, heruntergeladen und im Arbeitsspeicher ausgeführt werden, was es sehr schwierig macht, Post-Compromise-Aktivitäten auf Endpunkten zu erkennen.

Mithilfe von Firewall-Richtlinienkontrollen können Sie ungenutzte Ports und Protokolle sowie zustandsbehaftete Inspektionen und dynamische Portzuweisungen blockieren, jedoch werden sich formbare C2-Beacons wahrscheinlich im HTTP/HTTPS-Datenverkehr in einem Meer von harmlosen Beacons verstecken. Intrusion Prevention Systeme (IPS) sind eine beliebtere Option, sie ermöglichen es Ihnen, C2-Beacon-Signaturen für Malware zu entwickeln, und Open-Source-IPS-Lösungen bieten oft bekannte C2-Beacon-Signaturen für Malware. Das Problem sind hohe Fehlalarme durch statische Signaturen und die Tatsache, dass man zu spät ins Spiel kommt, um ein formbares und sich ständig änderndes Ziel zu erkennen. Antiviren- und EDR-Lösungen haben mit In-Memory-Framework-Angriffen zu kämpfen, und ein sicheres Web-Gateway (SWG) erfordert eine hohe Leistung für eine gute Benutzererfahrung in Millisekunden, sodass die Erkennung mithilfe von Web-Transaktionsereignissen und Post-Event-Analysen in den Hintergrund tritt. Die Verwendung eines SIEM oder Data Lake und sogar Traffic Packet Captures (PCAPs) mit einer NDR-Lösung (Network Detection and Response) erfordert Zeit und qualifizierte Bedrohungsanalysten für diese äußerst ausweichenden Bedrohungen.

Es muss also einen besseren Weg geben, und im Zeitalter von KI und maschinellem Lernen wurde bei Netskope ein neuer Ansatz entwickelt. Wie oben erwähnt, ist es eine Grundvoraussetzung, den Datenverkehr, Transaktionsereignisse und den umfangreichen Kontext als Datenquellen für die Fütterung von ML-Modellen zu haben, um dieses Problem zu lösen. SSE-Lösungen (Security Service Edge), die auf einer Public-Cloud-Infrastruktur basieren, sind jedoch nicht für all diese wertvollen Daten zugänglich, einschließlich der Erfassung von Datenverkehrspaketen. Netskope NewEdge ermöglicht als privates Netzwerk den Zugriff auf diese Daten, einschließlich der Erfassung von Datenverkehrspaketen, und Sie können in diesem Blog mehr über die Integration von Netskope Cloud TAP und NDR lesen.

Heute hat Netskope mehr als 65 ML-Modelle mit 130+ Detektoren für die fortschrittliche Erkennung von UEBA-Verhaltensanomalien im Web-, SaaS-, IaaS- und Ausgangsverkehr der Benutzer in Produktion und fügt drei weitere Patente zur Erkennung von C2-Beacons hinzu, die die Erfahrung und das Fachwissen der Netskope AI Labs und unserer Threat Labs-Teams nutzen. Was diese Teams entwickelten, war ein effektiverer Ansatz, der nicht auf statischen Indikatoren basiert, sondern auf fokussierten Modellen des maschinellen Lernens, die Anomalien im Netzwerkverkehr anhand einer Vielzahl von Netzwerksignalen erkennen können, die auf verdächtige Command-and-Control-Aktivitäten (C2) hinweisen, verglichen mit dem, was gültige Anwendungen normalerweise für die spezifischen Benutzer innerhalb der jeweiligen Organisation tun. Darüber hinaus werden fein abgestufte Risikometriken auf Benutzerebene verfolgt, um die genauesten und effektivsten Maßnahmen zur Risikominderung bereitzustellen. Weitere Details finden Sie in diesem Whitepaper.

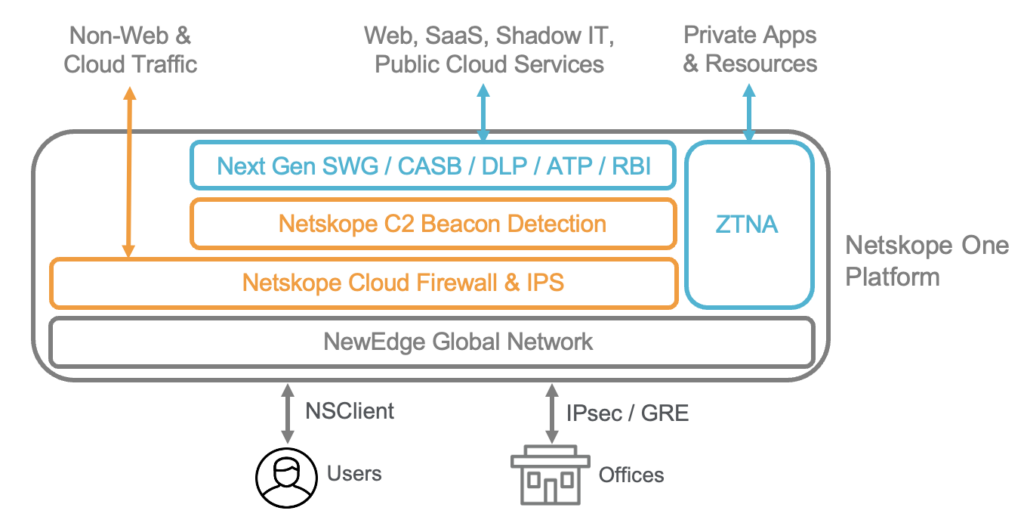

Das Ergebnis ist Netskope C2 Beacon Detection unter Verwendung fortschrittlicher UEBA ML-Modelle und umfangreicher kontextbezogener Netzwerkdaten, um eine wesentlich bessere Erkennungsrate mit weniger Fehlalarmen zu erzielen als bei der Verwendung eines fachmännisch abgestimmten IPS für diese hochgradig ausweichenden Bedrohungen. Bitte lesen Sie das Whitepaper für die Testergebnisse, da Ihr Kilometerstand variieren kann. Und ja, Sie sollten Ihre Abwehrmaßnahmen schichten und bekannte Bedrohungen mit AV/EDR auf Endpunkten blockieren sowie eine Partnerschaft mit Netskope SSE eingehen, um einen erweiterten Inline-Bedrohungsschutz zu gewährleisten, einschließlich Cloud-Firewall-Richtlinienkontrollen (FWaaS), Erkennung von Intrusion Prevention System (IPS) und Remote Browser Isolation (RBI), um Benutzer und Geräte vor bösartigen Inhalten und Skripten zu schützen.

Wenn Sie nach der Lektüre des Whitepapers an dieser neuen Abwehr interessiert sind, wenden Sie sich bitte an Ihren Netskope-Vertriebsmitarbeiter, um die Teilnahme an unserem Testprogramm in Betracht zu ziehen, während wir die Lösung finalisieren und für unsere Kunden in die Produktion überführen. Ein Dankeschön auch an unsere Kunden, die uns zu diesem Thema herausgefordert haben, und an unsere Forschungsteams dafür, dass sie im Zeitalter der KI/ML-Innovationen über den Tellerrand hinausschauen.

Erfahren Sie mehr über die anderen aufregenden Funktionen aus der jüngsten Plattformankündigung von Netskope, darunter:

- Proactive DEM Unternehmen

- Cloud TAP für die Erfassung von Traffic-Paketen

- Cloud Risk Exchange Updates

Besuchen Sie uns außerdem auf der SASE Week 2024 , um sich über die neuesten Entwicklungen in Sachen SASE und Zero Trust zu informieren und zu erfahren, wie Sie die Sicherheits- und Netzwerktransformationsstrategie Ihres Unternehmens verbessern können.

Zurück

Zurück

Den Blog lesen

Den Blog lesen