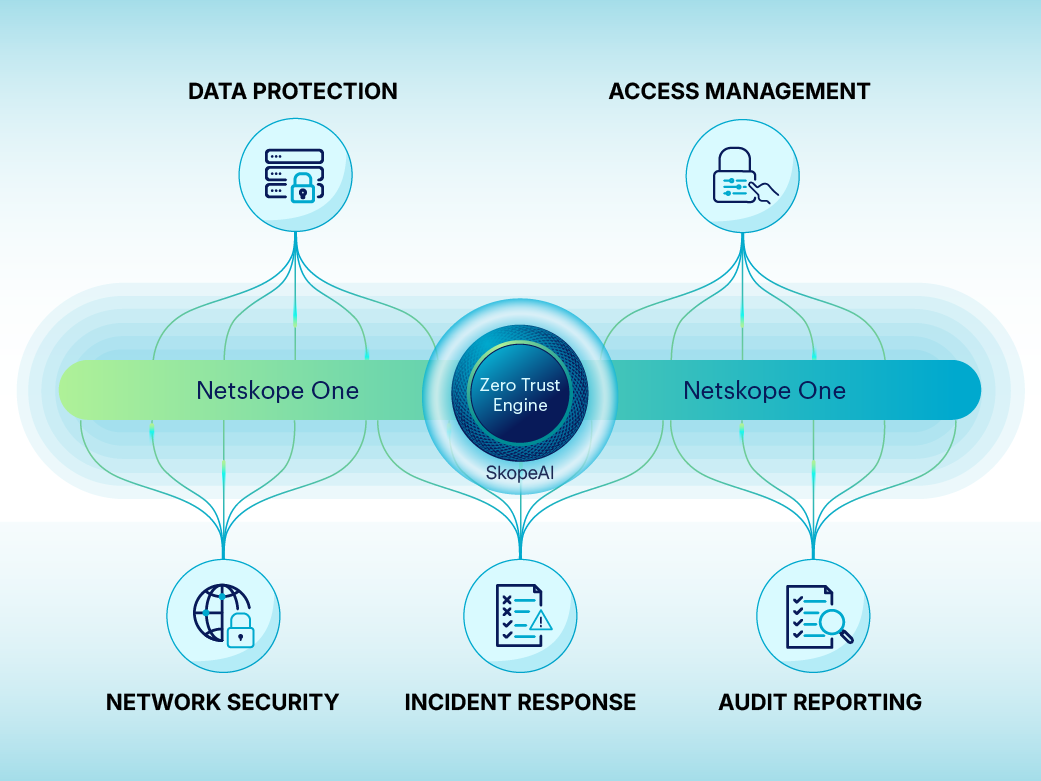

Netskope One führt Unternehmen weg von manuellen, reaktiven Audits hin zu einem Modell der kontinuierlichen Compliance. Durch die Abwicklung des gesamten Web-, Cloud- und privaten App-Datenverkehrs über die Zero Trust Engine generiert die Plattform automatisch einen lückenlosen, detaillierten Prüfpfad. Es erfasst die Identität des Benutzers, den Gerätestatus, den Standort und die genauen Daten jeder Transaktion und bietet GRC-Teams so sofortige Auditbereitschaft.

Zurück

Zurück

)

)