前回のブログでは、インターネットとの境界でネットワークを構築し、セキュリティ サービスを提供するSecure Access Service Edge(SASE)について解説しました。いかにして「ミドルマイル」を最大活用しているか、お分かりいただけたと思います。このモデルには、アーキテクトの多くがこれまで考えもしなかったコンセプトが、複数採用されています。SASEは、セキュリティ プライベート クラウドの活用と、お客様がベンダーと管理責任を分担するといったアプローチのサービス形態を提唱し、ネットワークやセキュリティ スタックを必要な場所に構築して管理するという従来のモデルに変革を起こしました。

劇的な変革といえますが、同時に、これはとてつもなく大きなチャンスでもあります。お客様は今、ネットワークやセキュリティ基盤を自社で所有·運用することなく、組織拡大計画や重要な経営目標の達成に向け、機敏に動けるようになりました。効果的なデータ保護対策やセキュリティの導入は、立ちはだかる高い壁です。適用範囲をグローバルに広げ、リモートサイトや在宅ワーカー特有のニーズに応えるなど、セキュリティの拡大を試みるものの、実現するのは容易なことではありません。

NetskopeのNewEdgeネットワークについてお話しする際、多くの場合、まず話題にのぼるのがサービス範囲です。理由は分かっています。セキュリティ プライベート クラウドというコンセプトは、簡単に理解できるものではありません。アクセスポイントの位置について話し合うことで、このソリューションの理解を深め、信頼性を確認することができます。サービス範囲について議論をすると、有益な情報がいくつも得られる一方で、市場では多くの誤解が生まれているとも感じます。

今回のブログでは、市場にあるそうした誤解を一部解いていきます。拡大鏡でトピックであるサービス範囲を覗き、その本質を見ていきたいと思います。正しい理解を促すことで、最終的に「より賢い選択」をしていただくことが目的です。事業を守っていくためになにが必要なのかを判断し、最適なクラウド サービスを選びましょう。

注目すべきはデータ センターの数より、地域とサービスの実態

データ センターの数からはサービス範囲の実態を正確に認識できないといったら、驚くでしょうか?あるベンダーが自社で所有するデータ センターの数をアピールしたとしましょう。その数が意味するところを把握するには、深く掘り下げる必要があります。例えば、「データ センターはどこにありますか?」と質問してみてください。同じ地域に複数のデータ センターがあった場合、お客様であるあなたはそこからなにかメリットを得られるでしょうか?驚かれるかもしれませんが、現状はこうです。同じ地域にデータ センターを2箇所以上所有する目的は、冗長性の確保ではありません。人口密集地では構造やスケーリングの問題があり、コロケーション サービスも限られているため、分散させているだけです。データ センターが複数ある地域とそうでない地域を比較すると明らかです。

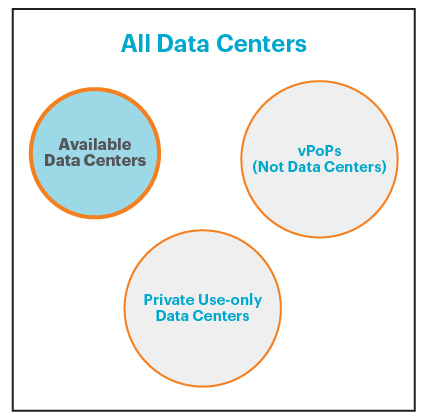

「実際に利用可能なデータセンターはいくつありますか?」という質問も有効です。ベンダーはサービス提供エリア内にデータ センターを分散して設置していますが、各データ センターは地域ごとに一部のお客様しか利用できない、というケースがよくあります。追加料金を支払って新たな契約を結べば、利用できるデータ センターが増えるといった方式をとっている場合もあります。また、多数のデータ センターを保有していると謳いながらも、実のところそのうちのいくつかは、マネージド サービス プロバイダーなど提携企業専用という事例もあります。あるベンダーでは、保有するデータ センター全体の半数以上がこのような専用というかたちであり、ほかのお客様にとってはもはや踏み込むことのできない聖域です。データ センターの総数が多くても、そのうちのほんのひと握りしか使うことができないとすれば、データセンターの数の多さから実際に得られるメリットはありません。これが現実です。

なぜメリットがないかというと、本来のサービス範囲は、ユーザーとSASEエッジ間を接続するにあたり、公共のインターネットへの依存を減らし、遅延を最小限に抑えることを目的としているからです。もし、同じ地域にある2つ目あるいは3つ目のデータ センターをお客様が利用できない、そしてそのデータ センターの目的が冗長性の確保でもないとしたら、お客様はサービス範囲の広さも信頼性の高さも享受することができません。つまり、データ センターを数えたところで、数遊びをしているようなものなのです。

「各データセンターではどういったサービスを提供していますか?」といった質問も投げかけてみてください。さらに驚愕の結果が待ち受けているかもしれません。データ センターによって技術の運用を使い分けているベンダーもいます。つまり、データ センターの数が適正に見えたとしても、お客様が必要とするサービスを創出しているのは、ごく少数かもしれません。もうお分かりだと思いますが、こうした質問を積極的に投げかけていくと、サービス範囲の実態にさらに近づくことができます。適切なセキュリティ機能を備え、自社の需要を満たしてくれるデータセンターであるかどうかを、このようにして明確にしていきましょう。そうすれば、必要な時に必要な場所でサービスにアクセスできる環境を手に入れることができます。

NewEdgeは40の地域にデータ センターを設置し、お客様に世界最大級かつ高性能なセキュリティ プライベート クラウド ネットワークを提供するというコミットメントを掲げています。また、これから数ヵ月に渡って継続的に拡張を図るというプランにも果敢に取り組んでいます。データ センターを100か所以上保有する企業がある中、40という数字は適正でしょうか?答えは、「イエス」です。なぜならば、Netskopeのセキュリティ パッケージをご利用中のお客様であれば、あらゆる地域のデータ センターすべてにアクセスできるからです。これができるのはNewEdgeだけです。もちろん、地域による追加料金や制限がかかることもありません。

トラフィック処理がどこで行われるかを特定

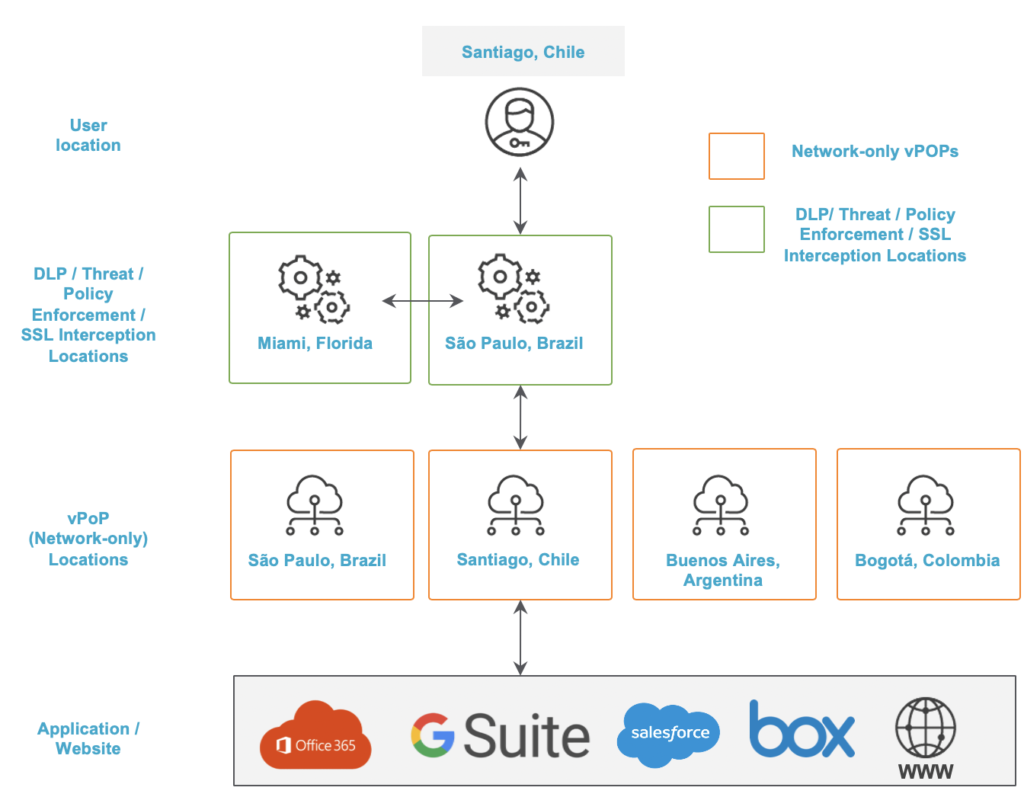

サービス範囲を十分に理解するにあたり、重要な側面がもうひとつあります。コンピューティングがどこで行われているかを探ることです。いい方を変えると、「トラフィック処理はどこで行われていますか?」とたずねてみることです。ベンダーによってアプローチはそれぞれですが、SASEエッジ、つまりセキュリティ ネットワークへの入口となるデータ センターでは、コンピューティングが行われていないことがほとんどです。その主な理由は、コスト削減にあります。コンピューティングの機能を多数の拠点に展開すると、費用がかかり、それよりも、ネットワークへの「進入路」を増やしておき、そこから数少ないコンピューティング拠点にトラフィックを誘導する方が、簡単(かつ安価)に済むことが多いからです。PoP(ポイント オブ プレゼンス)のように見えることから、こうした「進入路」は一般的に仮想ポイント オブ プレゼンス(vPoP)と呼ばれています。しかし現実には、ここから実際の処理を行う別の拠点を通過する必要があるため、トラフィックに遠回りが生じます。vPoPの代表的な例を、以下に図で示します。

vPoPを使用するモデルには、根本的な欠点が2つあります。

- インラインでのリアルタイム処理は遅延の影響を受けやすいです。コンピューティング拠点までトラフィックを遠回りさせれば、必然的に遅延が起こります。 結果、vPoPとコンピューティング拠点の両方を有する地域のユーザーと、遠く離れたvPoPから入るユーザーとでは、まったく違ったユーザーエクスペリエンスが生じます。 アプリケーションの応答時間が遅い、あるいはファイルのアップロードやダウンロードがなかなか完了しないといった状況を引き起こしかねません。

- トラフィック処理を施すには、例外なくコンピューティング拠点を通過させる必要があります。そうすると、この図にある各地域(ヨハネスブルク、フランクフルト、テル アビブ)には、データ センターが設置されていると言えるのでしょうか。1つのデータ センターを3つの地域で共有しているというのが、真実ではないでしょうか。 既存のvPoPと同様にvPoPをもう3か所増やして、1か所しかないフランクフルトのコンピューティング拠点と連携させた場合、理論上データ センターの数は6つというカウントになるのでしょうか。 データ センターの数だけに注目してしまうと判断を誤るということがわかります。コンピューティングがどこで行われているか、そしてトラフィックがどこからネットワークに進入するかを明確する必要があります。

vPoPを使ったこうしたコンセプトは、疑いの余地なく、結局のところお客様よりもベンダーにとって都合が良いものになります。マーケティングの段階で現実離れした謳い文句を生み出してしまうだけでなく、暗にネットワークやサービスの拡大につながるほか、収益を押し上げることにもなります。また、サービス範囲やサービス品質についても、実情とは正反対の間違った認識を与えてしまいます。vPoPを活用したアプローチでは、お客様は遅延の増加に悩まされることになり、一貫性のないかつ不十分なユーザーエクスペリエンスをもたらすことが予想されます。

With the NewEdge network, we’re not taking any shortcuts to deliver the security services of the Netskope Security Cloud Platform. We don’t use vPoPs today and every data center offers full, local compute for real-time, in-line traffic processing. This allows us to inspect and enforce security policies without having to send the traffic halfway around the globe. All Netskope security services – including Next-Generation Secure Web Gateway (NG-SWG), Cloud Access Security Broker (CASB), Data Loss Prevention (DLP), and Zero Trust Network Access (ZTNA) – take advantage of this architectural approach.NewEdge is unique when compared to the approaches used by other vendors in the market. Not only is the architecture of NewEdge a significant technical differentiator, but it’s the right thing to do for our customers since we know latency matters and milliseconds count. We’re tremendously proud of the work we’ve done with NewEdge and excited about what’s ahead for the future. To learn more about Netskope and NewEdge, please visit: https://www.netskope.com/netskope-one/newedge.